类型可修改的基于身份代理重加密方案

刘志远,崔国华

(1. 华中科技大学计算机科学与技术学院 武汉 430074; 2. 湖北理工学院计算机学院 湖北 黄石 435003)

目前,由于云存储的兴起,用户数据的安全分布式存储研究受到了广泛的关注。为了解决该研究中面临的核心挑战,即用户数据的安全分布式存储和共享,代理重加密(proxy re-encryption, PRE)方案成为倍受关注的方法之一。

基于代理重加密方案,实现用户数据安全分布式存储和共享的基本工作流程包括4个角色和3个功能。4个角色分别是数据拥有者(data owner, DO)、数据共享者(receiver, R)、密钥生成中心(key generator center, KGC)和第三方存储器(storage)。3个功能分别是密码系统参数生成、数据加密存储和密文数据共享。在密码系统参数生成阶段,KGC生成PRE的系统参数,并将可公开部分发送给所有的用户和storage。在数据加密存储阶段,DO采用自身的公钥信息将其拥有的数据加密并存储在storage。在密文数据共享阶段,DO根据数据共享者R的公钥信息生成重加密密钥并发送给storage。根据该密钥,storage对预共享的密文进行重加密,并将生成的密文发送给R,从而实现密文的共享。在整个数据的存储和共享过程中,PRE可以保证即使storage不可信,也不可能知道数据的任意内容。

代理重加密最早由文献[1]提出,随后得到了广泛的研究,涉及可多次重加密的PRE方案[2-3]、基于身份的PRE方案[4-5]、单向PRE方案[6-8]和可追踪代理重加密方案[9]等。目前多数PRE方案仅能实现全密文共享,即当storage收到重加密密钥后可以把DO拥有的所有密文都共享给共享者。因此,为了实现PRE中细粒度的密文共享,文献[10]提出了基于类型和身份的PRE方案。在该方案中每个密文被赋予了信息类型,因此DO可以选择共享指定的信息类型给共享者。但是在该方案中,密文的信息类型是静态的,因此无法实现密文信息类型的动态修改。另一方面,密文信息类型的可动态修改性可以实现新的应用。例如,令密文信息类型为“可共享”和“不可共享”。DO为了节省自身本地存储空间的开销,或者为了实现自身数据在不同终端的灵活使用,它也会将“不可共享”类型的数据以加密的方式安全地存储在storage。但是在实际应用中,DO可能也希望“不可共享”类型的密文可以改变其信息类型为“可共享”,因此实现密文信息类型的动态性非常适应此类应用。

1 基于类型和身份的代理重加密

1.1 双线性映射

设G和GT是两个大素数p阶群, 是G的生成元。ˆ:T

e G´G®G 是一个有效可计算的双线性映射,并且满足如下性质:

双线性映射最早由文献[11]提出,并用于求解椭圆曲线群的离散对数问题。后因其特有的双线性性,被广泛应用于各类密码方案的设计中。有关双线性映射更多的细节可查阅文献[12]。

1.2 基于类型和身份的代理重加密方案

文献[10]提出的基于类型和身份的代理重加密方案描述如下:

从上述算法可以看出,文献[10]提出的方案并没有实现密文类型的动态修改,即当密文c的拥有者想修改该密文的类型时,该方案并没有给出具体的解决方法。

2 类型可修改的基于身份的代理重加密方案

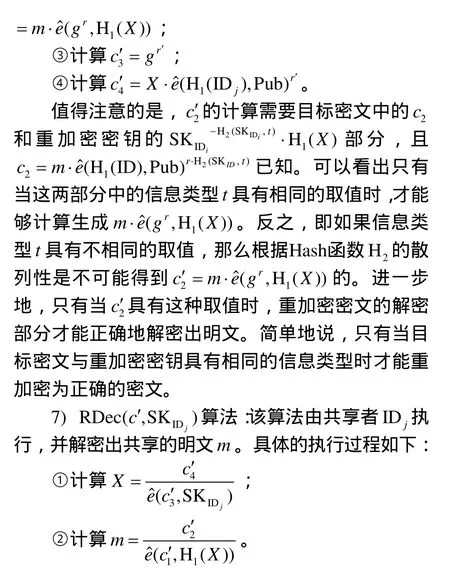

本文类型可修改的基于身份的代理重加密方案主要由9个算法组成,前面7个算法和文献[10]提出的基于类型和身份的代理重加密方案相同,在此不再描述。不同的两个算法描述如下:

3 安全性分析

4 结束语

本文提出了一种类型可修改的基于身份代理重加密方案,实现了密文信息类型的可动态修改性。同时,方案的安全性分析表明,本文的方案与传统的基于类型和身份的代理重加密方案具有相同的安全性。

[1] BLAZE M, BLEUMER G, STRAUSS M. Divertible protocols and atomic proxy cryptography[C]//Advances in Cryptology-Crypto'98, LNCS 1403. Berlin: Springer-Verlag,1998.

[2] WANG Hong-bing, CAO Zhen-fu, WANG Li-cheng.Multi-use and unidirectional identity-based proxy re-encryption schemes[J]. Information Sciences, 2010,180(20): 4042-4059.

[3] SHAO Jun, LIU Peng, CAO Zhen-fu, et al. Multi-use unidirectional proxy re-encryption[C]//IEEE International Conference on Communications(ICC). Kyoto; 2011.

[4] GREEN M, ATENIESE G. Identity-based proxy re-encryption[C]//Proceedings of the 5th international conference on Applied Cryptography and Network Security(ACNS’07) 2007, LNCS 4521. Berlin: Springer-Verlag,2007.

[5] CHU Cheng-Kang, TZENG Wen-Guey. Identity-based p roxy re-encryp tion w ithout random orac les[C]//Proceedings of information security conference (ISC 2007),LNCS 4779. Berlin: Springer-Verlag, 2007.

[6] LIBERT B, VERGNAUD D. Unidirectional chosenciphertext secure proxy re-encryption[C]//Public Key Cryptography PKC 2008, LNCS 4939. Berlin: Springer-Verlag, 2008.

[7] SHERMAN S M Chow, WENG Jian, YANG Yan-jiang, et al.Efficient unidirectional proxy re-encryption[C]//Progress in Cryptology Africacrypt 2010, LNCS 6055. Berlin:Springer-Verlag, 2010.

[8] WENG Jian, CHEN M ing-rong, YANG Yan-jiang, et al.CCA-secure unidirectional proxy re-encryption in the adaptive corruption model w ithout random oracles[J].Science China(Information Sciences),2010, 53(3):593-606.

[9] LIBERT B, VERGNAUD D. Tracing malicious proxies in proxy re-encryption[C]//Pairing-Based Cryptography 2008,LNCS 5209. Berlin: Springer-Verlag, 2008.

[10] IBRAIM I L, TANG Qiang, HARTEL P, et al. A type-andidentity-based proxy re-encryption scheme and its application in healthcare[C]//Secure Data Management 2008, LNCS 5159. Berlin: Springer-Verlag, 2008.

[11] Menezes A J, OKAMOTO T, Vanston S A. Reducing elliptic curve logarithms to logarithms in a finite field[C]//IEEE Transactions on Information Theory. IEEE, 1993.

[12] BONEH D, FRANKLIN M. Identity-based encryption from the weil pairing[C]//Advances in Cryptology- Crypto 2001, LNCS 2139. Berlin: Springer-Verlag, 2001.

编 辑 叶 芳