一种防火墙技术的网络安全体系构建研究

汪 楠,张 浩

(安庆职业技术学院 电子信息系,安徽 安庆 246003)

一种防火墙技术的网络安全体系构建研究

汪 楠,张 浩

(安庆职业技术学院 电子信息系,安徽 安庆 246003)

探析一种防火墙技术的网络安全体系构建方案.通过对计算机网络安全和防火墙技术分析,探析计算机防火墙网络安全设计及其体系建设.成功设计出一套完善的计算机网络双防火墙设计方案.在计算机网络安全防护中通过采用双防火墙级联方式,并在他们之间构建DMZ网络,从而强化保护计算机网络安全性.

防火墙技术;网络安全;体系构建

0 引言

计算机技术的迅速发展,让人们的生活发生了翻天覆地的变化,我们在对计算机技术服务应用的同时,也不得不加强对计算机网络安全管理问题的重视.其中“防火墙”技术在计算机网络安全保护中有重要作用.借助于在互联网和内部网之间构建安全网关,能够有效地屏蔽和拦截非法用户的入侵,从而对其网络之间的数据信息传输实施一定监管,同时还能够将其通信量和数据来源等生成日志记录,对计算机网络提供有效的保护和管理[1].

1 防火墙在计算机网络安全中的应用

防火墙指的是一个由软件和硬件设备组合而成、在内部网络和外部网络之间构造的安全保护屏障,从而保护内部网络免受外部非法用户的侵入,有效地控制内外网之间的网络数据流量.在网络安全防御系统中,防火墙是一个十分重要的组成部分,也是网络层防御的重要防线之一.防火墙在计算机网络中的位置如图1所示.

图1 防火墙在计算机网络中的位置

将防火墙部署在各种连接路径上,依据安全规则检查每一个通过的数据包.对于各种安全隐患因素,可以通过控制协议和服务的方式,保证授权协议和服务通过,并严格阻止各种非授权协议和服务的通过,从而有效减少因协议或者服务漏洞导致的安全事件的出现.如果存在黑客攻击情况,防火墙可以通过对进出内外网数据包进行严格控制和监控的方式,分析不同数据包的状态,并予以处理,从而及时发现异常现象,并按照具体情况予以相应的反应,进行有效防范,提高系统抗攻击等级.另外,对与各种受到保护网络的信息,防火墙还可以进行有效的屏蔽,从而避免这些重要信息受到黑客的攻击.在正常状态下,对于网络使用情况,防火墙可以进行科学的统计.于是,网络管理人员便可以通过对防火墙所统计结果的分析,更好地对整个信息网络的运行状态予以整体把握.对于受到保护的内部网络,如果出现系统漏洞,防火墙会及时识别,并限制其访问.如果经过事先的配置,防火墙成为内部网络与外部Internet连接必须通过的安全节点的时候,那么,防火墙还可以发挥出日志记录的作用,及时对各种网络请求进行真实的记录.而这些日志记录,则成为宝贵的原始资料,可以用来对各种可能出现的攻击行为进行分析,为系统防御提供重要的参考依据.近年来,中国积极开发各种防火墙系统,以更好地提高计算机网络安全防御水平.

2 计算机网络安全中的防火墙技术分类

2.1 数据包过滤型

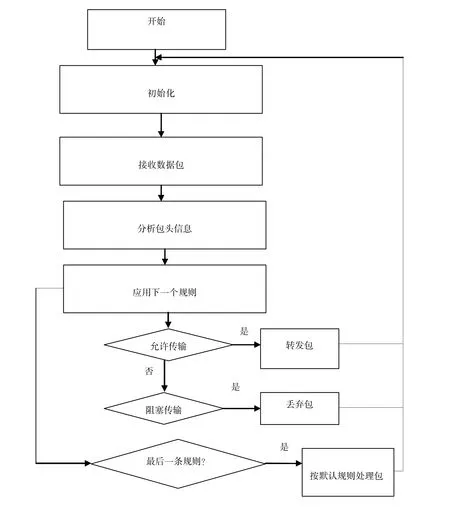

数据包过滤型防火墙技术则是在对数据包读取过程中,通过其相关信息判定这些数据的可信度以及安全性,以此作为结果判断依据实施数据处理.一旦数据包没有得到防火墙的信息,那么也就无法进入到计算机操作系统之中.相对来讲这种防火墙技术具有较高实用性,通常在网路环境中均能够有效地对计算机网络安全提供保护,同时也能够在实际应用中对其推广应用.但是因为这一技术是依照基本信息对其安全性实施判定,因此也就不能有效地过滤一些应用程序和邮件病毒[2].另外一些数据如果对IP地址伪造,也能够成功骗过防火墙数据包过滤,之后进入网络系统实施攻击和破坏,那么也就会对计算机网路安全产生严重影响.其中过滤系统工作流程如图 2所示.

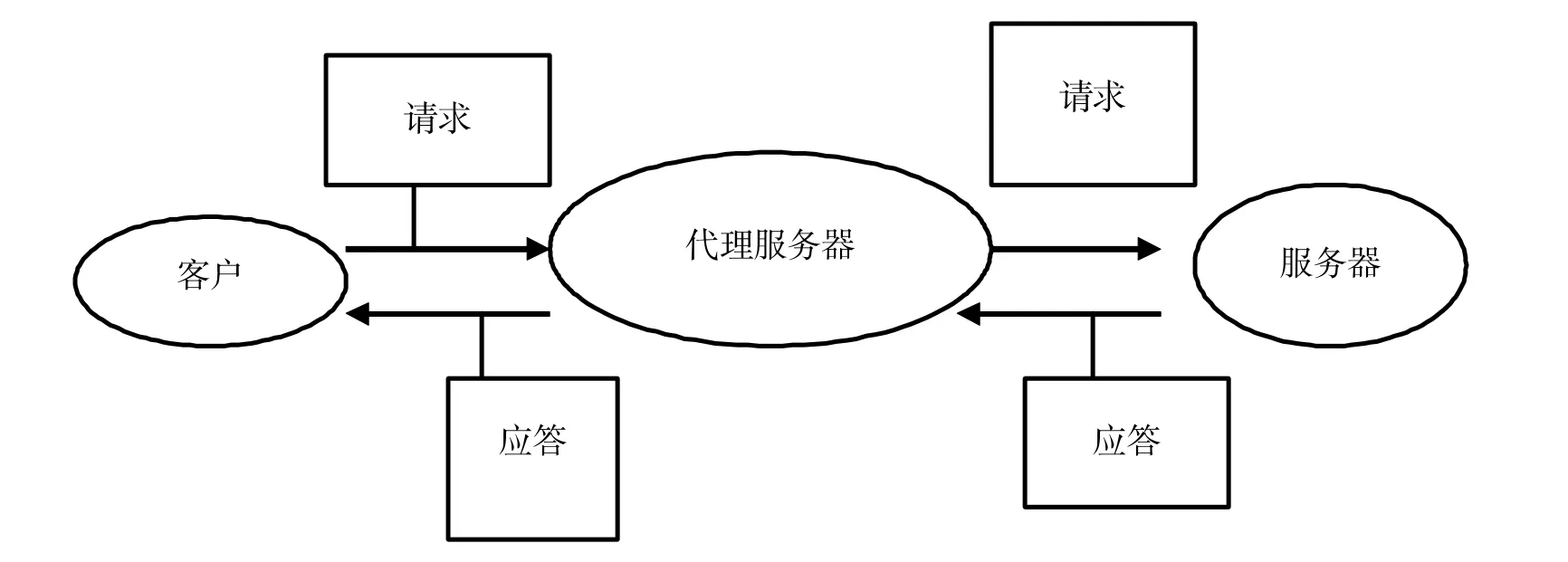

2.2 代理型

这一类型防火墙技术也就是代理服务器,其能够回应输入封包,阻断内部网和外部网之间的信息交流.代理型防火墙技术是在客户和服务器之间,因此对于客户机来讲,技术本身也就被认为是一台服务机器,不但能够对外部网络篡改内部网络阻力加强,同时就算是误用计算机内部系统,也不会出现从防火墙之外入侵计算机,而致计算机出现安全漏洞,能够显著提升计算机网络安全性.目前这一技术已经在逐渐向应用层面发展,专门针对入侵计算机应用层病毒实施相应的防护[3].但是这一技术也有缺点,会提高计算机网络安全防护成本,并且对计算机管理人员专业水平和综合素质的要求也较高,也就会进一步增加网络管理压力.

2.3 监测型

这一防火墙技术能够对网络通信数据监测任务主动完成,从而提高计算机网络安全性.一开始关于计算机防火墙的设计理念是过滤计算机网络安全造成影响的信息和数据,那么这也就需要首先将监测型防火墙技术成功应用,其在相关信息监测工作中有着十分重要的优势条件,可以显著提升计算机安全性保障能力.但是同时这一技术的管理和成本投入也比较高,因此到目前为止这一技术也没有得到普及应用.在实际网络环境下,可以依照实际情况选择合适的监测技术,从而降低在计算机网络安全基础上的投入成本.

3 一种计算机网络的防火墙安全设计

3.1 开发环境

计算机操作系统:Windows XP Professional

运行环境:JAVA语言运行环境 JDK 1.7

程序编辑:UltraEdit-32

3.2 设计思路

采用代理的防火墙对之前用户和互联网之间的连接替代.代理服务器作为服务器的中转站,关于其设计一定要对以下要求满足:确保可以及时接收客户端发送的请求,并解释;能够成功创建和服务器的连接;能够在接收和相应服务器发来的信号之后,再将其成功发送,传输到客户端.依照这些要求那么服务器的工作模型设计则如图3所示.

3.3 防火墙安全控制程序的配置

图2 过滤系统工作流程

图3 服务器工作模型

在防火墙安全设计中,其主要是合理配置防火墙安全控制程序,在其内部网络中有效连接PC2,Edge以及Core,之后对超级终端软件应用,合理配置相关设备.其具体步骤为:(1)在PC2计算机中配置网络地址,相关设计为:IP地址设置为10.10.10.15,子网掩码为255.255.255.0;(2)合理配置交换机2626B,并将其分成多个局域网,这一步骤只需要对Vlan 1分配,其中相关设计为:IP地址设置为10.1.1.3/24,终端上的命令则分别是2626B(Vlan-1)#Vlan 110 tagged?25、2626B(Vlan-1)#ip address 10.1.1.3/24以及2626B(config)#Vlan 1.

3.4 双防火墙的设计

关于双防火墙方案的设计如图4所示.为了能够显著降低公共服务器安全风险,那么在计算机网络防火墙设计中可以设计两个防火墙,其中第1个防火墙可以在internet连接处进行设计,以对服务器提供保护,确保计算机网络的安全运行[4].第2个防火墙可以设计在公共服务器和内部网络之间,其主要目的是对内部网络实施保护.在计算机网络安全防护中对这种保护技术进行应用,同时在其之间设计DMZ网络可以显著提高计算机网络的安全性.

图4 计算机双防火墙设计方案

4 计算机网络安全的防火墙体系结构

4.1 屏蔽路由器

屏蔽路由器是一个防侵扰安全结构,其能够有效避免内部网络受到外部网络以及参数网络侵扰,因为其是实现内部网络和外部网络的唯一通道,所以也就能够有效对相关数据实施过滤.但是因为是在IP层对报文过滤软件安装,这一软件本身也就有报文过滤设置选项,所以也就能够过滤一些简单的报文,但是如果其被成功攻陷,就会出现用户识别问题.

4.2 双穴主机网关

双穴主机网关是采用一台堡垒主机作为防火墙,并且要在这台主机上安装两块网卡,这样就能够实现防火墙的作用.堡垒主机系统软件能够维护系统日志,同时也能够实施硬件拷贝日志以及远程日志功能,这一功能为计算机网络检查和管理工作提供了便利.其缺点是在计算机受到攻击的时候,其攻击对象则很难被网管员确认,一旦堡垒主机受到攻击,那么之前的双穴主机网关也就退化成为最简单的路由器.双穴主机网关结构如图5所示.

图5 双穴主机网关结构设计

4.3 被屏蔽主机网关

在堡垒主机中只设置了1个网卡,以此对内部网络和被屏蔽主机网关连接,在路由器上将过滤规则设立出来,同时单宿堡垒主机也要被设置成为唯一1个能够访问Internet的主机,以此控制未授权外部用户攻击内部网络.如果其保护的是一个虚拟扩展的本地网,并没有对子网以及路由器设置,那么堡垒主机以及屏蔽路由器的配置也就不会受到内部网络变化的影响.有效限制堡垒主机以及屏蔽路由器中的危险带.网关的基本控制作用的实现决定因素是安装在之上的软件.如果网络安全的攻击者一旦设法登陆上去,那么也就会对内部网络的其余主机安全造成严重威胁.这一情况和双穴主机网关受到攻击的影响作用差不多.这一技术具有较高安全性,并且操作也非常容易,具有较高实用价值,所以在实际应用中得到了广泛推广.

5 结语

综上所述,目前计算机网络安全的防火墙技术包括有数据包过滤型、代理型以及监测型,这些防火墙技术均能有效的提高计算机网络安全.其中防火墙能够借助于对网络上的活动记录,从而进一步提升其对安全防护的作用,同时也能够有效地隔离各个网段,从而控制其对整个网络安全的影响作用.在对防火墙技术实施管理中,也不必对一些实验数据过分的相信,重点应该放在对各类防火墙技术实用性的考虑上,这些均需要通过实际应用得出结论。总之,在网络技术不断发展背景之下,积极探索和完善计算机网络防火墙技术设计,是提高计算机安全性的一个重要研究方向,笔者基于相关研究为计算机防火墙技术设计提供相应的技术指导,以有助于计算机网络环境安全性的提高.

[1]李文杰.浅析防火墙安全技术及发展[J].科技信息(科学·教研),2008,(10):67-68.

[2]刘斌.浅谈防火墙技术[J].科海故事博览·科教论坛,2013,(3):107-109.

[3]杜淑光,陈永浩.网络安全与防火墙技术[J].制造业自动化,2007,29(12):74-76.

[4]李筱茜.防火墙系统安全技术探索[J].现代计算机(专业版),2010,(8):118-120.

(责任编辑 李健飞)

Construction of Network Security System of A Kind of Firewall Technology

WANG Nan,ZHANG Hao

(Department of Electronic Information,Anqing Vocational College of Technology,Anqing,Anhui 246003,China)

Through an analysis of computer network security and firewall technology,a design of computer network security firewall and its system are worked out.In the computer network security protection,a double firewall cascade way is applied,and DMZ network is constructed among them so as to strengthen the protection of computer network security.

technology of firewall;network security;system construction

TP309.1

A

1673-1972(2015)03-0044-05

2014-08-26

汪楠(1980-),女,安徽安庆人,讲师,主要从事数据挖掘、数据库、网络安全研究.