基于门限代理重签名的车载自组网消息认证方案

杨小东,李 燕,李亚楠,王彩芬

(西北师范大学计算机科学与工程学院,兰州730070)

基于门限代理重签名的车载自组网消息认证方案

杨小东,李 燕,李亚楠,王彩芬

(西北师范大学计算机科学与工程学院,兰州730070)

针对车载自组网(VANET)的隐私保护问题,采用秘密共享技术,提出一个VANET消息认证方案。该方案使用门限代理重签名算法保护车辆隐私信息,将车载通信单元对消息的签名转换为认证中心对同一消息的签名,从而降低根据签名追踪车载单元的风险,实现通信消息的匿名性。通过门限方式将重签名密钥分散至多个路边通信单元进行管理,降低重签名密钥的破译成功率并防止路边通信单元滥用代理签名权。认证中心通过追溯发布虚假消息的真实车辆,解决违规车辆的召回问题。分析结果表明,与同类方案相比,该方案具有较高的安全性和较低的存储开销。

车载自组网;门限代理重签名;隐私保护;消息认证;可追溯性

1 概述

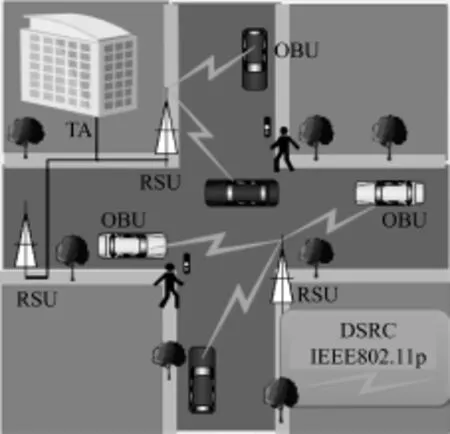

车载自组网(Vehicle Ad-hoc Network,VANET)又称自组织交通信息系统,是一种快速移动户外通信网络[1]。车载自组网是在智慧交通的背景下,为方便车辆间相互通信而设计的一个移动网络,网内的节点主要由三部分组成,在车辆上面安装的车载单元(Onboard Unit,OBU)、部署在道路两旁或十字路口的路边单元(Road-side Unit,RSU)和负责管理所有OBU和RSU的可信认证中心(Trusted Authority,TA)[2]。车载自组网允许OBU之间或者OBU和RSU之间通过短距离无线通信(Dedicated Short Range Communication,DSRC)方案进行通信。车载自组网包括2种通信模式:车与车(Vehicle to Vehicle,V2V)通信和车与基础设施(Vehicle to Infrastructure,V2I)通信。一方面,车载自组网能够使车辆间相互进行通信。每辆车既可以周期性地广播自己的基本车辆信息,也可以实时播报出现交通事故时的相关消息,这样可以使得其他车辆及时采取对应措施,有效地改善交通状况。另一方面,车载自组网也能够使车辆和路边单元进行通信。RSU不但可以广播其辖区范围内的餐馆、旅馆和加油站等与生活相关的信息,而且能广播道路状况、停车警告和车辆拥堵等与交通相关的信息。但由于车载自组网是在质量不太稳定的无线信道上进行通信,会受到很多恶意威胁和攻击,比如注入虚假错误的信息、修改或重放以前的信息等,对于车载自组网上大量存在的隐私信息而言,这些威胁和攻击会成为车载自组网的安全隐患[3]。因此,如何保证车载自组网的安全和隐私是近年来一个急需解决的重要问题。为解决对于RSU权力过于集中的问题,本文在门限代理重签名方案的基础上,提出一个更安全的车载自组网消息认证方案。

2 相关工作

针对车载自组网消息认证的研究是近年来信息安全研究的一个热点,尤其是2005年以来出现了一些具有代表性的研究成果。文献[4]提出一个关于VANET消息认证的经典方案HAB,为了实现发送消息的匿名性,交通管理中心事先在车辆上装载大量私钥及其对应的匿名证书,车辆在发送消息时每次随机选取一个匿名证书,然后对发送的消息用其对应的私钥进行签名。但HAB中的证书分发、管理和存储的代价过高,导致HAB的实用性弱。为了改进HAB方案的不足,文献[5]利用群签名提出一个新的VANET消息认证方案GSB,给每辆车预先分配一个群私钥,并对发送的消息用群私钥进行签名,消息验证者虽然可以验证消息的正确性,却不知道该消息的真正签名者。如果事后出现纠纷,可信第三方可以借助群管理员来追溯签名者的真实身份。但在GSB方案中需要频繁更换群密钥才能撤销车辆身份,其代价过大。在文献[6]提出的ECPP方案中,通过认证的合法RSU向合法的OBU发放仅适用于该RSU区域的路上(on-the-fly)短期群成员证书,这样可以为交通管理中心分担部分工作,提升系统整体的效率。而且如果交通肇事者逃逸,由于RSU保留了路上短期证书与OBU的对应关系,交通管理中心可以直接追查肇事者。但是ECPP依赖于RSU的可信度,应用场景相对比较小。为了降低RSU的可信度,文献[7]提出一个基于代理重签名的VANET消息认证方案,可信认证中心(TA)授权RSU做一个半可信的代理者,将OBU签名的消息进行代理重签名,这样不但可以保护原始签名者OBU的基本信息,而且事后出现纠纷,由TA和RSU合作可以得到消息签名者的真实身份。但该方案依赖于RSU的可靠性,若RSU是不诚实的或者被攻击者恶意攻击并控制,将导致隐私信息泄露、密钥丢失等严重后果[8]。

3 预备知识

3.1 双线性映射

设G1和G2为2个阶为素数q的循环群,双线性映射e:G1×G1→G2满足以下性质[9]:

(1)双线性:对任意g,h∈G1和,有e(ga,hb)=e(g,h)ab成立。

(2)非退化性:存在g,h∈G1,使得e(g,h)≠1,其中,“1”为G2中的单位元。

(3)可计算性:对于所有的g,h∈G1,存在有效的算法计算e(g,h)。

3.2 离散对数问题

设p是一个大素数,G是一个阶为p的循环群,g是G的一个生成元,群G上的离散对数问题(Discrete Logarithm Problem,DLP)为给定(g,ga)∈G,计算a∈Zp。若没有一个概率多项式时间算法能够在t时间内以至少ε的概率解决群G上的DLP问题,则称群G上的(t,ε)-DLP假设成立。

3.3 Sham ir秘密共享方案

Sham ir秘密共享方案[10]的思想是将秘密信息分割成若干份,在多个存在协作关系的参与者之间进行容错式分散,以保护秘密信息。具体方案如下:

3.4 门限代理重签名

一个门限代理重签名方案是一个由概率多项式时间算法构成的五元组(Keygen,Rekey,Sign,Resign,Verify)[11]。

(1)(Keygen,Sign,Verify)是标准签名算法中的密钥生成、签名生成和验证算法。

(2)给定一个受托者的公钥/私钥对(pkA,skA)和一个委托者的公钥/私钥对(pkB,skB),重签名密钥生成算法Rekey生成受托者和委托者之间的重签名密钥rkA→B,然后将rkA→B分割成n个子密钥分发给n个代理者秘密保管。

(3)重签名生成算法Resign由以下两部分组成:

2)门限重签名生成算法:给定t个诚实代理者对消息m的部分重签名σB,i,输出一个对应于公钥pkB的消息m的门限重签名σB。

4 车载自组网消息认证方案

4.1 车载自组网系统模型

车载自组网消息认证方案主要包括短距无线通信技术和3个基本角色:可信认证中心(TA),车载单元(OBU)和路边单元(RSU)[12]。

(1)可信认证中心(TA)是对车载自组网中的各节点进行身份认证、证书分发、撤销管理和信息存储。该机构相当于PKI体系中的认证中心(Certificate Authority,CA),由国家或者地区相关交通主管部门根据VANET实际区域进行统一管理。一般而言,该中心需要进行最高级别的安全保障(完善安全制度和安全策略),并保持与其辖区RSU的安全连接,负责实时监控辖内VANET的行车安全和行车效率。对一个特定的VANET系统,TA是最高权威机构。

(2)车载单元(OBU)是车载自组网中必备的车辆节点,该节点相当于通信系统中的移动终端。在实际系统中,所有合法OBU加入VANET都必须到TA进行注册,并预装系统公开安全参数和自身相关的密钥材料到一个专用防篡改设备,这个设备只有TA授权机构才能访问操作。OBU的数量视系统的覆盖范围而定,对典型的城市场景而言,一般在百万级以上。

(3)路边单元(RSU)是车载自组网中的路侧基础设施节点。RSU使得VANET不仅可以单独组网实现局部通信外,还可通过RSU作为接入点的网关,连到后备网络(如Internet)[12]。该节点类似于通信系统中的通信基站,比如可以是建立在路边加油站、餐馆、商店等常年固定并且可由人为监管的建筑场所的网络通信设备,简单功能的RSU也可以搭建在路灯、交通指示牌等现有道路基础设施上。通过在关键地域安装部署RSU,交管部门可以利用RSU一方面实时采集车辆的运行情况,提升道路交通管理的现代化和信息化水平,另一方面将道路信息实时广播给行驶的所有车辆,保证信息发布的高效性和安全性。RSU的数量比OBU要少很多(一个RSU辖区可以存在上百个OBU),对典型的城市场景而言,一般在千级以上。

(4)短距无线通信(DSRC)是智能交通系统(ITS)标准体系框架中的一种高效的无线通信基础,在此基础上可以实现对交通的智能、实时、动态管理。该方案通过实现车与车、车与路等通信机制,将VANET中各实体有机连接起来,并按上层应用所需实现小范围内图像、语音和数据的准确、可靠和高速的双向传输。各国普遍采用IEEE802.11p标准作为DSRC底层方案[13]。

车载自组网系统模型如图1所示。

图1 车载自组网系统模型示意图

4.2 方案描述

4.2.1 系统建立

可信认证中心(TA)选择2个阶为同一素数p的循环群G1和G2,g是G1的一个生成元。引入双线性映射e:G1×G1→G2和抗碰撞Hash函数H:{0,1}*→G。选择一个公钥密码体制(如RSA,ECC等),其中,Enc()和Dec()分别表示对应的加密算法和解密算法。公开系统参数param:={G1,G2,p,g,H,Enc(),Dec()}。

4.2.2 密钥生成

密钥生成步骤具体如下:

(1)TA的密钥生成(TA-Keygen)

(2)OBU的密钥生成(OBU-Keygen)

设RID是每辆车OBU注册入户时获得的真实标识,生成OBU的公私钥对步骤如下:

3)TA收到{XOBU,RID,u,v}后,验证u=是否成立。如果等式成立,TA确信{XOBU,RID}是OBU的合法公钥和真实标识,同时将{XOBU,RID}保存在追溯表T中。

4.2.3 重签名密钥生成

给定认证中心TA和车辆OBU的私钥xTA和xOBU,一个可信任的分发者D通过如下方式生成TA与OBU之间的重签名密钥rk:(1)分发者D首先随机选取t∈Zp,然后发送t给OBU;(2)OBU利用自己的私钥xOBU,计算并发送t1=xOBUt(mod p)给TA;(3)TA利用自己的私钥xTA,计算并发送t2=xTA/t1(mod p)给分发者D;(4)分发者D利用参数t计算重签名密钥rk=tt2=t(xTA/(xOBUt))=xTA/xOBU(mod p)。

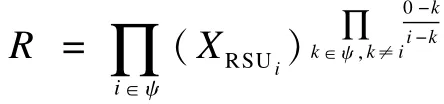

分发者D为了将重签名密钥rk=xTA/xOBU(mod p)分发给n个路边通信单元RSUi(i=1,2,…,n),执行如下操作:(1)随机选择t-1个元素a1,a2,…,at-1∈;(2)构造函数F(x)=rk+a1x+a2x2+…+at-1xt-1;(3)计算Xi=F(i),并将Xi分发给路边通信单元RSUi(i=1,2,…,n)作为重签名子密钥xRSUi,同时发布RSUi的公钥XRSUi=gXi。

4.2.4 车辆消息签名

车辆OBU发送的消息包含4个域:消息类型IDtype,消息负载Payload,时间戳Timestamp和OBU对前3个域的签名[7]。消息IDtype表示消息的类型;消息负载Payload由车辆位置、方向、速度、交通事件等基本信息组成;时间戳Timestamp标识消息产生的确切时间,不仅能防止消息的重放攻击,还能避免单一用户多次报告同一事故时被误判为女巫攻击者。假设RSUi定期(如5 s)给其辖区内的OBU广播公钥XRSUi。为了发送消息给路边通信单元RSUi,车辆OBU执行如下操作:

(1)利用私钥xOBU,计算消息Timestamp}的签名σ=H(M)xOBU。

(2)选择一个公钥密码体制(如RSA,ECC等)的加密算法Enc(),利用RSUi的公钥XRSUi对(XOBU,M,σ)进行加密处理,然后将相应的密文发送给n个路边通信单元RSUi(i=1,2,…,n)。

4.2.5 路边通信单元消息重签名

路边通信单元消息重签名步骤具体如下:

(1)生成部分重签名

(2)生成门限重签名

(3)TA广播消息

可信认证中心(TA)收到(M,σ′,XOBU)后,首先用自己的公钥XTA对XOBU进行加密,产生密文δ= EncXTA(XOBU)。然后生成新消息。最后将给所在区域的所有车辆OBU广播可信消息(M′,σ′)。

4.2.6 消息验证

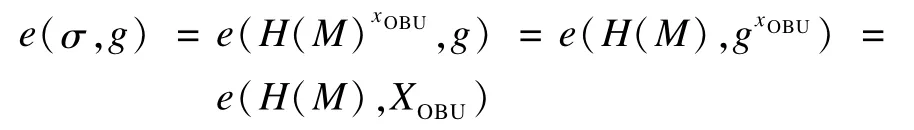

给定一个公钥X、一个消息M和一个签名σ,验证以下等式是否成立:

e(σ,g)=e(H(M),X)

如果上式成立,说明σ是对应于公钥X的消息M的合法签名,输出1;否则,输出0。

4.2.7 虚假身份追溯

5 正确性与安全性分析

5.1 正确性分析

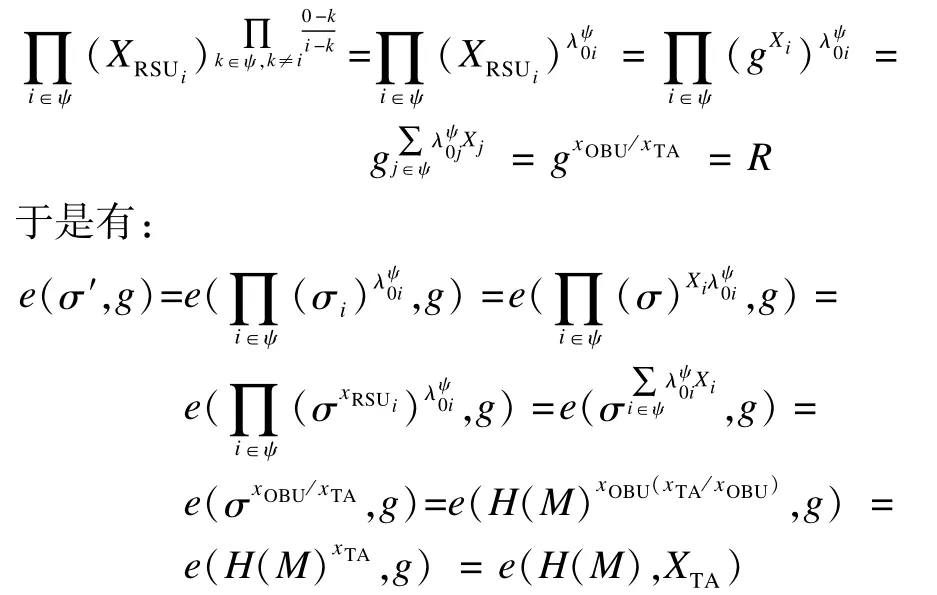

方案正确性分析具体如下:

(1)签名的正确性

对于公钥XOBU,消息M和对应的签名σ,其正确性验证如下:

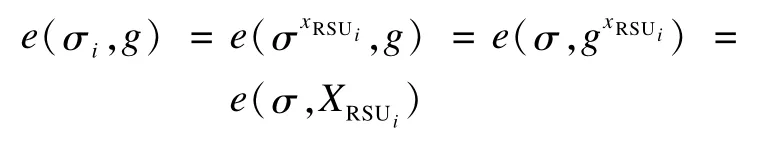

(2)部分签名的正确性

对于RSUi的公钥XRSUi=gXi,消息M和签名σ对应的部分签名σi,其正确性验证如下:

(3)重签名的正确性

5.2 安全性分析

本文方案的安全性主要包括密钥安全性、不可伪造性、消息可认证性、抗重放攻击性、可追溯性和强壮性。

(1)密钥安全性

根据可信认证中心(TA)的公钥XTA找到私钥xTA,即已知,计算;同理,OBU和 RSU的私钥安全性亦然。因此,通过公钥求解私钥等价于求解离散对数问题,由离散对数困难问题的难解性可知,本文方案中的任何实体具有密钥安全性。

(2)不可伪造性和强壮性

本文方案的签名算法是基于门限代理重签名算法[8],而该算法在文献[8]中已证明是强不可伪造和强壮的。合法签名σ只能由车辆OBU的私钥xOBU(该私钥存储在OBU的防篡改设备中)生成,根据数字签名的不可伪造性和私钥的安全性,敌手无法伪造签名σ。合法的重签名σ′只能由至少t个路边通信单元RSUi的部分签名σi来共同产生,而任意的t-1个路边通信单元都无法伪造重签名σ′。门限代理重签名不仅降低了对单个路边通信单元RSUi的依赖性,还使方案拥有更高的安全性。因此,当n≥2 t-1时,本文方案满足不可伪造性和强壮性。

(3)消息可认证性

可信认证中心(TA)授权路边通信单元RSU担任半可信的代理者,将OBU对消息的签名转换为TA对消息的签名,隐藏了签名消息的真实身份,消除了根据签名追踪车辆OBU的风险,实现通信消息的匿名性。车辆OBU采用公钥密码体制加密对(XOBU,M,σ)用公钥XRSUi进行加密处理,将密文发送给路边通信单元RSUi(i=1,2,…,n),只有用相应的RSUi的私钥才能解开该加密消息。加密OBU和RSU之间的通信消息,确保了消息的机密性。

(4)抗重放攻击性

车辆OBU每次发送的消息包含4个域:消息类型IDtype,消息负载Payload,时间戳Timestamp和OBU对前3个域的签名。当攻击者修改时间戳Timestamp时,签名验证等式Verify(XOBU,M,σ)=1不成立,签名合成者拒绝接收该消息。时间戳的应用,不仅可以保证消息的新鲜性,还能有效抵御重放消息攻击。

(5)可追溯性

当消息(M′,σ′)有争议时,只有认证中心TA拥有私钥xTA解密M′得到车辆的公钥XOBU,然后根据追溯表T找到发布该消息的真实车辆身份RID。消息的发布者OBU没有参与整个追溯过程中,有效保证了追溯的客观性。所以,本文方案满足消息的可追溯性。

5.3 性能分析

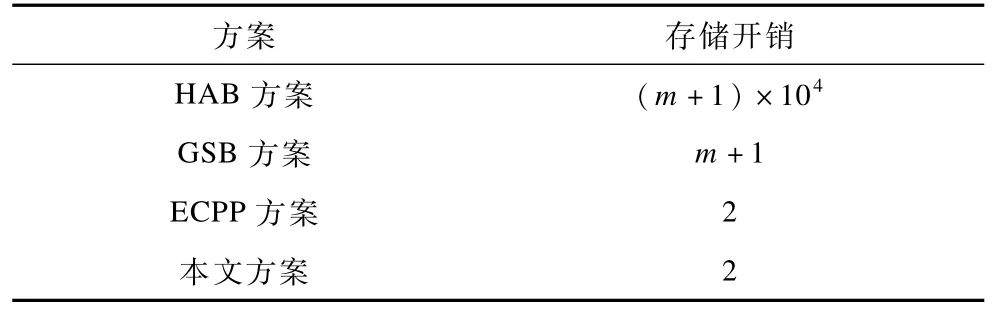

存储性能是衡量VANET方案效率的重要指标之一,但车辆OBU的存储能力严重依赖于成本、效率和安全性等因素,所以下面主要分析OBU的存储开销。

在OBU的存储开销上,将本文方案与HAB[4]方案、GSB[5]方案和ECPP[6]方案进行比较,其结果如表1所示。在HAB方案中,每个OBU除了存储大量的密钥对之外,还需存储撤销列表中所有的匿名证书与其对应的公钥。HAB的存储总开销为(m+1)×104,其中,m表示被撤销的OBU个数。在GSB方案中,每个OBU存储一个私钥和m个被撤销匿名公钥,存储总开销为m+1。在ECPP方案和本文方案中,每个OBU只需存储一个私钥和一个认证中心颁发的证书,OBU不需要存储撤销列表,存储总开销均为2。

表1 OBU存储开销对比

从表1可以看出,本文方案的存储开销优于HAB方案和GSB方案,与ECPP方案相同。但本文方案的安全性优于ECPP方案,不仅能降低重签名密钥被破译的可能性,还可防止路边单元(RSU)权力过大并滥用代理签名权。

6 结束语

本文通过引入门限代理重签名技术,提出一个可追溯的车载自组网消息认证方案,可信认证中心授权多个路边单元作为代理者,将车辆对消息的签名转换为认证中心对同一消息的签名,当且仅当达到门限值的路边通信单元合作才能生成认证中心对消息的签名。该方案不仅实现了发送消息的匿名性,还能有效消除根据签名消息追踪车辆的风险。与现有同类方案相比,该方案具有较高的存储效率,但是该方案在验证签名时需要双线性对,如何设计无双线性对的车载自组网消息认证方案是下一步研究的方向。

[1] 常促宇,向 勇,史美林.车载自组网的现状与发展[J].通信学报,2007,28(11):116-126.

[2] Shao Caixing,Leng Supeng,Zhang Yan.A Multipriority Supported Medium Access Control in Vehicular Ad Hoc Networks[J].Computing Communications,2014,39(15):11-21.

[3] 刘 辉.车载自组织网络信息认证和隐私保护机制的研究[D].西安:西安电子科技大学,2012.

[4] Raya M,Hubaux J P.The Security of Vehicular Ad Hoc Networks[C]//Proceedings of the 3 rd ACM Workshop on Security of Ad Hoc and Sensor Networks.New York,USA:ACM Press,2005:21-31.

[5] Lin Xiaodong,Sun Xiaoting,Ho Pin-Han.GSIS:A Secure and Privacy-preserving Protocol for Vehicular Communications[J].IEEE Transactions on Vehicular Technology,2007,56(6):3442-3456.

[6] Lu Rongxing,Lin Xiaodong,Zhu Haojin.ECPP:Efficient Conditional Privacy Preservation Protocol for Secure Vehicular Communications[C]//Proceedings of INFOCOM'08.Phoenix,USA:IEEE Press,2008:1229-1237.

[7] 杨 涛,胡建斌,陈 钟.一种可追溯的车载自组网隐私保护认证协议[J].计算机工程,2013,39(8):161-165.

[8] 孙超亮,曹珍富,梁晓辉.门限代理重签名方案[J].计算机工程,2009,35(4):128-130.

[9] Tian M iaom iao.Identity-based Proxy Re-signatures from Lattices[J].Information Processing Letters,2015,115(4):462-467.

[10] Sham ir A.How to Share a Secret[J].Communications of the ACM,1979,22(11):612-613.

[11] 杨小东,王彩芬.前向安全的单向门限代理重签名[J].计算机应用,2011,31(3):801-804.

[12] 杨 涛,孔令波,胡建斌,等.车辆自组网隐私保护研究综述[J].计算机研究与发展,2012,49(S2):178-185.

[13] Zhang Chenxi,Lin Xiaodong,Lu Rongxing,et al.An Efficient Message Authentication Scheme for Vehicular Communications[J].IEEE Transactions on Vehicular Technology,2008,57(6):3357-3368.

[14] Raffaele B,Maddalena N.Efficient Data Collection in Multimedia Vehicular Sensing Platform s[J].Pervasive and Mobile Computing,2015,16(PA):78-95.

编辑陆燕菲

Message Authentication Scheme for VANET Based on Threshold Proxy Re-signature

YANG Xiaodong,LIYan,LIYanan,WANG Caifen

(College of Computing Science&Engineering,Northwest Normal University,Lanzhou 730070,China)

To resolve privacy-preserving problem in Vehicular Ad-hoc Network(VANET),a message authentication scheme is presented by using secret sharing technology.This scheme can protect the identity privacy information of vehicle by the threshold proxy re-signature algorithm.It turns a signature generated by On-board Unit(OBU)into a signature from a trusted certificate authority on the same message,so it can effectively eliminate the risk of tracking vehicle according to signature.The new scheme distributes the re-signature key into Road-side Unib(RSU).Therefore it can reduce the probability of successful decoding re-signature key and prevent RSU from misusing the re-signature rights.Authentication center can trace back to the message of the real vehicle released,and solve the problem of illegal vehicle recall.Analysis result shows that the new scheme has high security and low storage overhead compared with similar schemes.

Vehicular Ad-hoc Network(VANET);threshold proxy re-signature;privacy-preserving;message authentication;traceability

杨小东,李 燕,李亚楠,等.基于门限代理重签名的车载自组网消息认证方案[J].计算机工程,2015,41(11):18-23.

英文引用格式:Yang Xiaodong,Li Yan,Li Yanan,et al.Message Authentication Scheme for VANET Based on Threshold Proxy Re-signature[J].Computer Engineering,2015,41(11):18-23.

1000-3428(2015)11-0018-06

A

TP309.7

10.3969/j.issn.1000-3428.2015.11.004

国家自然科学基金资助项目(61262057,61163038);国家档案局科技计划基金资助项目(2014-X-33);甘肃省科技计划基金资助项目(145RJDA 325);甘肃省自然科学基金资助项目(1308RJYA039);兰州市科技计划基金资助项目(2013-4-22);西北师范大学青年教师科研能力提升计划基金资助项目(NWNU-LKQN-12-23)。

杨小东(1981-),男,副教授、博士,主研方向:车载自组网,密码学,云计算安全;李 燕、李亚楠,硕士研究生;王彩芬,教授、博士生导师。

2015-02-04

2015-03-06 E-m ail:y200888@163.com