计算机信息存储安全保证措施研究

计算机信息存储安全保证措施研究

楼树美,李淑玉

(信阳职业技术学院 数学与计算机科学学院,河南 信阳 464000)

摘要:从信息内容和信息连接两方面进行研究,综合两种技术的优点,提出了网络信息安全存储系统的设计模型,从存储和通信两方面保护重要信息,保证数据在传输过程中的安全.通过构筑安全通信平台,建立基于TCP的安全隧道,使用身份鉴别、访问控制、数据加密和审计日志等技术,保证通信数据的秘密性和完整性.并重点对系统的安全性进行效能评估,检验了系统对数据的控制能力.该系统为提高目前网络存储系统的安全性提供了一种可靠的解决方案.

关键词:网络信息存储安全;存储网络;数据传输

中图分类号:TP309.7文献标志码:A

文章编号:1008-5564(2015)03-0125-04

收稿日期:2015-05-03

作者简介:马云彤(1965—),男,陕西西安人,西安文理学院学报编辑部副编审,硕士,主要从事编辑理论和实务研究.

文章编号:1008-5564(2015)03-0086-04

收稿日期:2015-01-27

作者简介:冯永亮(1979—),男,陕西西安人,西安文理学院信息工程学院讲师,硕士,主要从事物联网工程、计算机网络研究.

StudyonMeasurestoEnsuretheSecurityofComputerInformationStorage

LOUShu-mei,LIShu-yu

(DepartmentofMathematicsandComputerScience,XinyangVocational&TechnicalCollege,Xinyang464000,China)

Abstract:In this paper, study was conducted from the two aspects of information content and information connection, and the design model of network information security storage system was proposed based on advantages of two technologies. The security of data transmission was ensured by protecting important information from two aspects of storage and communication. Securities tunneling based on TCP was constructed by building secure communication platform, and the confidentiality and integrity of communication data were ensured by using of the technology of identification, access control, data encryption and log auditing and so on. As the focus, effectiveness evaluation was done for the security of the system and the control ability of system to data was examined. This system provides a reliable solution to improve the security of current network storage system.

Keywords:securityofnetworkinformationstorage;storagenetwork;datatransmission

当前信息存储的高效、可靠等性能都能通过一定的技术得以解决,但是对其存储安全性方面却不尽人意,急需解决.计算机信息存储安全包括:信息加密技术,防火墙穿透技术,蜜罐技术,IDS技术等,以保证对信息的控制性和隐蔽性.为了解决这些安全性方面的问题,需要解决如下几个基本问题:客户驱动程序设计,加密解密的复杂度设计,安全隧道设计,电子签名与身份验证设计,授权分配设计,安全日志以及相应的审查记录.

1计算机信息安全存储方案的模型设计

当前几乎所有计算机所采用的信息处理系统都是微软操作系统,此系统不像LINUX、UNIX等系统具有实时开发能力,可根据用户需求自行开发系统模块,微软操作系统的访问机制还是以C/S模式进行信息安全处理,为了保证C/S两端的信息安全,在此建立Agent机制,在TCP/IP多层对数据进行加密解密处理,并建立相应的信息隧道.

为保证信息数据的安全传输,这里采用TCP/IP的VPN-Agent以及C-T/I-DI创建多层加密的信息隧道,保证在C/S模式下整个系统过程的安全性.

1.1数学模型的建立

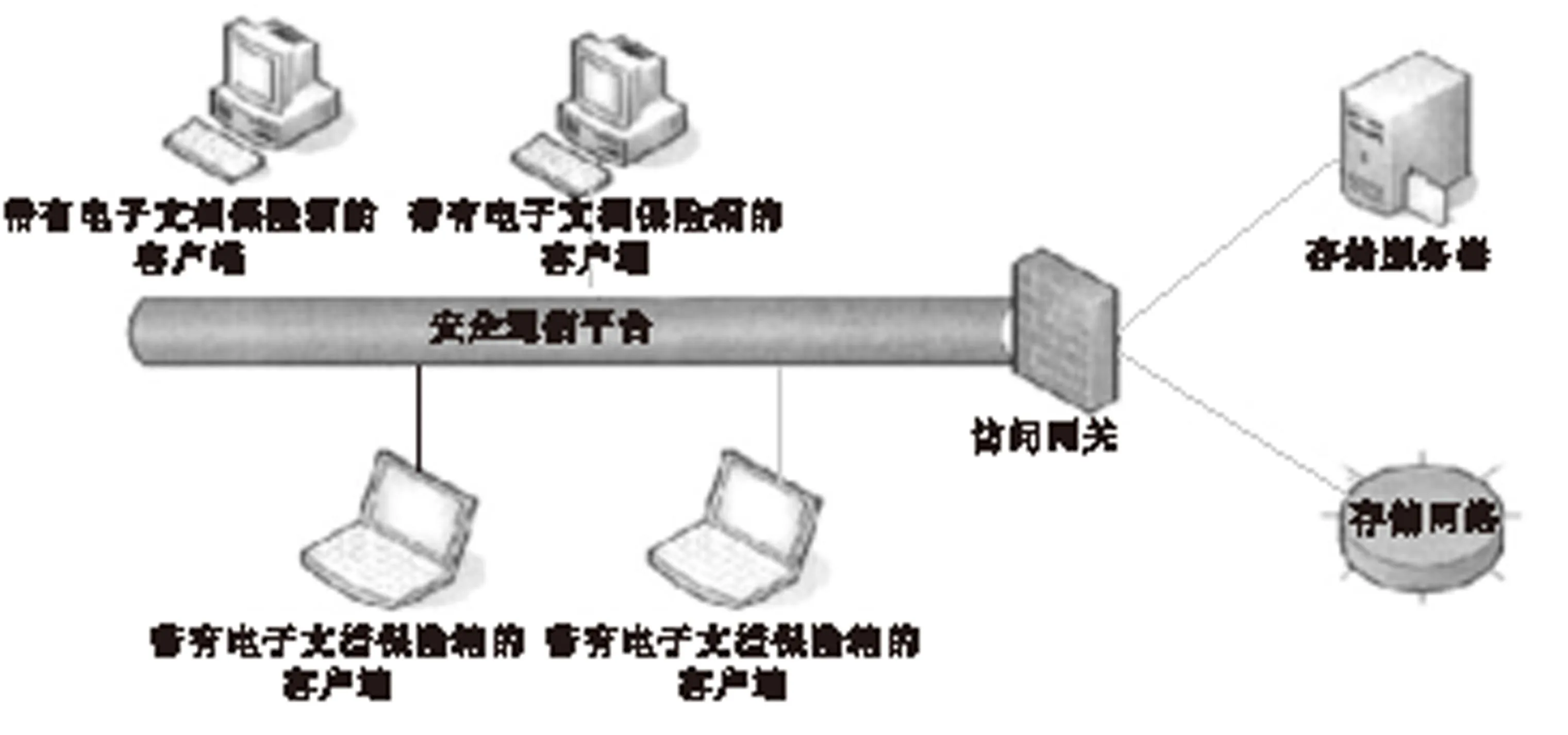

模型需确保信息传输的可靠性管理,建立系统模型框架如图1所示:

图1 C-T/I-DI网络系统存储框架模型

(1)客户Client利用安全隧道协议向存储网络进行电子签名和身份验证,获取访问服务;

(2)客户代理(Agent)与server进行验证身份,然后进行互通身份验证,最终建立SSL隧道;

(3)C/S之间的信息传递是通过A-S之间的SSL隧道进行多层加密进行传输;

(4)账户的集中管理与保护由超级管理员进行处理.

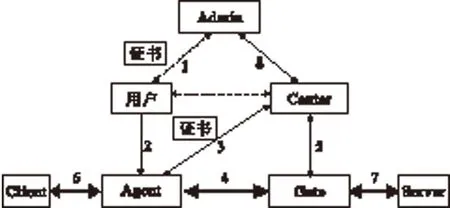

1.2SSL隧道模型建立

SSL隧道[1]在解决信息存储安全性方面起到决定性的作用,基于C-T/I-DI多层加密技术:含Agent、Server、存储.A-S之间的身份验证在TCP/IP层进行了面向连接的互连,C-T/I-DI又加强了数据加密,在融合安全访问日志与审核记录,综合对Client进行控制处理.

图2 SSL隧道模型

C-T/I-DI在代理与网关验证之后,建立SSL隧道,存储RECEIVE信息之后,在对应的层次端口进行数据选取,并通过SSL隧道反馈给代理,最后将数据传输到所运行的程序,以此完成整个数据传输过程.

SSL隧道模型见图2.

2C-T/I-DI驱动设计

主流信息存储传输协议包括:HTTPS、HTTP、FTP、PPP、L2TP、SLIP、SMP等等.

HTTPS、FTP、L2TP都是基于TCP/IP协议中的第七层,使用虚拟接口实训数据传输;PPP是点对点协议,面向连接与无连接的协议;SMP网络数据分布式协议,文件网际协议,此协议运行在TCP/IP与NETBIOS、IPX/SPX等多协议.

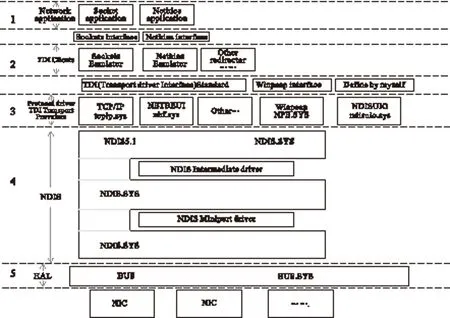

对数据进行TCP/IP、UDP/IP包过滤[2]时,C-T/I-DI多层驱动设计的内核接口,此接口设计属于高级协议设计驱动程序,微软仿真模块来实现网络层与其他的层的虚拟连接,每一层仿真模块都是透明的连接,并对其高层进行多个C-T/I-DI转换调用.为此,C-T/I-DI是对TCP/IP、UDP/IP的SSL隧道的全透明传输.

基于C-T/I-DI的微软网络结构图见图3.

图3 基于C-T/I-DI的微软网络结构图

C-T/I-DI驱动[3]设计是把接口和网络数据包进行截取,检查其中的目的地址,假如此地址是需要进行加密保护的,就将此地址发给代理Agent,由代理和网关共同完成身份验证工作.验证完成之后建立SSL隧道,选取所需数据,最后进行程序请求;

C-T/I-DI驱动设计需要将C-T/I-DI连接数据包和发送数据包进行包过滤处理.具体操作如下:先将C-T/I-DI连接数据包中的目的地址解封,封装在发送数据包中,然后修改连接数据包中的代理地址和虚拟端口号,连接后再次创建C-T/I-DI发送数据包的代理,最终实现TCP可靠代理;

(1)截取C-T/I-DI发送数据包后,解封处理出其中的目的地址和端口号,按照加密原则放在数据包的前面,完成重新打包;对于无连接数据包UDP/IP,由于增加了数据包的长度和TTL,会造成一定程度的数据包截断情况,为此做以下的处理:C-T/I-DI-QU-INFO与C-T/I-DI-DATA-INFO;C-T/I-DI-QU-MAX-INFO与C-T/I-DI-QU-PR-INFO;进行反值化处理选择,即将SIZE值建设8字节,以便用于目的端口和虚拟地址占用.

(2)截取C-T/I-DI发送包后,解封出其中的目的地址和虚拟端口号,添加到数据包的后面,完成信息组装.

代理与C-T/I-DI的过程驱动进行模拟实验的时候,得出如下的信息:当包过滤的地址和虚拟端口设定好之后,它采用的是设备控制(Devi-Con)中的满溢方式(Buffed)实现;当包过滤的启动和停止交互出现的时候,它采用封装(Asso-Irp)中的系统满溢(Sys-Buff)中的管理程序实现数据的重置.

通过实验数据对网络安全存储系统的安全效能进行评估,建立了安全效能评估体系,提出了相应的评估指标,并通过实验测试环境,分析出网络安全存储系统的安全效能明显优于一般网络存储系统.

3结语

本文从互联网信息数据的安全性、保密性出发,结合互联网的现状和特点,建立完善的网络安全存储体系数学模型,并通过实验数据等有效证据进行对比与优化,提出一种计算机信息存储的数学算法,对以后网络信息的权重设计具有一定的参考价值.

[参考文献]

[1]WEILERN.Honeypotsfordistributeddenialofserviceattacks[J].EleventhIEEEInternationalWorkshopsonEnablingTechn0109ies:InfrastructureforCollaborativeEnterprises,2002(10-12):109-114.

[2]SCOTTBERGB,YURCIKW,DOSSD.Internethoneypots:protectionorentrapment[J].InternationalSymposiomonTechnologyandSociety,2002(6-8):387-391.

[3]VERWOERDT,HUNTR.Intrusiondetectiontechniquesandapproaches[J].ComputerCommunications,2002,25:1356-1365.

[责任编辑王新奇]

Vol.18No.3Jul.2015

Vol.18No.3Jul.2015