基于态势感知平台的网络安全威胁管理研究

李春强++丘国伟

【 摘 要 】 网络安全已经上升到关系国家主权战略问题,受到广泛的重视。传统的安全技术已经对新的攻击工具与技术和频繁爆发的网络安全事件显得力不从心。通过运用态势感知平台及多种措施,可以最大限度地保障网络安全。

【 关键词 】 态势感知;网络安全;计算机网络

Research on Network Security Threat Management Base on Situation Awareness Platform

Li Chun-qiang Qiu Guo-wei

(1.Beijing Information Science and Technology University Beijing 100101;

2.Beijing Jingwei Information Security Technology Co., Ltd Beijing 100101)

【 Abstract 】 Network security has risen to the relationship between national sovereignty strategic issues, and has been widely attention. Traditional security technology has been on the new attack tools and technology and frequent outbreak of network security events seem powerless. Through the use of situational awareness platform and a variety of measures to maximize security network security.

【 Keywords 】 situation awareness; network security; compute network

1 引言

随着网络技术的快速发展和信息的高速传播,网络技术给人类的生产和生活方式带来了前所未有的发展和飞跃。当前网络与信息技术已经渗透到经济、社会、国防、科技、教育等各个领域,网络的信息技术关系着国家和全民的利益,逐渐成为影响经济发展和国家战略部署的重要因素。“十三五”规划纲要对实施网络强国战略、“互联网+”行动、大数据战略作了重要的部署。

然而,网络技术给人们带来便利的同时,也带来了诸多安全问题,网络受攻击的数量直线上升,攻击的方法日趋复杂。根据Akamai发布的第二季度互联网现状显示,DDos攻击总数量2016年第二季度相比2015第二季度增加了129%,Web应用程序攻击总数相比第一季度增加了14%。各种网络安全事件频发的主要原因有两方面:一方面由于当初网络系统的设计本身存在薄弱环节;另一方面由于攻击手段的发展和各种自动化攻击工具的大量涌现,尤其是带有经济利益的黑客产业链的出现推动着网络攻击手段的提升。

另外,全球13个根域名(1主12辅)中部署情况:10个在美国(1主9辅),2个在欧洲,1个在日本,且13个服务器均由ICANN管理。由此可见美国对全球的互联网的运行有着绝对的控制权,美国曾在战争的特殊时间清除了伊拉克国家的顶级域名“.iq”和利比亚的顶级域名“.ly”,彰显了美国的霸权主义特色。斯诺登曝光的美国棱镜门项目,让各国为之震惊。而我国在 CPU 芯片和操作系统等核心芯片和基础软件方面主要依赖国外产品,这就使我国的网络空间安全方面失去了自主可控的基础。

2 网络安全威胁感知平台

网络安全本质就是网络上的信息安全,涉及内容的完整性、私密性、可用性、真实性和可控性。

网络中诸多的安全问题的根源是网络系统本身存在脆弱性,传统的安全技术(脆弱性检测、恶意代码检测、防火墙技术、入侵检测)等针对攻击技术的革新、新型攻击技术和攻击工具的大量涌现显得力不从心。

网络安全态势感知(Network Security Situation Awareness,简称NSSA)是一种解决网络安全问题的一种新的方法,能够融合各网络部件对安全事件的检测,并实时感知网络安全状况和面临的风险,已成为国内外前沿且具有多学科交叉性质的热点研究领域。本文将主要从态势感知平台的技术讨论网络安全威胁管理。

2.1 态势感知的基本模型

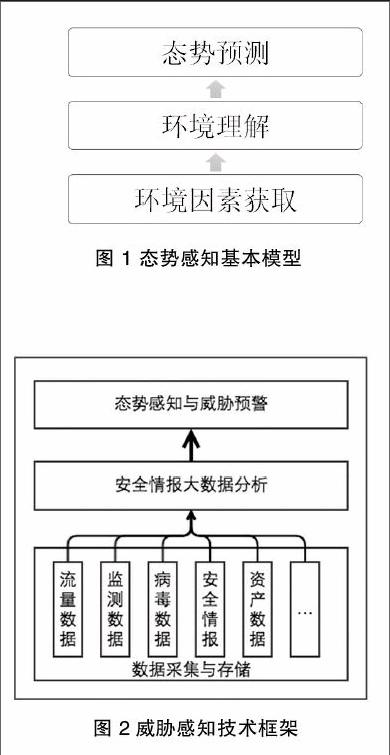

态势感知是指在大规模系统环境中,对环境因素的获取、理解以及对其未来发展趋势的预测。图 1是态势感知的基本模型。

网络安全态势感知是研究整个网络的安全状态及变化趋势,是对网络环境中安全要素的获取、理解以及对安全状况趋势的预测。根据基本模型,可以将网络安全态势分析的过程分为三步。

(1) 数据采集(环境因素获取):通过各种检测工具、传感器等对有可能影响网络安全的所有要素进行采集和获取,这是态势感知的前提。

(2) 态势分析评估(环境的理解):对网络安全要素的数据进行分析处理,分析出当前网络环境的安全状况和薄弱环节,这是态势感知的核心。

(3) 态势预测:预测网络安全状况的发展趋势,这是态势感知的目标。

2.2 威胁感知平台技术架构

图 2为威胁感知平台的技术框架,与基本模型相同,技术框架分成三层,分别是数据采集与存储、安全情报大数据分析、态势感知与威胁预警。

2.2.1 数据采集与存储

这一层是主要确定采集的感知数据源,并将所采集的数据存储于大数据平台之下,形成原始的数据仓库。

数据采集主要需要流量數据、监测数据、病毒数据、安全情报、资产设备数据等等,其中流量数据来源于Firewall、监测数据来源于部署的传感器、病毒数据和安全情报来源于已经公开或者挖掘出的0-day漏洞的安全信息、资产数据来源于网络拓扑结构。从安全的角度而言,要追踪一次完整的攻击事件,涉及到身份认证、访问授权、终端操作行为、流量特征、恶意代码发现、风险预警、应用的安全审计等各个环节,所有的环节都会记录攻击的蛛丝马迹,都潜藏着区别于正常操作的非法行为。因此要尽可能的覆盖整个网络中的每个环节,将流量、监测、日志、病毒、情报、资产等数据采集下来。

海量数据的采集之后需要进行集中存储和管理。需要整合采集的文件数据、关系数据,构建一个混合的数据仓库,满足采集的结构化数据、非结构化数据、半结构化数据需求。

在一些关键重要节点需要部署感应器,采集监测数据。例如部署蜜罐,蜜罐本身是存在漏洞的,同时也是虚假的机器。当攻击者攻击蜜罐时,系统管理员能够锁定攻击者并同时保护真正的机器;另外内网中的蜜罐可以帮助发现其他机器可能存在的漏洞,帮助管理员学习攻击者针对该服务的攻击持巧和利用代码。

2.2.2 安全情报大数据分析

这一层是安全态势感知的核心,是将采集的海量数据转化威胁情报的重要方式。针对这些海量数据分析,主要分几个步骤。

(1)数据预处理,由于数据采集的数据来源、格式、途径等不统一,需要通过数据清洗去除脏数据特征提取,将具有相同特征或属性的数据进行合并,结合IP关系、时序关系、交互特征等进行数据关联,形成基础的数据关系网络图谱。

(2)模型设计,本质是构建一套大数据分析的规则,形成一个具体的数据分析模型,根据这些模型达到精准预警和态势感知的目的。平台主要两种模型。

(3)数值统计分析模型,海量的基础数据包含了大量的用户行为数据和日志数据,这些数据通过传统的方式也许很难发现是被攻击行为。可以分析其中的噪音数据可能确定某种的网络行为。例如在某个时间内针对同一个IP的不同端口进行了多次访问,那么这有可能是一次网络扫描嗅探行为,再比如某个短时间内相同的URI出现相同参数不同的值行为,可能是攻击者进行爆破密码行为等等,这些行为通过传统的的规则匹配、黑白名单等方式是很难发现的。

(4)算法挖掘模型,基于已有的分析算法对数据进行挖掘,从而发现潜在的安全风险。比如通过顶点分析算法,在整个海量数据中被越多的用户访问的资源、服务等就是越需要重点关注的对象,分析出核心服务器、重要资源等,再比如通过聚类相似度分析,通过已知的一个攻击行为中薄弱环节找出其它相似的薄弱环节。

(5)实时数据分析,结合上述模型设计,对网络数据进行实时的分析计算。由于网络攻击事件是随机性质的,因此实时数据分析处理强调的是快速高效的现场处理能力,第一时间发现网络中相对明确的攻击行为,即时做出预警。可以根据计算任务和计算规模进行弹性的资源扩展,增强态势感知的响应能力。

2.2.3 态势感知和威胁预警

态势感知和威胁预警是研究的目标。主要分三种功能:一是网络安全威胁报警,当发生网络攻击活动时即时报警;二是对网络的实时安全检测并进行风险预警及感知; 三是态势的可视化,让用户直观方便的展示当前的态势情况。

2.3 网络威胁感知平台

一次典型的网络攻击主要流程是主机发现、漏洞发现、目标渗透、权限提升、潜伏隐藏、攫取信息、跳板攻击。图 3显示威胁感知平台总体部署图及攻击的流量流向。

网络攻击事件的发生是随机的不可确定事件,其发生之后的后果有时也是灾难性的。所以需要针对网络攻击行为要进行实时的积极防御措施。因此网络威胁感知平台的研发有其必然性和必要性。

图 4是利用网络安全威胁态势感知模型研发的网络威胁感知平台界面。该平台中将威胁的来源分为内网攻击和外网攻击:公司或者部门暴露在内网之外的提供给外界的网络服务或者应用,受到了来自于外部环境的攻击,认为是外网攻击;而由网络环境内部发起的攻击行为认为是内网攻击。外网攻击利用世界地图可以形象统计攻击来源国家的分布情况。内网攻击通常认为是“内鬼”行为,或者该计算机受到了其他攻击者的胁迫而发起的攻击,需要快速的定义到攻击者的IP、攻击对象,并阻断其攻击行为,有统计显示,内网的内鬼更容易成为网络安全中的不确定性因素。

感知平台主要有几个特点:(1)针对重点的资产设备需要部署感应器,例如在重要的资产设备中部署组合的蜜罐,攻击者将花费更多的时间进行攻击,从中获取更多的信息,争取更多的响应时间;(2)攻击特征管理,定义某种网络行为作为攻击行为,方便大数据挖掘过程中实时监测攻击行为;(3)攻击统计,对攻击者、攻击来源、攻击对象的统计分析出网络设备中脆弱性进行重点防护;(4)由于平台采用了对网络设备横向攻击检测和蜜罐攻击诱捕技术,可以在不影响再有网络拓扑的情况下简单部署,方便使用。

3 其他应对措施

网络安全中的攻与防一直都是一个矛盾体,网络攻击是“矛”,威胁态势感知与传统网络安全技术作为用户的“盾”,由于技术的更新与发展,“盾”有时会被“矛”所刺穿。因此在努力的做好我们自己的“盾”的同时,我们的用户也要从几个方面进行努力来打造更加强大的“盾”。

3.1 增强网络安全教育,树立正确的网络安全观

网络安全就在身边,和每个人息息相关,个人网络安全出现问题与人们对安全意识的缺失有很大的关系。不恰当的使用,弱口令,保密意识不强等都有可能形成安全隐患。2015年我国因网络安全事件造成的经济损失达到915亿元。人们主要面临的安全威胁有病毒与木马、信息泄漏、社会工程学与欺诈、人为的特定攻击、无线和移动终端的安全威胁等等。要大力普及网络安全知识,让维护网络安全成为每一名网民的自觉行为,只有加强人们的安全意识,科学、文明的上网才能尽可能保障网络平台的稳定和安全。同时针对企业和部门,需要加强内部管理,对使用的设备定期的检查检测,并加强内部资产管理,审计管理,并且需要有威患意识,防范于未然。

3.2 网络安全要自主创新与开发合作辩证处理

我国的网络信息技术起步较晚,与美国等发达国家存在着很大的差距,计算机的大部分标准由美国等制定,这是我国的网络主权的一个很大安全隐患,网络信息的关键核心技术发达国家并不会轻易的与别国共享。因此“核高基”工程的开展以及一些专家提出的根域名战略都证明了国家层面上已经重视关键核心技术的研究与开发。另一方面,我们也需要看到与发达国家的差距,我们需要包容的心态与其他国家在这些领域的合作,学习发达国家中优势部分,缩小与他们的差距。

3.3 法律法规的完善和推广,杜绝不安全因素

《网络安全法》的颁布填补了我国在此项法律的空白。该法为“防御、控制与惩治”三位一体的立法架构,界定国家、企业、行业组织和个人等主体在网络安全方面的责任和义务。该法的颁布为建设良好的网络世界,保障人们的利益不受侵害提供了法律的依据。另一方面,对于违反者给予了严重的告诫和惩处,必要时也让其付出必要的经济代价,杜绝他们利用网络安全漏洞作非法事情的想法。另外国家因对网络安全加强审查制度,减少国家公共事务管理中的不确定性和随意性。

4 结束语

综上所述,网络安全和网络发展相辅相成,安全是发展的前提,发展是安全的保障。网络安全防护不仅仅是几个安全厂商的责任,更是一个全民参与的过程,维护网络安全,不让威胁网络安全的个人或者组织有可乘之机,并让其得到法律应有的惩罚。保护网络世界的平静,共享美好网络安全世界,维护国家网络主权,实现“中国梦”是每个公民应有责任及义务。

参考文献

[1] 方滨兴.关于互联网的根域名战略[R].2016.

[2] 张勇.网络安全态势感知模型研究与系统实现[D].2010.

[3] 李林.网络安全态势感知系统设计与关键模块实现[D].2015.

[4] 管磊,胡光俊,王专.基于大数据技术的网络安全态势感知平台研究[J].保密科学技术,2016(05).

[5] 劉效武,王慧强,吕宏武,禹继国,张淑雯.网络安全态势认知融合感控模型[J]. 2016(08).

基金项目:

1.核高基重大专项资助项目(2012ZX01039-004-48);

2.校教改资助项目(5111623607),校科研基金资助项目。

作者简介:

李春强(1973-),男,吉林敦化人,毕业于北京理工大学,计算机应用技术专业博士;主要研究方向和关注领域:智能信息处理技术、信息安全技术、数据挖掘。

丘国伟(1987-),男,福建上杭人,毕业于北京信息科技大学,本科,学士,高级工程师;主要研究方向和关注领域:信息安全技术、智能信息处理技术。