基于STRIDE威胁模型的教育云安全风险评估研究

陈平++双锴++皇甫大鹏

摘 要:教育领域云计算平台是教育行业对云计算技术的应用,为教育行业提供IT,存储,应用等服务,在行业内部日常工作中占据重要地位。随着教育云的广泛应用,其安全性的问题也越来越突出。安全风险分析是教育云安全研究的重要的环节。通过对云平台各部分进行全面的风险分析和挖掘,可以对教育云安全体系的设计提供重要的数据支撑和安全策略。本文通过构建STRIDE安全威胁模型,对系统可能受到的风险通过分类、识别、量化等过程对系统威胁风险进行评价。本文基于风险分析结果,结合云计算安全技术的发展趋势,提出了教育云系统安全防护架构,为教育云计算安全问题提供数据支撑和安全策略的参考。

关键词:STRIDE威胁模型;教育云计算;云安全

中图分类号:TP393 文献标志码:A 文章编号:1673-8454(2017)05-0015-05

一、引言

云计算主要是通过网络将IT服务、平臺服务及应用服务交付给用户。一般云计算平台包含三个层次:基础实施即服务(IaaS),平台即服务(PaaS),应用即服务(SaaS)。[1]基础设施即服务主要通过虚拟化技术将包括服务器,存储设备,网络设备等物理资源抽象成虚拟主机和虚拟设备,并对外提供服务接口。平台即服务包括了操作系统,开发平台,数据库及可供应用开发的实验环境。应用即服务主要包括一系列应用软件及交互平台,通过网络的方式面相用户。

云计算平台是特殊的信息系统,相比传统信息系统有着相同的安全需求,面临着相同的安全风险。信息安全领域的发展已经多次证明,信息技术的重大变革将直接影响安全领域的发展进程。[2]随着云计算技术的发展,云计算平台不断引入新的技术,如软件定义网络(SDN),网络功能虚拟化(NFV)等新技术,这必将推动云计算技术更加普及和完善。同时随着新技术的引入,云计算也会面临着不同于传统信息系统新的安全风险和挑战。根据云安全联盟发布的统计数据,云计算面临的几大安全威胁分别是数据破坏、数据丢失、资源共享风险[3]、账户或业务流量被劫持、不安全的接口和API,拒绝服务、恶意的内部人员、云服务的滥用等。

教育云平台是对典型云计算平台的继承和发展。出于大规模教育管理和教育教学的要求,教育云具有规模大、并发性高、可靠性高等特点。同时由于各级各类教育机构庞大,分布广[4],这也使得教育云系统的种类和结构复杂[5]。教育行业同时又是作为国家重要的基础,信息系统的安全问题的重要性不言而喻,教育云平台面临的挑战也日益严峻。

二、教育云平台结构分析和数据流分析

本章将对教育云平台的体系结构进行介绍和分析,并归纳云平台主要过程的数据流。

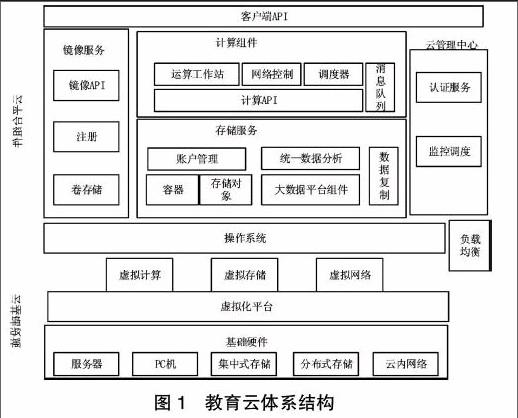

1.教育云平台的体系结构(如图1所示)

一般在教育领域,云平台云端由云基础设施、云平台组件组成。云基础设施包括基础硬件、虚拟化平台、云操作系统和负载均衡控制,主要提供计算、存储和网络通信能力以及对各种资源的封装和抽象,同时提供数据中心间的负载均衡,提高业务系统灾备能力。云平台组件提供计算服务,存储服务,镜像服务,和认证服务。其中计算服务是整个平台组件的计算控制器,用于完成云实例生命周期的各种动作。存储服务提供一种分布式对象存储,同时具备归档能力,可处理大数据集。镜像服务主要提供虚拟机镜像注册,检索,存储系统。认证服务是对云平台用户进行验证鉴权等操作。

2.教育云平台的数据流分析

由于云计算平台是相对很复杂的信息系统,为了方便之后的威胁分析,我们着重分析几个主要的数据流。

(1)认证

认证是用户访问云平台必须经历的过程,用户通过命令行或UI界面等客户端API登录云平台,会经过账户口令验证。登录云平台后在操作云平台组件或设备之前还要经过身份认证,鉴权等过程。

(2)存储服务

存储服务是提供给用户将文件对象存储在云端的一种存储容器。存储服务过程包括一部分认证的过程,经过认证后用户会对计算中心发送存储服务的请求,计算中心会发送请求消息给存储节点,最后返回用户请求的信息。这一部分数据流涉及到云端外和云端内的数据交互,收到安全的威胁更大。另外,用户信息安全也是云计算安全的重要研究问题。存储服务过程如图3所示。

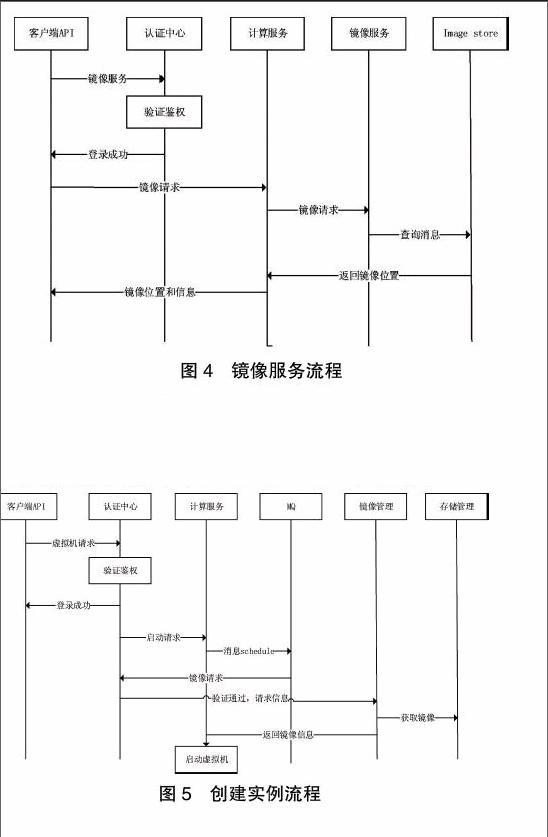

(3)镜像服务

镜像安全涉及到系统安全,虚拟机镜像容易遭到恶意攻击者的篡改或非法获取。镜像过程包括用户鉴权,之后通过计算中心获取相应的镜像文件。

(4)创建虚拟机实例

启动一个实例时操作云平台过程中最常发生的动作。虽然它包含之前的一些过程,不是原子操作,但在很多应用中都是频繁出现。首先是用户身份验证,鉴权。经过验证后,用户就可以与计算节点API和数据库建立通信,通过计算节点API请求创建虚拟资源消息,请求消息进入消息队列,之后消息进入鉴权,查找相应服务,检查合法性并请求镜像。之后查找相应镜像的位置信息,到存储节点查找镜像文件。访问存储容器之前同样要经过鉴权。获取镜像文件后,就可以返回给计算节点,计算节点分配用户要求的虚拟资源,并加载镜像。至此,启动实例的过程基本结束。这一过程数据从云端外流入,经过云端内大部分组件,同样受到大量的安全威胁。

(5)虚拟机之间的数据流

一般情况底层虚拟机之间的数据流是不可见的,但虚拟机安全同样是云平台安全的重要部分,这里加以讨论。

这种情况主要涉及虚拟机对其他虚拟机的监控问题。虚拟机可通过交换机或虚拟网络访问其他物理机上的虚拟机。入侵者攻破虚拟机后能够使用一些攻击技术来嗅探其它虚拟机,从而向其发送和接受数据包,进而监控甚至控制其它虚拟机。

一般情况下,一个虚拟机不能直接访问同一物理机上的其它虚拟机。同一物理机上的虚拟机互访安全问题主要是通过hypervisor。通过hypervisor漏洞访问其它虚拟机。同时还需防止非法登陆hypervisor后进入虚拟机。因此要考虑hypervisor和物理机的配置管理,操作和物理安全。同时还要考虑虚拟机后门,虚拟机和宿主机的因通道能够让入侵者执行潜在的危险操作。另一种情况,在虚拟机从一个物理机迁移至另一个物理机后,残留数据的安全问题,存储磁盘回收和再分配,数据擦洗等。