绑定地址解决非法接入

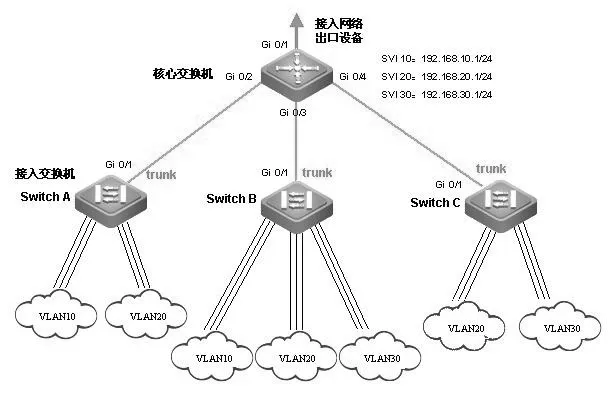

笔者单位局域网为楼层交换的方式,各部门划分Vlan,通过二层接入交换机连接三层核心,实现跨网段访问,IP地址采用静态分配,网络拓扑图如图1所示。因单位人员增多,常出现未经批准直接入网的情况,导致IP地址经常冲突。

为了彻底解决上述问题,网管中心决定在二层接入交换机,将用户IP和MAC地址进行绑定,新增用户填写入网申请后,由网管中心重新分配地址并进行绑定,这样既能防止非法接入又能避免因私自更改IP地址引起冲突。

单位所接入交换机为锐捷S29系列,其支持多种IP安全应用,例如IP Source Guard、全局IP+MAC绑定、端口安全等等。这些安全应用通过对用户IP报文进行数据过滤,从而避免网络中的非法用户使用网络资源。

图1 网络拓扑图

IP Source Guard是基于 DHCP Snooping的, 在DHCP模型中可以有效的保证网络中DHCP客户端能够正常使用网络,因单位是采用静态分配地址方式,所以对IP Source Guard这里不做详解。

端口安全功能通过报文的源MAC地址来限定报文是否可以进入交换机的端口,可以设定端口安全地址绑定IP+MAC,或者仅绑定 IP,用来限制必须符合绑定的以端口安全地址为源MAC地址的报文才能进入交换机通信。

符合IP+MAC或者IP绑定的安全地址的IP报文和ARP报文可以进入交换机。这种绑定方法优点是控制严格,安全系数高。缺点是管理员必须配置并搜集所有用户IP和MAC,确定其对应交换机端口,且用户和端口一一对应,不能灵活迁移。

全局IP+MAC绑定方式是通过全局IP+MAC绑定功能将用户正确的IP和MAC写入交换机的硬件表项,使用ARP-CHECK功能校验ARP报文的正确性。如果合法用户的信息漏绑定了,或是非法的IP、MAC接入网络,ARP校验都将失败,这样的用户将无法使用网络。

优点是应用硬件方式直接校验ARP报文,管理员不需要知道每个用户连接在交换机具体端口,用户可在本交换机端口灵活迁移。缺点是控制力比端口绑定方式弱,且管理员同样需要配置并搜集所有用户IP和MAC。

因笔者单位人员较多,临时变动比较频繁,所以采用更加灵活的全局绑定模式。

配置地址绑定

1.进入全局配置模式

Ruijie#configure terminal

2.配置IP地址和MAC地址的绑定关系

Ruijie(config)#addres s-bind 192.168.1.11 0013.77f3.e654

绑定IP为192.168.1.11 MAC为0013.77f3.e654的用户。

3.配置上联端口为例外

Ruijie(config)#addres s-b i n d u p l i n k GigabitEthernet 0/51

设置上联口为51口,该端口不受检查,所有用户的报文均可以通过。

4.使IP和MAC 地址绑定生效

mac-addressRuijie(con fig)#address-bind install

全局启用该功能。

5.保存配置

Ruijie#write

注 意 :S2900系 列 设 备IPv4+MAC最大支持的个数为1K。

在全局配置模式下使用no address-bind ipaddress mac-address 删除一个IP地址和MAC地址的绑定项。

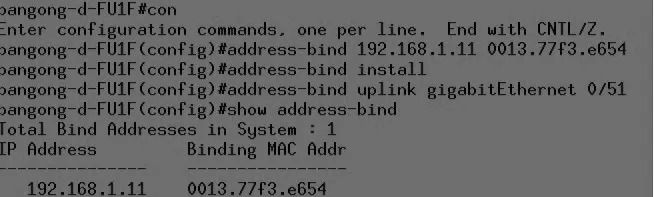

图2 配置全局IP+MAC绑定

图3 Arp Check 功能与其它安全功能

通过no address-bind install命令可关闭绑定功能,使地址绑定配置不生效。

通过show address-bind命令可以查看配置情况,如图2所示。

配置ARP Check

在支持ARP Check功能的交换机中,ARP Check功能能够根据这些应用模块所合法用户信息(IP或IP+MAC)产生相应的ARP过滤信息,从而实现对网络中的非法ARP报文的过滤,如图3所示。

交换机各安全功能模块产生的合法用户信息(仅有IP或 IP+ MAC),ARP-Check功能使用这些信息用于检测逻辑端口下的所有的ARP报文中的Sender IP字段或

ARP Check有2种模式,分别是打开和关闭,默认为关闭。

1.进入全局模式

Ruijie# configure t

2.进入接口模式

Ruijie(config)#interf ace GigabitEthernet 0/1

3.设置ARP-Check为打开模式

Ruijie(config-if)#arp-check

4.查看ARP-Check 产生表项信息

R u i j i e#s h o w interfaces arp-check list

这样就完成了IP和MAC绑定,未经许可并绑定的用户无法联网,解决了非法接入和地址冲突问题。

注意:在操作中发现:ARP Check功能会在配置全局IP+MAC绑定并且第一次添加(删除最后一个)合法用户后将触发ARP Check打开(关闭)检测。如果只是配置绑定及端口校验,不添加合法用户的话配置并不会生效。