云安全认证传输网关的行业应用

云计算将成为了IT基础架构,它通过为客户提供诸如IaaS、PaaS、SaaS等云服务,使得任何规模的企业都可以以负担得起的费用,享受到企业级的应用、计算和储存服务。随着数据大集中趋势越来越普遍,在某个管理权限相对独立的行业,为了满足相互之间多个基本独立运行的关键业务需求,构建一个基于云计算的数据中心就显得顺理成章。

云数据中心为每个关键业务构建一个虚拟化的数据中心,每个虚拟化的数据中心具备所有物理意义上数据中心的所有虚拟化了的设备和性能特征,如虚拟化主机、虚拟化储存空间、虚拟化应用以及虚拟化数据库等,为相关关键业务提供服务。

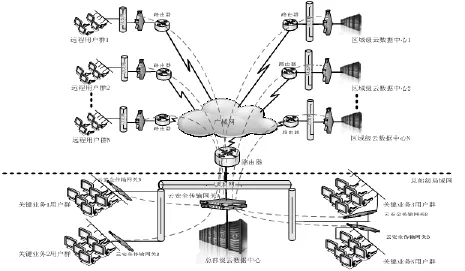

图1 云安全认证传输网关典型应用场景

传统意义上的安全传输网关为企业员工远程访问企业内部网络资源建立了一个安全的传输通道,从应用层面解决了用户身份认证、远程访问控制以及数据加密传输问题。在云计算环境下,由于用户随机移动概率的增多,访问接入网络和终端设备的多样化,传统硬件搭建的虚拟专网所固有的冗余缺陷导致其在云环境下缺乏足够可扩展性和灵活性,因此亟需分布式的、可以应需扩展的符合云特征的安全网关保障云计算环境下各数据中心之间、应用之间、访问者和应用之间,进行安全认证、访问控制和数据的安全传输。

云安全认证传输网关通过采用软硬件资源池化、服务质量可量化和弹性化、资源随需调用和接入网络多样化等技术,实现了面向业务的虚拟化、分布式,满足了云计算环境下低成本、规模可扩展以及弹性计算能力等信息安全服务功能要求,为云计算环境下关键业务运行提供了应用层面的用户身份认证、远程访问控制以及数据加密传输等功能,实现了真正意义上的安全即服务(Security as a Service)。

云安全认证传输网关典型应用场景

如图1给出了云安全认证传输网关在云数据中心环境中的典型应用场景。

云安全认证传输网关功能描述

云安全认证传输网关是一款适用于云计算环境的面向应用层的信息安全设备。云安全认证传输网关在能为云服务提供商向其各类客户提供差异化的云服务同时,也能满足客户差异化信息安全服务需求。

图1中,整个行业的数据中心由一个主数据中心和分布在全国的若干个分数据中心组成,各分数据中心和主数据中心之间能实现灾备。

行业数据中心采用云计算架构构建。云数据中心采用虚拟化技术为每个行业关键业务,如网上办公、物资、服装、车辆管控、以及资金拨付和结算等,提供一个在逻辑上完全独立的虚拟化数据中心。

该虚拟化的数据中心对用户完全透明,同时为每个行业关键业务提供与传统意义上物理上独立的数据中心完全相同的服务,如在为每个关键业务提供运行多种类操作系统服务器、运行多种数据库的数据库服务器、以及各类WWW服务等的同时,也为各类关键业务提供具有弹性特征的储存容量,以满足某个业务的个性化需求。

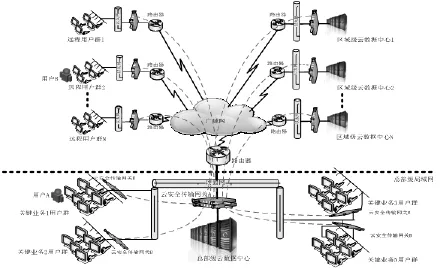

图2 云安全认证传输网关应用示例

云安全认证传输网关采用云计算技术,为云数据中心提供应用层面的信息安全保障。通过采用池化技术,可以将云安全认证传输网关的诸如CPU、内存、硬盘、通信接口等物理资源进行池化,实现物理资源的虚拟化。通过这类虚拟化技术,实现了在云的硬件平台上,运行多个虚拟化了的云安全认证传输网关,使得云安全认证传输网关在现有的网络基础架构上,即对交换机、路由器、防火墙、光纤/电缆等而言也是透明的,为每个关键业务构建一个在逻辑层面完全独立的虚拟专用网(VPN),以便为每个关键业务提供用户身份认证、远程访问控制、以及数据加密传输等功能。

采用软件调度与负载均衡技术,可以让多个云安全认证传输网关分布式协作运行,也可以将部署在异地的多个云安全认证传输网关通过中心统一调度、统一管理和统一审计,使之为每个关键业务构建的虚拟专用网具有非常灵活的面向业务的服务能力、很强地性能扩展能力和弹性部署能力。

云安全认证传输网关应用示例

对照图2所示的应用场景,下面就从流程角度,对云安全认证传输网关应用做一个示范性描述。

1.局域网环境下用户访问流程

对局域网而言,关键业务1的用户A要访问云数据中心提供的关键业务1,则其访问流程如下:

用户A将其持有的具有内置了数字证书的UKey插入到网络终端的USB口。

在关键业务1用户群进/出口处的B型云安全认证传输网关,对用户A的数字证书合法性进行验证,一旦验证用户A为合法用户,则该网关为用户A设置相应的资源访问许可和权限。

在示例中,通过配置,可以在B型云安全认证传输网关和总部级云数据中心进/出口处的A型云安全认证传输网关之间建立站点到站点(site to site)模式的虚拟连接,并可依据关键业务1的特性,来定义该虚拟连接所许可传输的网络协议、数据加解密类型等面向特点业务的连接属性。

一旦建立了虚拟连接,则用户A即可获得云数据中心提供的授权许可的服务,并全程实现了数据传输的加解密、数据访问的控制等功能。

如果在关键业务1中有多个用户要同时访问云数据中心提供的云服务,只要通过了其进/出口处B型云安全认证传输网关的身份认证,则均能获得与用户A相同的云服务。

由于在B型云安全认证传输网关和A型云安全认证传输网关之间建立的是站点到站点模式的虚拟连接,因此在这类虚连接上可以运行多种网络协议和具有不同协议端口号的多种应用。

2.广域网环境下用户访问流程

对广域网用户而言,如上图左上侧的远程用户B要访问云数据中心提供的某个关键业务,如车辆管控,则其访问流程如下。

远程用户B将其持有的具有内置了其数字证书的UKey插入到某个允许联网的网络终端的USB口。

在远程用户群2进/出口处的小型云安全认证传输网关,对用户B的合法性进行数字证书的验证,一旦验证用户B为合法用户,则该网关为用户B设置相应的由云安全认证传输网关提供的且和车辆管控业务相关的资源访问许可和权限。

在示例中,通过配置,可以在小型云安全认证传输网关和总部级云数据中心进/出口处的A型云安全认证传输网关之间建立站点到站点(site to site)模式的虚拟连接,并可依据该连接所承载的关键业务特性,如车辆管控业务特性,来定义该虚拟连接所允许承载的网络协议、数据加解密类型等面向特定业务的连接属性。

一旦建立了虚拟连接,则用户B就可以获得云数据中心提供的与车辆管控业务相关的授权许可服务,并依据实际需求,可全程实现数据传输的加解密、数据访问的控制认证等功能。

如果在远程用户群2中有多个用户要同时访问云数据中心提供的与不同关键业务相关的云服务,则只要通过其进/出口处的小型云安全认证传输网关的身份认证,则均能获得与用户B相同的云服务体验。

由于在小型云安全认证传输网关和A型云安全认证传输网关之间建立的是站点到站点模式的虚拟连接,因此在这类虚连接上可以运行多种关键业务、多种网络协议和具有不同协议端口号的多种应用。

3.分布式安全认证传输实现

为给图2的分布式云数据中心提供相应的应用层面的信息安全保障,依据部署在不同地点云数据中心的对行业关键业务种类和数据流量的不同需求,可将能满足相应技术性能指标要求的云安全认证传输网关部署在相应云数据中心出/入口处。

在总部级云数据中心部署一个在物理上能实现高性能 集群,在逻辑上可虚拟化了的云安全认证传输网关,而在异地的区域级云数据中心部署一个能满足本地要求的小型化的高性能集群。在各云安全认证传输设备之间建立在逻辑链路层具有网状结构的虚拟专网,实现云数据中心之间安全的信息交换。

通过在总部级云安全认证传输网关中,部署相应的调度软件,就可以实现全网的云安全传输服务的调度。

通过在总部级云安全认证传输网关中,部署一个用于监控分布式云安全认证传输网关的重量级监控软件,而在其他云安全认证传输网关,则部署一个轻量级的监控软件。这类监控软件用于监控云安全认证传输网关的资源运行情况(如CPU、内存、硬盘、物理链路流量等),用户使用统计(如用户接入时间、退出时间、认证状态、访问目标资源、当前用户链接数等),并能定时地或随需地将上述数据发送到指定的监控管理终端,以便管理部门可以实时地掌握各级云数据中心运行的安全状况。

总结

云安全认证传输网关作为一个应用层面的信息安全设备,既可以在云计算环境下,向云数据中心的用户提供全方位的信息安全保障服务,也可以向下兼容,替代传统的硬件安全网关,实现更好的可扩展性和灵活性。