车联网信息安全测试技术分析及应用

周媛媛

(中国农业机械化科学研究院 行业技术服务中心,北京 100083)

0 引 言

目前互联网、人工智能、无线网络和云计算、大数据等技术迅速发展,并逐步应用到汽车行业,大大提高了汽车的智能化、网联化程度,在万物互联时代形成了智能网联汽车这一新的智能终端产物。智能网联汽车在给人们带来便捷和舒适的同时,也带来了信息安全问题,使汽车存在被恶意远程控制、威胁、攻击的可能,进而引发社会安全事件,损害公民人身、财产安全,因此,汽车信息安全问题不容忽视[1-3]。

越来越多的汽车制造商为提高汽车的热度和创新性,设计车载配套软硬件,提高汽车智能化。例如,使用手机APP连接汽车,实现控制门锁开关、自动泊车、发动机启停、空调开关、语音控制和更新软件等功能,这是汽车智能化的典型案例。近年来,随着辅助驾驶和紧急制动程序的应用,以上功能得到了进一步的发展和延伸,实现了通过互联网直接访问汽车驱动、控制和底盘等核心系统数据[4]。汽车核心系统数据的网络化,使得汽车存在网络安全问题,社会不法分子一旦通过网络病毒、木马植入等手段控制这些应用程序,则会获得车辆控制权,对驾乘人员安全、道路交通安全造成致命的威胁。

汽车信息安全问题已经引起了国内外许多研究学者、科研机构[5-7]的关注,并对汽车的某些系统及其功能组件进行了攻防式的试验研究,试图发现可能存在的安全漏洞、威胁等因素,因此,探索一套科学、合理和全面的汽车信息安全测试评价体系尤为重要。

1 车联网“云—管—端”信息安全概述

车联网是实现智能网联汽车与外界进行互通互联的桥梁,要实现车与外界的通信,必须包含“云”、“管”、“端”3个方面。“云”指的是云平台,云端服务器提供服务的平台。“管”指的是实现通信和接入网络的能力,包括从车机、T-BOX到后台的通信,APP到后台的通信等。“端”指的是通信终端,具备车内通信、车车通信和车与路边单元通信能力的终端设备,如信息娱乐系统、T-BOX、钥匙、手机APP、OBD设备等。

车联网“云—管—端”的安全包括控制安全、数据安全、功能安全等方面。然而车联网的安全防护环节较多,网络安全问题较复杂,因此在解决车联网网络安全问题上需要针对不同的部分采取不同的安全防护措施。

对“云”端可利用现有的网络技术部署防火墙、入侵检测系统等安全设备加固云端安全;对车辆、移动终端、应用程序等在通信时对身份验证、密钥管理等加强核验机制。

对“管”端可进行加强访问控制,实施分域管理,将控制域与信息服务域隔离开,以防攻击者通过信息域进入到涉及安全的控制域;加强对网络异常流量的检测;加强身份认证及密钥管理等。

对“端”的安全防护包括硬件和软件两个方面,其中对于相关硬件采取加密措施(如芯片防护、硬件加密等),对于软件方面加强对终端应用程序的应用加密、安全启动等措施,同时开启车联网终端安全监测分析。

“云—管—端”设备及防护策略如图1所示。

图1 “云—管—端”设备及防护策略

2 车联网网络安全威胁分析

通过“云—管—端”3个层面对车联网中的云服务、通信及车载终端设备及防护策略的分析,考虑到智能网联汽车实际运行、通信、服务等业务的开展,同时借鉴汽车传统测试和信息安全传统测试方法中取得的成果,结合系统全面地分析智能网联汽车系统部件的功能可知,智能网联汽车容易在7个方面被攻击:网络架构、ECU、IVI、T-BOX、APP、无线通信和云平台Telematics Service Provider(TSP)。

2.1 网络架构

智能网联汽车的网络架构一般包括控制器局域网络(Controller Area Network,CAN总线)、局域互联网络(Local Interconnect Network,LIN总线)、汽车网关等。

目前汽车网络中常用的通信协议是CAN总线和LIN总线,这两种通信协议均为开放的标准协议,因此存在较多的安全漏洞容易被黑客利用进行攻击。一般黑客常用的攻击方式有3种:(1)向车内的总线上发送模拟数据信号使得驾驶员被欺骗进行误操作;(2)利用CAN总线的脆弱性,通过向CAN总线发送伪造的非法数据帧,实现对CAN总线的数据重放、篡改、窃听等[8];(3)通过远程诊断的安全漏洞向T-BOX或IVI等设备植入后门,从而实现对车辆的控制。

汽车网关是汽车内部各系统之间进行通信的核心,然而网关系统中的代码会存在不可避免的安全漏洞,攻击者可以利用网关的可信度,对连接在总线上的ECU进行攻击。此外,攻击者还可以利用CAN总线或者车载以太网存在的安全漏洞对网关进行攻击,出现网关信息被篡改、指令存在伪造等风险问题。

2.2 ECU

一辆汽车中通常存在几十个或者上百个ECU,ECU的主要功能是对汽车各类传感器输入的信息进行运算、处理、判断,然后输出相应的指令。汽车的不同ECU被连接成网络,通过网络实现相互间的通信。

攻击者可以通过ECU的固件代码实现对ECU通信信息的篡改、伪造等。一般针对ECU攻击可分前门攻击、后门攻击和漏洞利用等,其中前门攻击是攻击者通过对原厂程序编程方法进行逆向分析,劫持原始设备制造商(Original Equipment Manufacturer,OEM)的访问机制,通过车辆的车载诊断系统 (On-Board Diagnostic,OBD)对诊断系统进行重新编程,从而实施攻击的一种方式;后门攻击是攻击者利用ECU硬件中存在的调试后门漏洞,实现对车辆各类指令的控制;漏洞利用是攻击者利用系统代码中的缓冲和溢出,通过伪造的非预期的输入触发安全漏洞使得ECU执行的是攻击者提供的恶意代码,达到控制车辆功能的目的。

2.3 IVI

IVI是集成于汽车中控台的智能多媒体设备,包括收音机、GPS导航、影音娱乐、语音识别、蓝牙、Wi-Fi等功能。

IVI的附属功能较多且集成度高,因而攻击者可以利用IVI所有的接口实施攻击。对IVI的攻击可分为软件攻击和硬件攻击,软件攻击是攻击者通过软件升级的方式获得系统的访问权限,从而进入到目标系统中;硬件攻击是对IVI的零部件进行分析,通过IVI的主板、接口、芯片、引脚、标识等,对IVI的固件信息进行提取再进行逆向分析,获取IVI的关键信息,挖掘隐藏的漏洞。

2.4 T-BOX

车载T-BOX通过GPS定位、各类传感器、射频技术识别、摄像头和图像处理等电子元件,用于后台云端或手机APP之间通信,实现在手机APP中车辆信息显示和控制。攻击者可以通过T-BOX固件的逆向分析,得到加密算法和密钥,而后对通信协议进行解密,窃听用户隐私或伪造控车指令。此外,攻击者还可以通过T-BOX的调试端口进入系统,读取到内部敏感信息从而实施攻击[9]。

2.5 无线通信

车辆的无线通信包括蜂窝通信、Wi-Fi通信、蓝牙通信和基于蜂窝移动通信环境下车与外界事物的通信 (Long Term Evolution-Vehicle to everything,LTE-V2X)等。

蜂窝通信:攻击者可以通过建立伪基站,利用DNS劫持等方式对T-BOX会话和通信数据进行劫持和监听通信数据,从而实现对通信协议破解和汽车敏感数据(如用户信息、车辆识别代码等)的窃取。

Wi-Fi通信:攻击者通过对Wi-Fi认证口令的破解,连接到汽车的内部网络,对汽车的敏感和隐私数据信息进行获取。此外,还可以结合其他的系统漏洞对汽车进行组合渗透测试攻击。

蓝牙通信:攻击者利用蓝牙钥匙固件中存在的代码漏洞,对固件的信息进行篡改或者是植入后门,获取钥匙的相关信息。

LTE-V2X通信:攻击者利用车-车通信中存在的节点,进行恶意入侵,篡改车-车通信,阻断、伪造通信信息或是通过重放过期指令等攻击从而影响车-车通信信息的实时性、真实性和可靠性。

2.6 云平台

云平台TSP系统是汽车和手机APP之间通信的跳板,也是汽车和服务商之间最重要的环节,其主要功能是为汽车和手机提供内容和流量转发的服务。攻击者利用云平台存在的安全漏洞,如Web漏洞、数据库漏洞等,窃取敏感信息,实现拒绝服务攻击等[10]。

2.7 APP

随着科技的快速发展,手机APP已经成为智能网联汽车的标准配置,用户可以通过手机APP远程控制车辆的启停、车门及空调开关等功能。

因为手机APP的公开性,攻击者可随意下载安装,通过对通信密钥的破解,分析通信协议,并对通信信息进行伪造,结合车联网远程控制功能误导驾驶员对车辆的控制。此外,通过对APP固件逆向分析TSP的接口、参数、请求内容等信息,攻击者结合IVI和T-BOX的安全漏洞,通过攻击车联网关键部件影响车辆行驶安全。

3 车联网信息安全测试方法及验证

3.1 车联网信息安全测试方法

根据前述对车联网网络安全威胁的分析,利用CAN-PICK、AUTO-X、Nmap、BurpSuite+exus5、Wireshark、HackRF+Gqrx等测试工具,结合渗透测试、DoS攻击、协议破解、API(Application Program Interface,应用程序接口)攻击、暴力破解、模糊测试、代码逆向分析、端口扫描与攻击、劫持云端、IVI通信、SQL注入和中间人欺骗等方法初步形成一套全面系统的车联网信息安全测试方法,具体的车联网信息安全测试流程如图2所示。

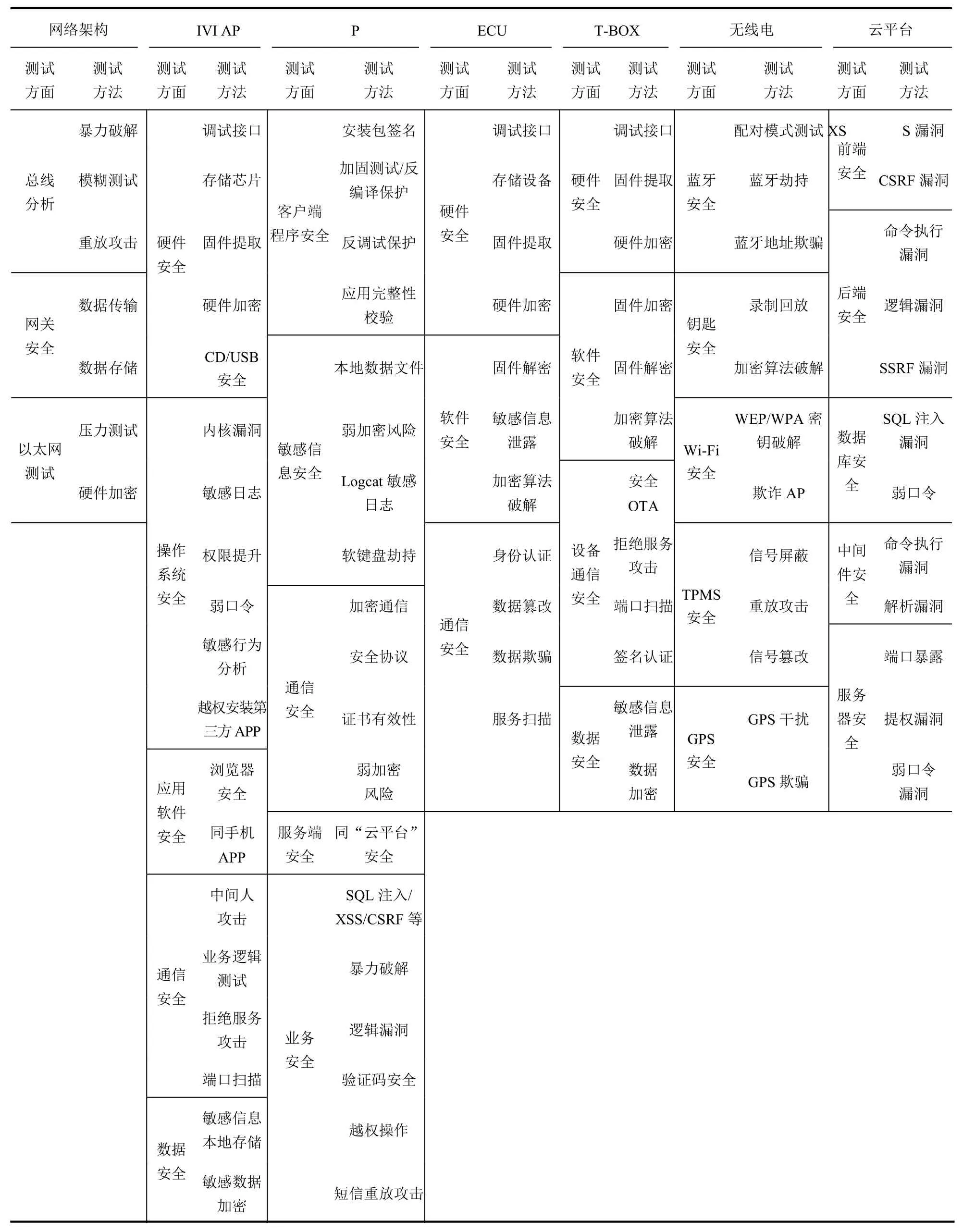

主要的测试清单见表1,表中只列出了部分主要的测试项目,随着技术的发展,会继续添加更多的测试项目。

表1 车联网信息安全主要测试清单

图2 车联网信息安全测试流程

3.2 车联网信息安全测试验证及分析

为了验证前述提出的车联网信息安全测试方法的合理性和可行性,利用该测试方法对某款智能网联汽车网络架构、ECU、IVI、T-BOX、APP、无线通信和云平台7个系统进行整车信息安全测试研究。通过整车信息安全测试工作发现了该智能网联汽车存在若干安全漏洞,结合GB/T 30279—2013《信息安全技术安全漏洞等级划分指南》中访问路径、利用复杂度和影响程度3个方面和GB/T 34402—2017《汽车产品安全风险评估与风险控制指南》中对人身伤害的程度,对信息系统安全漏洞进行评估,最终发现了该智能网联汽车存在6个安全漏洞,其中4个为严重漏洞:车载娱乐系统越权访问漏洞、总线拒绝服务攻击漏洞、微信小程序证书校验和中间人劫持攻击漏洞、微信小程序身份认证越权攻击漏洞;2个为中危漏洞:微信小程序数据传输未加密漏洞、车载娱乐系统端隐私泄露。

利用上述安全漏洞对整车进行综合攻击,查看攻击者对智能网联汽车的各个系统的控制程度。

一是利用渗透车机的方式先获取车机权限再结合DoS攻击达到对车辆各项功能的控制,即通过将车载娱乐系统越权访问漏洞与总线拒绝服务攻击漏洞相结合实现。攻击者可以利用网络调试端口的缺陷,通过Wi-Fi、蓝牙等方式渗透到车机内部,并以Root身份便可得到车机权限,然后在汽车CAN总线高频率地发送优先级高的数据帧,导致汽车辅助驾驶系统故障、仪表盘故障、转速表失效等,进而造成行驶过程中的重大人身安全事故。

二是利用中间人劫持攻击漏洞,通过微信小程序远程控制汽车,即利用微信小程序证书校验和中间人劫持攻击漏洞来实现。由于微信小程序与服务器间通信未使用双向证书校验,攻击者可以通过伪造代理、DNS欺骗等手段获取正常用户的请求,并篡改伪造后发送给服务端,便可实现登录、远程控制汽车。

待测试完成后,撰写相关测试报告并提交样车开发部门,对所述漏洞进行整改,提升了样车的信息安全性能。

4 结 论

通过“云—管—端”3个层面对车联网中的云服务、通信及车载终端设备及运行策略进行分析,并在解决车联网网络安全策略基础上,针对不同部分采取的不同安全防护措施进行了深入研究,总结出智能网联汽车容易被攻击的7个方面:网络架构、ECU、IVI、T-BOX、APP、无线通信和云平台。在此基础上,对主要的测试清单进行梳理,同时利用各种测试工具,在实际样车上进行了整车信息安全测试工作,发现了相关漏洞,并进行了整改,提升了该型号样车的信息安全性能,同时也初步形成了一套较完整的车联网信息安全测试方法,为智能网联汽车的信息安全提供了保障。