网络空间恶意信息传播的主动对抗机理与应用

王乐东 田楠 叶忠

摘 要:针对网络空间恶意信息传播的管控问题,分析了恶意信息的传播主体、传播行为、传播路径的技术特征,基于可信计算主动免疫管控技术,运用主体认证授权、行为可信控制、路径策略配置等机制,构建了恶意信息传播主动对抗框架模型,并结合不同等级网络的管控目标,设计了恶意信息区域化对抗管控应用模型,能够为恶意信息网络阻断、隔离、控制等网络空间治理提供对策支撑。

关键词:可信计算;网络安全;恶意信息;主动对抗

中图分类号: TP309.1 文献标识码:A

Abstract: Aiming at the problem of management and control of malicious information transmitting in cyberspace, this paper analyzes the technical features of the transmission subject, the transmission behavior and the transmission path of malicious information, and based on the active immune management and control technology of trusted computing, using the mechanisms of user authentication and authorization, behavior trusted control, and path strategy configuration, this paper constructs a framework model of initiative confrontation for malicious information transmission, and combines the management and control objectives of different levels of networks, the application model of regional management and control of malicious information is designed, which can provide countermeasure support for malicious information network management such as blocking, isolating and controlling.

Key words: trusted computing; network security; malicious information; initiative resisting

1 引言

在世界多極化、经济全球化、文化多样化、社会信息化的时代背景下,网络信息传播的虚拟性、互动性、开放性、匿名性,随着网络开放、互连和共享程度的扩大而无限放大,网民对各类问题、现象、事件的评判,基于不同的认知、态度、情感,会即时映射在网络空间,以表达利益诉求、张扬自我个性、发泄不满情绪。尤其是在新冠肺炎疫情全球爆发的情景下,各种社会冲突和矛盾不断出现,在国内外产生了大量涉及危害公共安全、易引发网络集群行为的恶意信息,并可能快速传播扩散,对社会稳定造成一定威胁,对政府的形象和公信力造成损害。这样,开展基于可信计算主动对抗的管控技术研究,有效隔离阻断恶意信息在网络空间传播,具有重要意义。

2 恶意信息传播管控现状

互联网信息具有便捷性、开放性、导向性和易于传播性的特点,恶意信息网络传播技术管控难度较大,常见的不良信息传播干预方法包括信息过滤、信息屏蔽、信息降解、行政管理等,均为针对恶意信息本身的被动干预方法,针对恶意信息传播主体、传播行为、传播路径的管控方法具有主动对抗特征。

2.1 信息内容干预手段

当前针对社交网络信息的管控主要集中在信息内容的管理,包括信息过滤、舆情监控、谣言检测等。

信息过滤是对网站信息、公共信息、公开申请、网站留言等模块内容实现提交时的自动过滤处理,对内容中出现的谩骂、诽谤等不良信息进行自动过滤。信息过滤技术起步较早、影响力较大的过滤系统是Information-Lens信息过滤系统,提出认知过滤和社会过滤概念[1]。清华大学自主研制的案例推理过滤系统、电子科技大学的基于Internet的多媒体过滤系统等,在信息内容本身的信息过滤方法上做了大量的研究。

舆情监控是网络空间主要的信息管控方式,能够对分析网民网络话语体系和受众心理,提高网络集群行为的预警、研判和处理能力提供支撑。美国国防高级研究计划署开发研究的话题检测与跟踪系统TDT项目,实现了快速发现和归纳数据流中重要信息和内容的功能。我国北大方正研发的智思舆情预警辅助决策支持系统、复旦大学舆情研究实验室PALAS(帕拉斯)网络舆情监控系统、中科点击科技有限公司推出的军犬网络舆情监控系统等,在加强网络舆情监测和风险管控上做了大量研究[2]。

谣言检测是对网络信息流中存在的虚假信息进行智能识别的技术手段。美国针对Twitter信息开发了一个名为“Truthy”的谣言检测系统,其目的是为了追踪政治谣言。Qazvinian等分析了Twitter中文本内容、网络等特征,利用贝叶斯分类算法建立分类器,以分析用户对谣言的信任行为[3]。国内针对谣言检测的研究相对起步比较晚,主要开展了突发话题背景下、社交网络环境下的谣言传播特点分析[4],结合自然语言处理、机器学习、统计学、数据挖掘,将其抽象成算法模型,初步实现了特定背景下的谣言自动检测。

2.2 政策管理措施办法

政府通过行政手段对网络空间恶意信息进行管控,主要方法为信息保护机制、信用机制、屏蔽机制、正面信息投放机制、辟谣机制等。美国联邦调查局(FBI)战略信息与运作中心(SIOC)通过立法的方式,明确了互联网服务提供商、网络内容服务商以及内容发布人在内容安全方面的责任。我国在《国家网络空间安全战略》中,也明确倡导建设文明诚信的网络环境,并通过多方的努力打造良好的网络环境。

信息保护机制规范网络个人信息的收集、使用程序、信息范围与边界,规定信息服务商的系统安全保护措施,规定信息服务商安全等级保护的基本要求,建立出版者信息网络传播权保护机制,保护版权所有者、表演者和制作者的权益,完善黑客入侵的防御体系。信用机制是对用户网络行为及关系的规范和保证,即约束人们活动和关系的行为规则,可为网络监管人员对用户在网络中产生的社交行为提供参考依据。屏蔽机制指建立信息规则数据库、信息语料库、发布者信息库等,从源头上阻止屏蔽信息发布。正面信息投放机制是国家政府机构等权威机构,提供正面信息投放的渠道、传播方式、投放策略等。辟谣机制是国家权威部门、职能部门和新闻机构,建立官方辟谣绿色通道以及广播机制,充分发挥咨询服务平台的作用。

2.3 信息传播主动管控方法

信息传播主体认证方法。公安部2016年开始建设可信身份认证平台重大工程基础保障平台,旨在为公安部门以及其他政府、企事业单位广泛开展“互联网+政务服务”以及“互联网+”服务,为网络实名制实施及社会诚信体系建设提供基础技术支撑。可信身份认证平台提供单点登录统一认证的授权机制,提供权威、可靠的身份认证服务,提供在线身份认证功能。

信息网络传播管控方法。该方法主要包括对用户操作、信息处理、信息评估的管控。用户操作管控指建立用户白名单、允许直接发布信息,建立用户黑名单、阻止发布信息,并通过人工处理方式进行判读,建立未知用户管理机制,对其发布信息进行分类处理。信息处理指用户过滤、关键字过滤、信息分类,对信息发布者进行身份認证,管理员关键字审核发布,对文本进行分词、词性划分等预处理。信息评估指对于通过认证的未知用户所发布信息,管理者设定信息分类标准,对低于该标准值的认为其是垃圾型信息,阻止其发布,对于高于标准值属于正常型信息,允许正常发布。

3 恶意信息网络传播特征分析

恶意信息网络传播具有典型的复杂网络结构特征,其传播主体、传播路径、传播行为不同于传统媒体中恶意信息的传播途径和方式。

恶意信息网络传播主体参与的自主性强、管控难度大。与传统媒体中恶意信息的传播途径和方式不同,虚拟网络空间是一个完全开放的平台,提供一个更加自由的公共空间,相对于传统的报纸、广播、电视等大众媒体,在互联网这个平台上,网络用户可以跨越时间和空间,既可以公开也可以匿名,身份可以真实也可以虚拟,发布状态可以在线也可以隐身,没有了传统媒体的“把关人”限制,不需要任何的审查程序,自主选择信息承载平台在网络上发表,自主选择发布范围即时畅通传递,观点表达更为自由开放。网络恶意信息传播主体的追溯、审核、限制等管控机制设计相对困难。

恶意信息网络传播行为多样、技术管控困难。恶意信息依托信息承载平台,恶意信息传播不受时空限制,可以在瞬间传遍世界的任何一个角落,决定了网络恶意信息具有无限的即时性和迅速蔓延的可能性。虽然网络安全机制为网络恶意信息传播行为的监控和分析也提供了技术可能,但因恶意信息传播行为等复杂多样,传播行为不确定性因素大,致使网络恶意信息传播行为难以有效控制,必须围绕恶意信息在不同人群、不同媒介、不同场合、不同时段的传播行为特征,制定网络信息传播信任机制和行为规范,对恶意信息传播行为进行细粒度管控,阻止恶意信息传播行为运行,并对恶意信息传播的应用程序进行有效管控。

恶意信息网络传播路径复杂、传播范围广泛。网络恶意信息传播呈非线性散播,信息流动是双向的,信息传播是交互的,恶意信息演进是动态的。网络恶意信息通过不同的网络节点、并以节点之间的交互关系为路径进行传播和扩散,大部分都是在毫无征兆的情况下突然发生的,形成和传播的速度极快,网民各类观点、意见经过激烈碰撞和聚合,有时会瞬间点燃网民情绪,大量的情绪汇集就会引发恶意信息网络群体事件,必须对社交软件、网络媒体等传播路径进行审计监控,对主要传输协议端口进行封控,以实现对恶意信息传播扩散关键路径的有效管控。

4 恶意信息传播主动管控框架模型

基于可信计算理论和技术,针对恶意信息传播主体、恶意信息传播行为、恶意信息传播路径、恶意信息内容等特征,设计恶意信息主动管控框架模型。可信计算基本思想是信任链传递,一级验证一级、一级信任一级,把信任关系扩大到整个计算环境和区域网络环境。

可信计算采用“边计算、边监控”的双体系结构,致力于计算环境和网络连接安全可信,是一种运算和防护并存的主动免疫的新计算模式[5,6],通过对自我的信任评估、计算环境保护和细粒度行为监控,阻止非授权及不符合预期的执行程序运行,主动对抗恶意信息传播行为非法运行,实现恶意信息传播的网络阻断、隔离、控制。

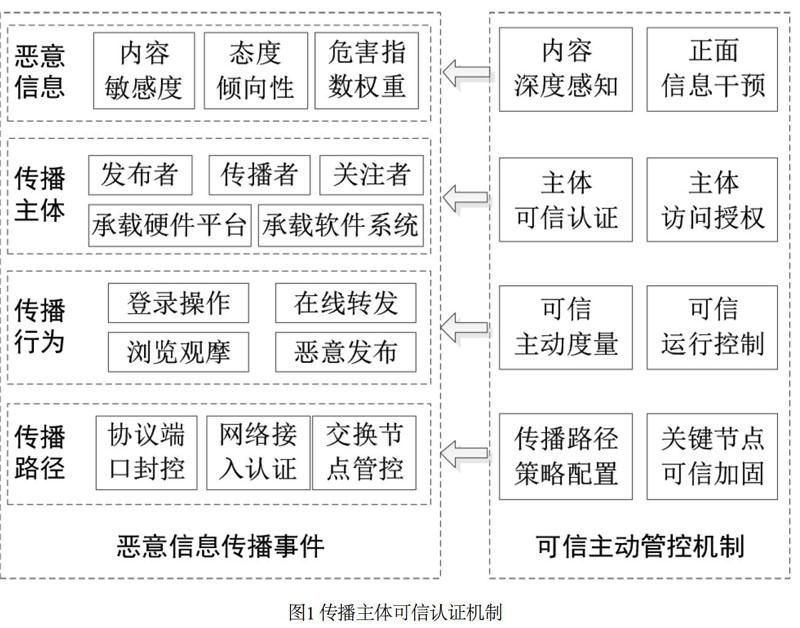

恶意信息内容评估机制是将恶意信息敏感度的主题分类进行挖掘分析,构建用户对恶意信息的态度倾向性指标,获取恶意信息传播的危害指数评估权重,并利用群决策和模糊算法,对每一项指标进行量化计算和学习训练,作为恶意信息发现、识别、干预的依据。如图1所示,在可信计算主动管控框架模型中,在对恶意信息内容敏感度、态度倾向性和危害指数权重等评估基础上,根据不同等级网络的管控目标,设计恶意信息区域化主动对抗应用模型,通过内容深度感知分析,对恶意信息进行信息屏蔽、信息过滤和正面信息投放干预,实现恶意信息内容的降解消融。

传播主体可信认证机制是基于非对称密码签名与验签算法,采用数字证书的签名与验签,取代网络主体口令登录等弱验证机制,结合传播主体域内集中认证授权管理,提供统一认证服务、统一授权服务、统一信任管理服务,实现计算机操作系统用户、网络系统用户、本地软件等单点登录验证,获取资源数据安全访问权限和行为授权。传播主体可信认证机制能够识别恶意信息的发布者、传播者、关注者,结合传播主体访问授权机制,实现传播主体对信息承载硬件平台和软件系统的访问控制。

传播行为主动度量机制是基于可信完整性度量、可信白名单控制、可信状态判定等模块,提供执行程序实时可信度量,控制非授权及不符合预期的执行程序运行,对计算环境内应用程序运行状态进行评估,并通过软件安装控制策略、强制访问控制策略、自主访问控制策略、审计管理等安全策略,对计算环境程序运行行为进行监测,对异常程序非法行为进行管控,实现用户身份的可信性、软件行为的可信性、网络行为的可信性及业务流程的合规性等安全目标。

传播行为主动度量机制能够对恶意信息传播用户登录、在线转发、浏览观摩和恶意发布等操作进行可信度量,结合可信运行控制机制,制定可信特征策略库,定义了“自己”成分的特征,实时对可执行程序进行可信度量,根据主体的行为历史记录和当前行为特征来动态判断主体的可信度,确定主体行为是否违规、越权以及超过范围等,实现细粒度的传播行为控制[7]。

传播路径策略配置机制是一种基于可信网络连接的主动管控方法,采用平台状态评估模块、平台状态基准库模块和可信接入配置管理模块,以终端双向数字证书认证和计算环境可信度量状态,作为终端接入网络的判定依据,能够对抗基于IP、MAC地址、端口等验证技术不足,保证接入网络指定用户可信、平台状态可信、指定应用可信、访问目标可信,将无序的网络访问升级为有序的网络访问控制管理。传播路径策略配置机制[8]采用多元网络分析技术,能够对恶意信息传播协议端口进行封控,对网络接入进行可信认证评估,结合网络核心关键节点的可信加固,从单节点信任延伸到网络信任,从而实现对恶意信息网络传播核心节点关键路径的管控。

5 恶意信息传播区域化管控应用模型

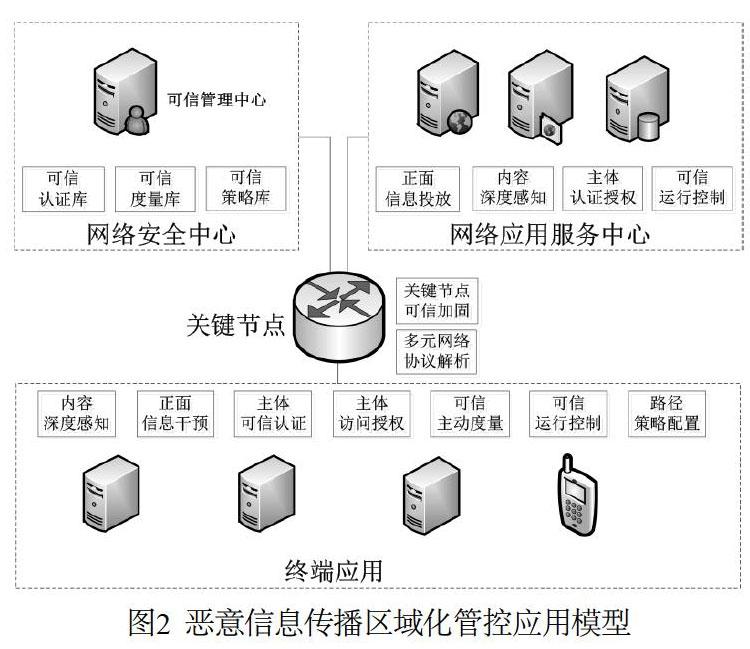

如图2所示,在网络安全中心部署可信认证库、可信度量库、可信策略库;在网络安全中心部署应用正面信息投放、内容深度感知、主体授权认证和可信运行控制功能模块;在政府服务中心、互聯网企业、重要基础设施等关键节点部署应用可信加固、多元网络协议解析模块;在区域化终端平台上部署应用内容深度感知、正面信息干预、主体可信认证、主体访问授权、可信主动度量、可信运行控制、路径策略配置等模块,对恶意信息本身进行信息干预和降解消融,对恶意信息传播主体、传播行为、传播路径进行主动对抗。

通过网络安全中心对整个网络及业务系统出口进行管理,对互联网出口的用户上网行为进行审计和管理,建立恶意信息传播主体、传播行为、传播路径的特征库,包含平台、通信基础设施、访问用户、互联网企业等传播主体的特征库,运用传播主体可信认证和访问授权、传播行为可信度量和运行控制、传播路径策略配置和关键节点可信加固,以及信任从单节点延伸到网络的传递机制,可对恶意信息传播事件进行区域化管控处置,达到恶意信息在可信区域不出现、次可信区域不传播、非可信区域被隔离和阻断的管控目标。

6 结束语

当今世界正处在大发展大变革大调整时期,国际局势复杂多变,在新冠肺炎疫情全球爆发的背景下,各国经济发展速度减缓或衰退,一些西方国家社会矛盾激化,网络空间的安全形势越来严峻,有效的恶意信息传播的管控办法将更加迫切。针对恶意信息网络传播主体参与的自主性强、管控难度大,恶意信息网络传播行为多样、技术管控困难,恶意信息网络传播路径复杂、传播范围广泛等特征,采用传播主体、传播行为、传播路径的恶意信息主动管控技术及应用,是互联网治理政策管理措施办法的有益补充,是信息过滤、舆情监控、谣言检测等网络信息监控和干预手段的深化升级,将恶意信息内容管理拓展为恶意信息传播主体认证授权、传播行为运行控制、传播路径策略管理,深化为用户操作、软件运行、网络传播的细粒度管控,是从被动干预向主动对抗的转变,能够有效阻断、隔离、控制网络空间恶意信息传播,对网络空间治理具有重要意义。

参考文献

[1] 马英财.社交网络下的垃圾信息过滤技术的研究[D].哈尔滨:哈尔滨理工大学,2014.

[2] 路金泉.面向社交网络信息管控的信息可信度评估方法研究[D].郑州:中国人民解放军信息工程大学,2016.

[3] Ratkiewicz J,Conover M,Meiss M,et al.Detecting and Tracking the Spread of Astroturf Memes in Microblog Streams[J].Computer Science,2010:249-252.

[4] 郭凯.基于评论情感的微博谣言检测研究[D].大连:大连理工大学,2014.

[5] 沈昌祥.可信计算构筑主动防御的安全体系[J].信息安全与通信保密,2016.

[6] 沈昌祥.用可信计算3.0筑牢网络安全防[J].信息安全研究, 2017.

[7] 沈昌祥.用主动免疫可信计算构筑新型基础设施网络安全保障体系[J].网信军民融合,2020

[8] 王乐东,等.可信计算技术对抗非预知病毒的原理与应用[J].网络空间安全,2017.

作者简介:

王乐东(1985-),男,汉族,河南驻马店人,海军工程大学,博士,中国人民解放军91977部队,工程师;主要研究方向和关注领域:可信计算技术创新及应用、计算网络信息安全防御。

田楠(1988-),男,汉族,湖北宜昌人,国防科技大学,硕士,中国人民解放军91977部队,工程师;主要研究方向和关注领域:可信计算平台设计、计算环境信息安全。

叶忠(1991-),男,汉族,广西合浦人,国防科技大学,本科,中国人民解放军91977部队,工程师;主要研究方向和关注领域:计算机安全、计算机系统安全防护。