欺骗攻击下网络化系统事件触发安全控制

李富强,郜丽赛,郑宝周,谷小青

1.河南农业大学 理学院,郑州450002

2.上海大学 机电工程与自动化学院,上海市电站自动化技术重点实验室,上海200444

网络控制系统是将通信网络引入控制闭环的复杂分布式控制系统,其空间分布的传感器、控制器和执行器等系统组件经由共享通信网络传递信息。该系统高度融合物理系统与信息系统,具有柔性高、成本低、安装和维护方便等优点[1],广泛应用于智能电网、智慧交通、精准农业等领域。

在共享通信网络为网络控制系统带来诸多便利的同时,来自网络空间的恶意攻击使其面临重大的安全挑战。针对网络控制系统的攻击大概分为拒绝服务攻击和欺骗攻击,拒绝服务攻击通过阻塞通信网络使有用数据包不能按时送达,欺骗攻击通过篡改数据包内容而破坏数据包的真实性和完整性[2],虚假数据注入(False Data Injection,FDI)攻击为欺骗攻击的典型代表。

近年来,考虑网络攻击影响的安全控制系统研究引起了广泛关注,其中多数成果研究了拒绝服务攻击对网络控制系统的影响,仅有少量研究对FDI攻击下的安全控制策略进行了探索。例如:考虑传感器至控制器通道中具有伯努利分布的FDI攻击影响,文献[3]设计了分布式脉冲控制器,保证了多智能体系统的均方有界一致性。考虑文献[3]中随机FDI攻击影响,文献[4]研究了基于采样数据的非线性多智能体系统均方一致性。考虑传感器至控制器以及控制器至执行器通道中均存在伯努利分布欺骗攻击情形,文献[5]分析了离散时间随机非线性系统在概率统计上的输入状态稳定性。针对欺骗攻击下基于令牌的无线网络控制系统,文献[6]将其建模为包含一个攻击子系统的切换系统,并获得了保持系统指数稳定的攻击最大持续激活时间。为了最大化以Kullback-Leibler散度为检测约束的二次效用函数,文献[7]从攻击者角度提出了随机系统的最优欺骗攻击方案,并证明了最优攻击的线性变换具有高斯分布。使用最优控制理论刻画最优攻击设计,文献[8]针对全部和部分执行器被攻击情形,分别设计了最优状态反馈FDI攻击策略和最优切换FDI攻击策略。为便于使用发展成熟的周期采样理论进行系统分析,多数成果采用周期采样控制策略。为了在最坏情形下保证系统性能,采样率通常设置较高。当系统稳定运行时,控制器通常不需要频繁更新[9],高采样率产生的大量冗余数据将导致网络带宽及节点能量等系统受限资源浪费。因此,有必要研究FDI攻击下网络控制系统的新型通信及控制策略,以节约系统受限资源。

不考虑FDI攻击影响,为了节约系统受限资源,文献[10]提出了事件触发控制策略。不同于周期采样控制策略忽略系统动态进行按时控制,事件触发控制策略仅在系统动态满足触发条件时进行按需控制[11]。现有事件触发控制系统研究重点关注如何设计事件触发机制,以节约更多系统资源,较少考虑FDI攻击影响。另外,与周期采样机制比较,事件触发机制下按需发送的数据包数量较少但对系统性能影响更大,若该数据包被FDI攻击篡改,极易引起系统性能恶化,甚至崩溃[12]。此外,现有事件触发控制系统分析方法通常假设不存在FDI攻击,当考虑FDI攻击影响时现有方法可能不再适用。因此,面向通信与控制多目标要求,有必要研究考虑FDI攻击影响的事件触发安全控制策略。

针对上述问题,本文研究了FDI攻击下网络控制系统的事件触发安全控制策略,主要创新点如下:(1)不同于周期采样机制和连续事件触发机制,引入了基于对象状态周期采样值的离散事件触发机制,该机制易于软件实现,且从原理上避免了Zeno现象,并能够节约系统受限资源。(2)通过划分零阶保持器保持时间,建立了有机融合随机FDI攻击、事件触发机制、网络诱导延时和外部扰动多约束参数的闭环系统时滞模型。(3)推导出了同时刻画随机FDI攻击、事件触发机制、网络诱导延时和外部扰动多约束影响的系统渐近稳定条件,得到了FDI攻击下事件触发器与安全控制器的协同设计方法。

1 系统建模

1.1 系统描述

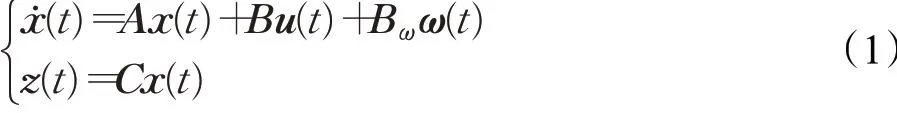

考虑以下线性时不变对象:

其中,x(t)∈ℝn,u(t)∈ℝnu,z(t)∈ℝnz分别表示对象状态、控制输入和受控输出,外部扰动ω(t)∈ℝnω满足ω(t)∈L2[0,∞),A、B、Bω和C为适当维数增益矩阵。

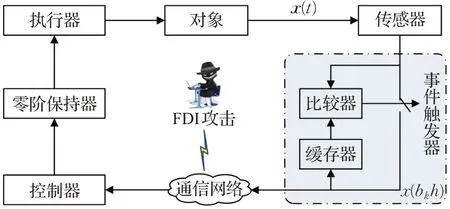

FDI攻击下事件触发网络化控制系统如图1所示,传感器周期采样对象状态,事件触发器根据触发条件判断是否发送当前采样值,事件触发器发送的数据包经过通信网络时可能被FDI攻击篡改,控制器根据接收数据包更新控制信号,零阶保持器接收并转发控制信号至执行器,执行器按照控制信号调整对象状态,从而完成控制闭环。

图1 FDI攻击下事件触发网络化控制系统

1.2 事件触发机制设计

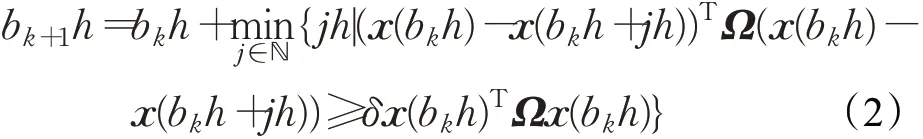

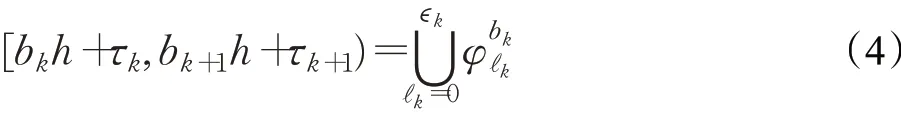

基于对象状态周期采样值,设计离散事件触发机制如下:

其中,阈值参数δ∈(0,1),正定矩阵Ω>0,bkh和bkh+jh分别表示最近触发时刻和当前采样时刻,bk+1h表示下一个触发时刻,h表示采样周期。

事件触发机制(2)工作原理如图1所示:基于缓存器中的已触发对象状态x(bkh)及传感器获取的当前采样对象状态y(bkh+jh),比较器判断是否满足事件触发条件为欧式范数),若满足,则开关闭合,发送当前采样值;若不满足,则开关打开,丢弃当前采样值。

不同于周期采样机制发送所有采样值,事件触发机制(2)仅发送满足触发条件的采样值,因此触发时刻集合St为采样时刻集合Ss的子集,即St={b1h,b2h,…}⊆Ss={h,2h,…}。特殊地,若阈值参数δ=0,触发条件一直成立,则事件触发机制转变为周期采样机制,即St=Ss。

注释1不同于连续时间事件触发机制[13-14]需要增加专用硬件以连续监测对象信息,且需要复杂计算以设置参数避免Zeno现象,事件触发机制(2)仅依赖于对象状态的周期采样值,易于软件实现,且从根本上避免了Zeno现象。

1.3 闭环系统建模

考虑通信网络诱导延时影响[15],基于触发时刻集合St,控制器更新时刻集合表示为其中表示触发时刻bkh发送数据包对应的网络诱导延时,-τ和τˉ分别表示网络诱导延时的下界和上界。更新的控制信号立即发至零阶保持器,因此零阶保持器的更新时刻集合即为控制器更新时刻集合。

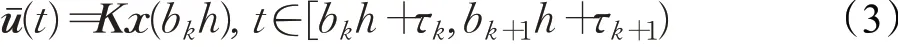

不考虑FDI攻击时,在零阶保持器作用下,对象的控制输入表示为:

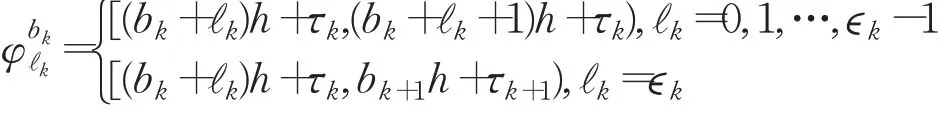

其中,K为控制器增益矩阵,τk+1表示触发时刻bk+1h发送数据包对应的网络诱导延时。

其中:

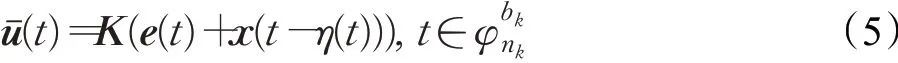

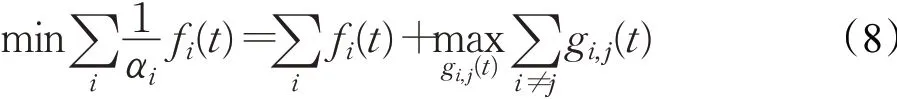

在划分子区间上,定义e(t)=x(bkh)-x(bkh+ℓkh)及η(t)=t-(bkh+ℓkh),则不考虑FDI攻击时对象控制输入(3)表示为:基于不考虑FDI攻击时对象控制输入(5),得到考虑FDI攻击影响的对象控制输入如下:

其中,f(t)=α(t)g(x(bkh))表示随机FDI攻击模型,g(x(bkh))表示针对触发时刻发送数据包x(bkh)的FDI攻击函数,FDI攻击具有伯努利分布。随机变量α(t)∈{0,1}表示FDI攻击激活状态,当α(t)=1时,FDI攻击处于激活状态,控制器输入被篡改,即;当α(t)=0时,FDI攻击未激活,控制器输入未被篡改,即u(t)=uˉ(t)。另外表示α(t)的数学期望,则,

注释2为尽量避免被安全检测机制发现,攻击者通常主动限定FDI攻击能量[16],使其满足gT(x(bkh))g(x(bkh))≤xT(bkh)GTGx(bkh),其中G为适当维数攻击能量限定矩阵。

注释3与文献[17]研究角度和FDI攻击模型不同:(1)文献[17]从攻击者角度考虑如何设计FDI攻击,以有效操纵系统稳定性,本文从防御者角度考虑如何对FDI攻击进行有效防御;(2)文献[17]根据设定FDI攻击模型,对系统进行持续性攻击,本文考虑具有伯努利分布的FDI攻击模型,对系统进行随机攻击。

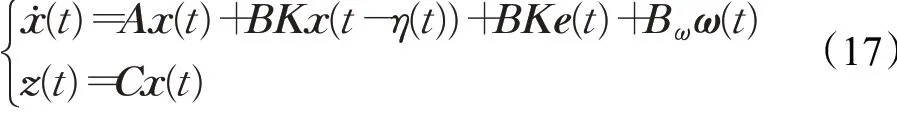

综上,将FDI攻击下对象控制输入(6)代入对象模型(1),建立闭环系统时滞模型如下:

2 系统渐近稳定性分析

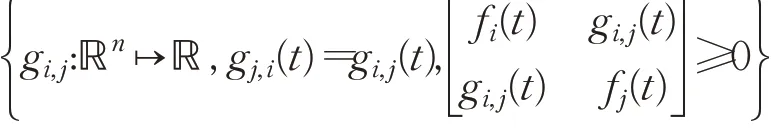

引理1若f1,f2,…,fN:ℝn↦ℝ在开区间D上具有正值,则在开区间D上fi的互凸组合满足[18]:

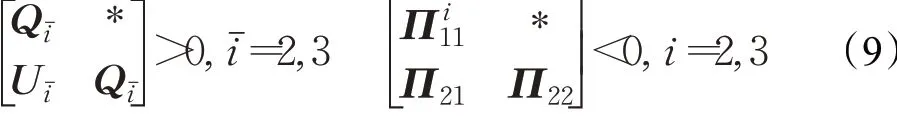

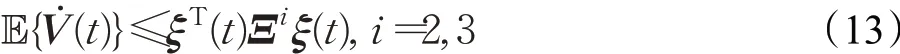

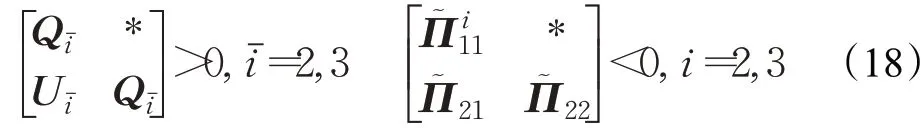

定理1对于给定采样周期h,网络诱导延时界0≤-τ≤τˉ,触发阈值参数δ∈(0,1),攻击能量限定矩阵G,及H∞性能指标γ>0,如果存在正定矩阵Ω>0,P>0,R>0,S>0,Q1>0,Q2>0,Q3>0,以及适当维数矩阵U2和U3,使得以下条件成立:

其中:

则FDI攻击下事件触发控制系统(7)是渐近稳定的,且满足H∞性能指标γ。

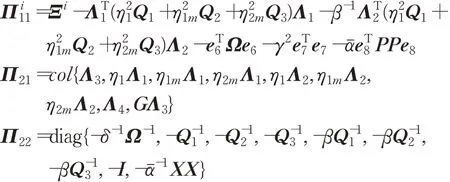

证明构造Lyapunov-Krasovskii泛函如下:

式中,正定矩阵P>0,S>0,R>0,Q1>0,Q2>0,Q3>0,表示列矩阵。

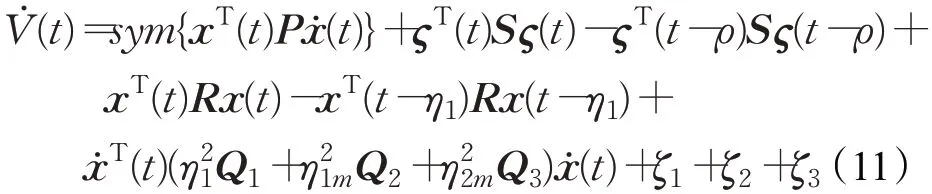

对Lyapunov-Krasovskii泛函(10)求导得到:

其中,sym{}表示矩阵与其转置矩阵之和,且:

考虑如下两种情况:

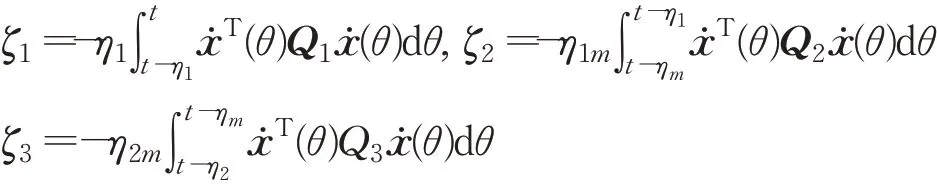

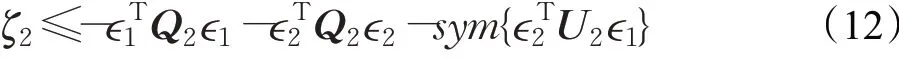

(1)若η(t)∈[η1,ηm),对ζ1、ζ2、ζ3使用Jensen不等式得到:

(2)如果η(t)∈[ηm,η2],对式(11)中ζ1、ζ2、ζ3使用Jensen不等式,并对变换后的ζ3使用互凸方法,能够得到与式(1)类似的结果,不再赘述。

对Lyapunov-Krasovskii泛函导数(11)求数学期望得到:

其中:

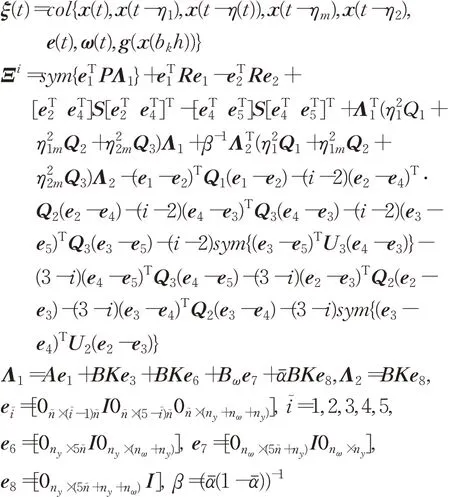

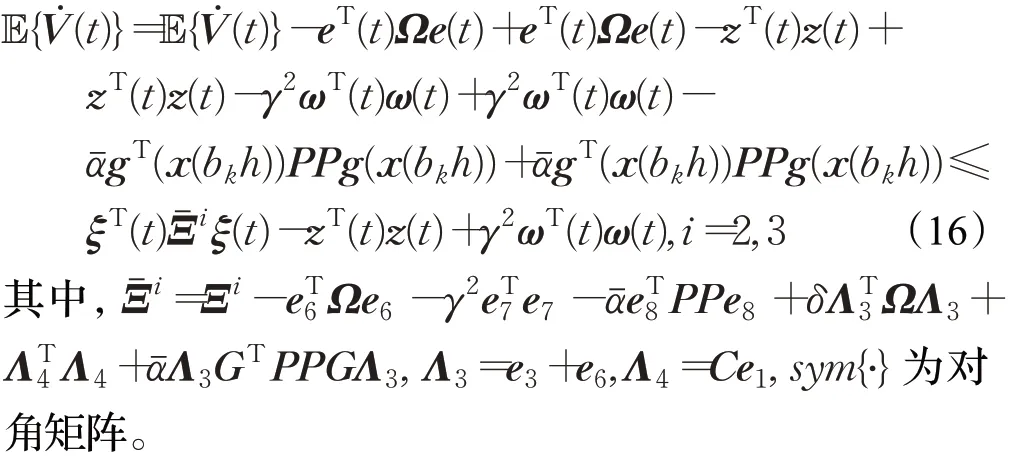

由事件触发机制(2)可知,以下不等式成立:

利用注释2中攻击能量受限条件及正定矩阵P>0得到:

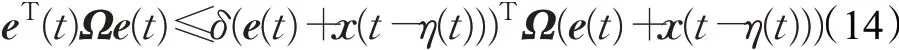

利用式(13)、(14)和(15)得到:

特殊地,类似于FDI攻击下闭环系统(7)的建模过程,得到无FDI攻击影响的闭环系统模型如下:

基于闭环系统模型(17),得到不考虑FDI攻击影响的系统稳定性条件如下。

推论1对于给定采样周期h,网络诱导延时界0≤-τ≤τˉ,触发阈值参数δ∈(0,1),及H∞性能指标γ>0,如果存在正定矩阵Ω>0,P>0,R>0,S>0,Q1>0,Q2>0,Q3>0,以及适当维数矩阵U2和U3,使得以下条件成立:

其中:

则不考虑FDI攻击影响的事件触发控制系统(17)是渐近稳定的,且满足H∞性能指标γ。

证明与定理1中证明过程类似,不再赘述。

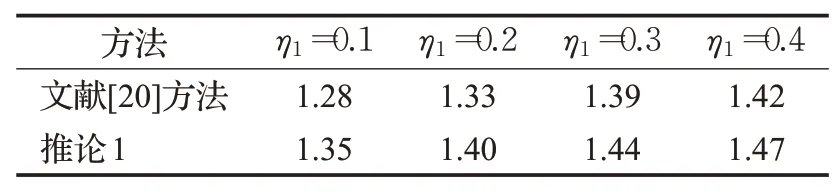

注释4在定理1和推论1中,利用时滞分解思想[19],将时滞区间分解为和,并构造了包含分解时滞区间项的Lyapunov-Krasovskii泛函(10)。另外,在式(12)的推导中,使用了引理1中的互凸组合方法。时滞分解方法和互凸组合方法均有助于降低结果保守性。以文献[20]卫星姿态控制系统为例,对于给定时滞区间下界η1,表1列出了两种方法分别得到的时滞区间上界η2。与文献[20]中方法比较,推论1得到了更大的时滞区间上界,保守性更低。

表1 两种方法分别得到的时滞区间上界η2

注释5为了降低保守性,文献[21-22]分别使用了Wirtinger积分不等式方法和二次凸方法。如注释4所示,定理1使用时滞分解和互凸组合方法降低了保守性,下一步研究将引入文献[21-22]中方法,进一步降低保守性。

在定理1中,控制器增益矩阵K与正定矩阵P耦合,不能直接用于状态反馈控制器设计,因此将在下章中给出控制器设计方法。

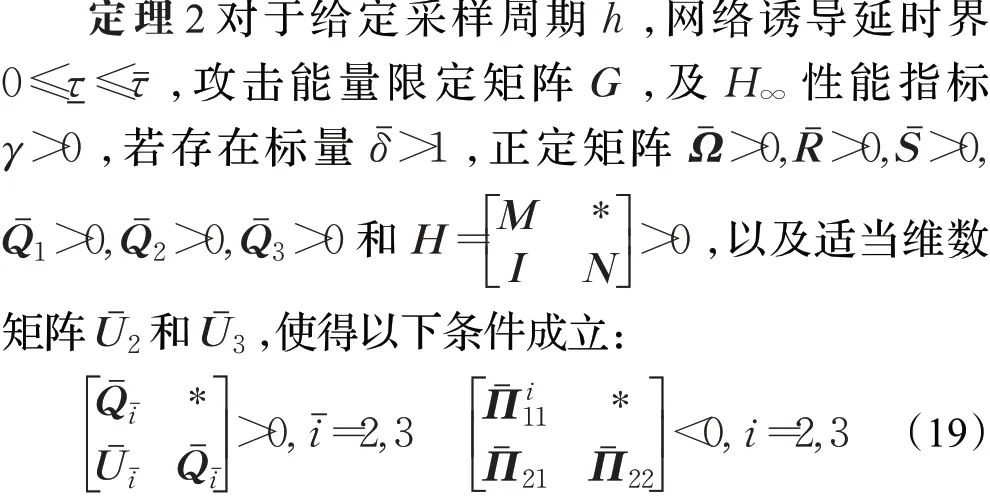

3 事件触发机制与控制器协同设计

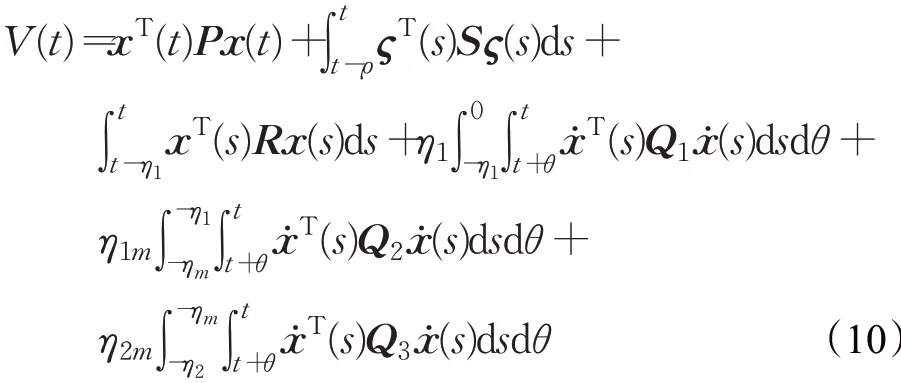

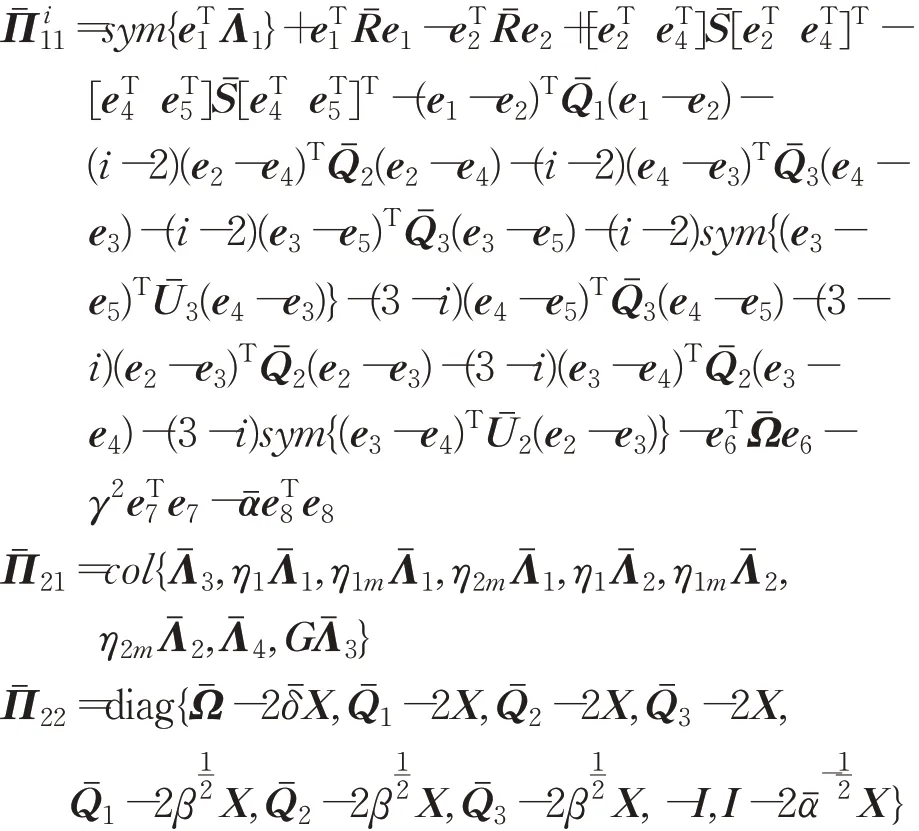

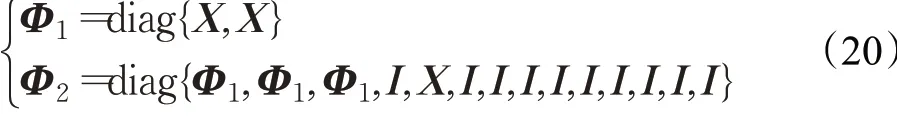

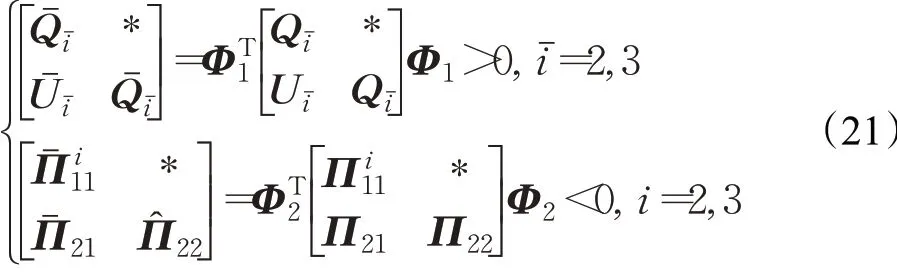

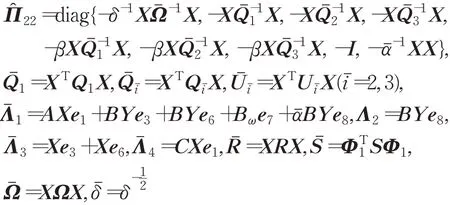

其中,

则FDI攻击下事件触发控制系统(7)是渐进稳定的,且满足H∞性能指标γ。同时,得到事件触发机制(2)参数及控制器(3)增益矩阵K=YX-1。

证明 正定矩阵P的逆矩阵记为X=P-1,定义矩阵如下:

使用Φ1和Φ2对定理1中条件(9)变换如下:

其中:

对于正定矩阵Q>0,显然(H-Q)Q-1(H-Q)>0成立,因此-HQ-1H≤Q-2H,使用此不等式,由Πˆ22得到Πˉ22,从而得到定理2中条件(19)。

因此,若满足条件(19),系统(7)是渐近稳定的,且满足H∞性能指标,并能够同时得到事件触发机制参数及控制器增益矩阵。

注释6定理2给出了FDI攻击下事件触发机制与控制器协同设计条件,能够同时获得满足系统通信与控制目标的事件触发机制参数及控制器增益矩阵。设计的控制器能够保证系统在FDI攻击下的渐近稳定性,设计的事件触发机制能够在系统稳定前提下有效节约系统受限资源,从而克服了emulation-like方法[23-24]的两步分离设计局限:首先在不考虑事件触发机制情况下设计控制器使系统稳定,然后再设计事件触发机制节约系统资源并保持系统稳定。

4 数例仿真

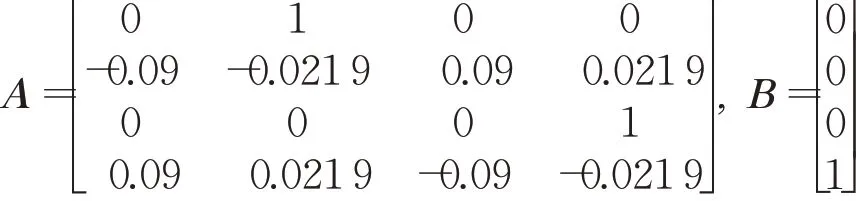

以文献[20]中卫星姿态控制系统为例,将其刻画为被控对象模型(1),增益矩阵如下:

系统矩阵A的特征值为−0.021 9±0.423 7j和0,因此系统不稳定,需要设计控制器镇定系统。其他参数如下:Bω=[0.02 0 0.02 0],C=[0.05 0 0 0],网络诱导延时界-τ=0,τˉ=80 ms,采样周期h=100 ms,H∞指标γ=16,扰动ω(t)=sin(2πt),FDI攻击数学期望αˉ=0.2,攻击能量限定矩阵G=diag{0.1,0.5,0.2,0.6},FDI攻击函数g(x(bkh))=col{tanh(-0.5x2(bkh))tanh(0.2x3(bkh))tanh(-0.6x4(bkh))tanh(0.1x1(bkh))},tanh为双曲正切函数,仿真时间50 s。

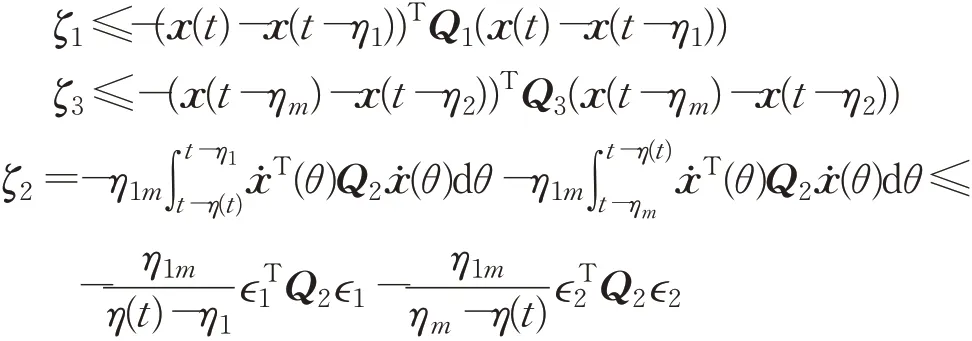

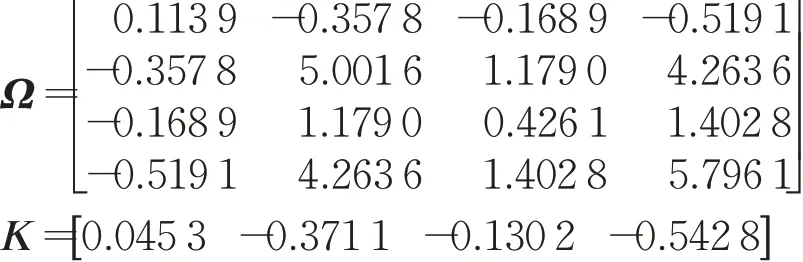

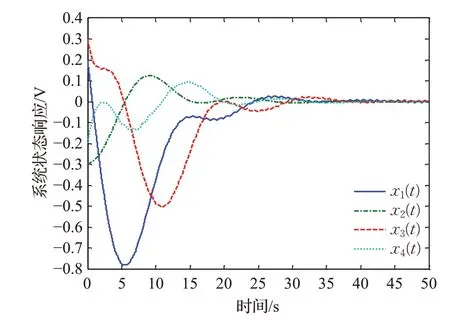

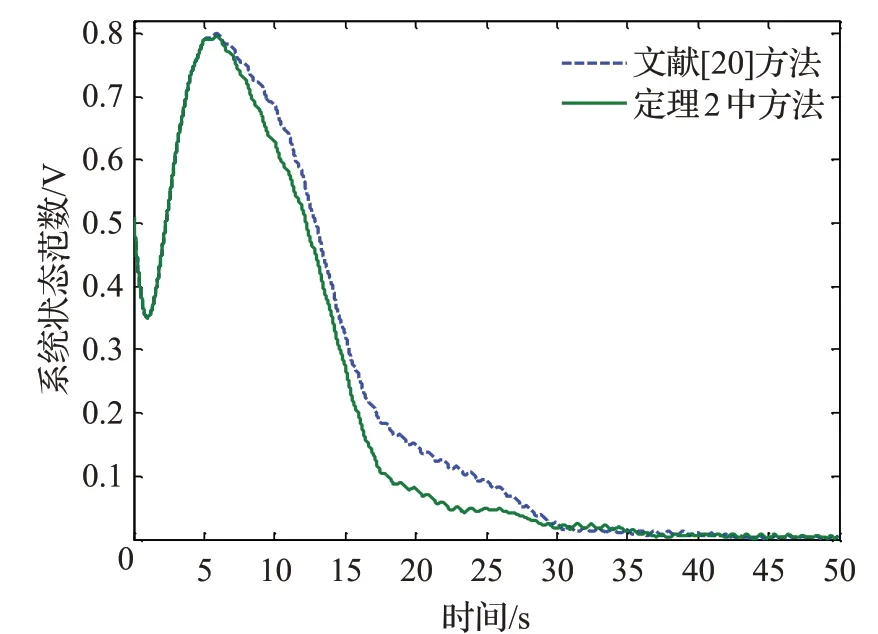

由定理2得到协同设计的事件触发机制(2)参数及控制器(3)增益矩阵如下:δ=0.02,系统状态响应如图2所示,在协同设计的控制器作用下,受FDI攻击影响的系统能够渐进稳定。系统状态范数如图3所示,与无FDI攻击的文献[20]中方法比较,在定理2协同设计控制器作用下,考虑FDI攻击影响,系统能够获得类似的控制性能。

图2 系统状态响应

图3 系统状态范数‖‖x

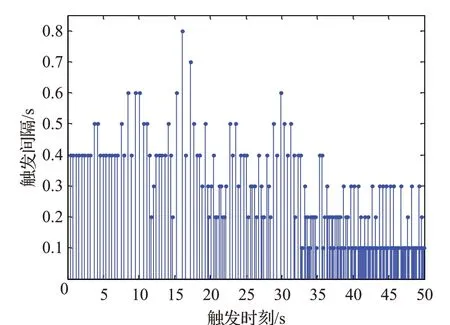

协同设计的事件触发机制的触发时刻及触发间隔如图4所示,大部分触发间隔大于采样周期,平均触发间隔为253 ms,大于采样周期100 ms。在仿真时间50 s内,传感器共周期采样500个对象状态,其中198个采样值满足触发条件被发送出去,数据发送率仅为39.6%。与周期采样机制数据发送率100%比较,协同设计的事件触发机制在保证系统控制性能前提下,节约了60.4%的相关系统资源。

图4 事件触发机制的触发时刻与触发间隔

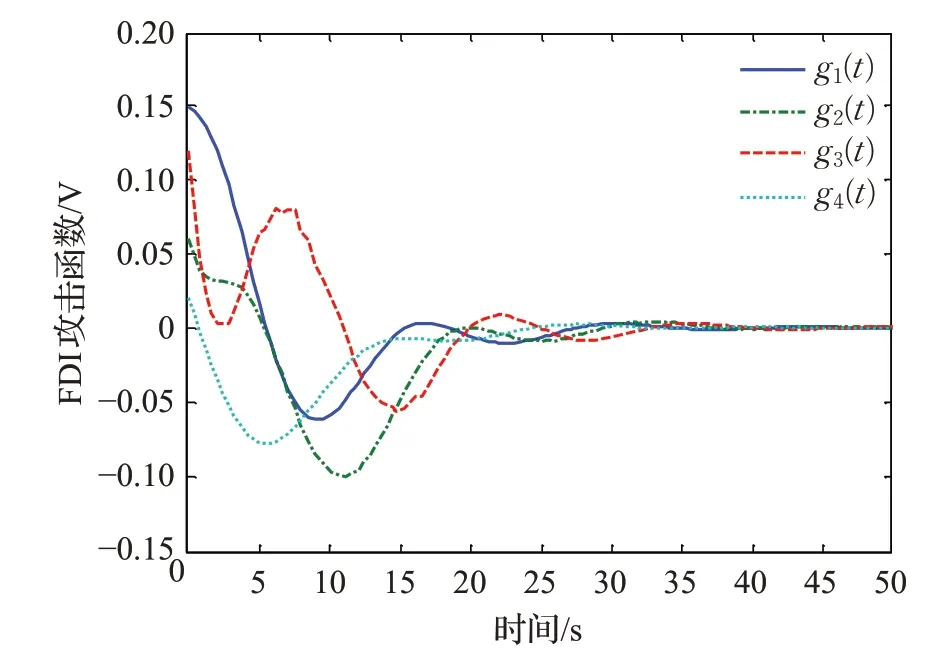

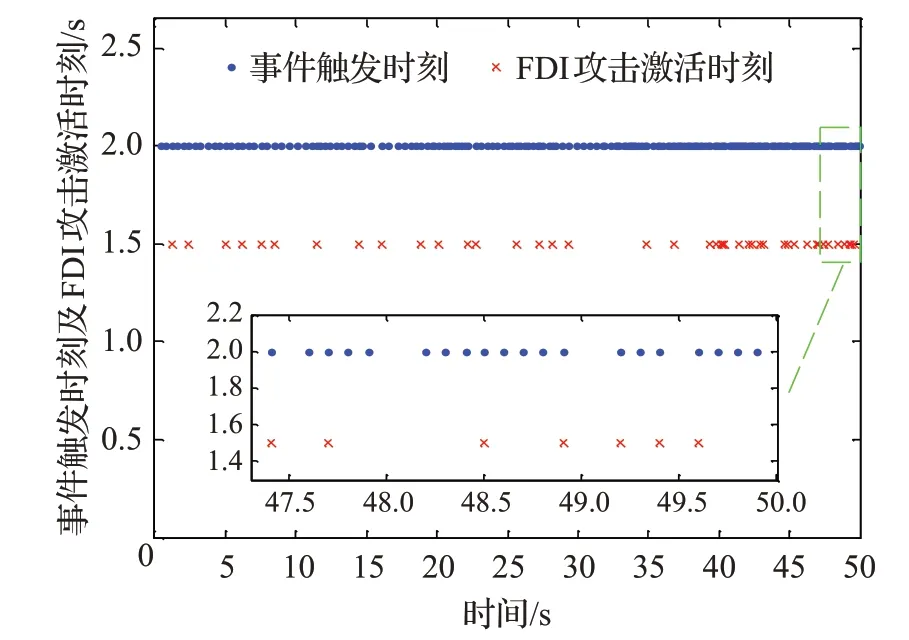

FDI攻击函数如图5所示,其为对象状态的双曲正切函数,攻击函数值随着对象状态演化逐渐接近平衡点。随机FDI攻击的激活时刻与事件触发机制的触发时刻如图6所示,纵坐标2和1.5分别表示事件触发时刻和FDI攻击激活时刻。针对事件触发机制发送的198个数据包,在具有伯努利分布的随机FDI攻击影响下,共计44个数据包遭到FDI攻击篡改,攻击率为22.2%。

图5 FDI攻击函数

图6 事件触发时刻与FDI攻击激活时刻

综上,一方面,协同设计的事件触发机制能够将数据发送率降为39.6%,有效节约了网络带宽等系统受限资源。另一方面,虽然高达22.2%的触发器发送数据包被FDI攻击篡改,但是在协同设计的控制器作用下,系统仍然能够渐进稳定。

5 结束语

本文研究了FDI攻击下网络控制系统的事件触发安全控制策略。首先,基于周期采样的对象状态,引入了能够有效降低数据发送率的离散事件触发机制,该机制易于软件实现,且从原理上避免了Zeno现象,克服了连续事件触发机制的局限。然后,通过划分零阶保持器保持时间,建立了有机融合FDI攻击、事件触发机制、网络诱导延时和外部扰动多约束参数的闭环系统时滞模型。基于Lyapunov稳定性理论,推导出了FDI攻击下系统渐近稳定的充分条件,并使用时滞分解方法和互凸组合方法降低了结果保守性。利用线性矩阵不等式技术,面向FDI攻击下系统通信与控制多目标,得到了事件触发机制与安全控制器协同设计条件。仿真表明,协同设计的事件触发机制能够节约60.4%的网络带宽等系统受限资源,协同设计的安全控制器在22.2%触发数据包被FDI攻击篡改情形下能够保证系统的渐近稳定性,验证了本文方法的有效性。