基于VPN的机房网络架构及安全体系设计

廖 珊

(湖南工程职业技术学院 信息化建设与管理中心,湖南 长沙 410151)

基于VPN的机房网络架构及安全体系设计

廖珊

(湖南工程职业技术学院 信息化建设与管理中心,湖南 长沙410151)

摘要文中以校园机房网络为例,针对机房网络建设中涉及到的网络技术及网络安全体系等问题,设计开发了一种基于VPN技术的机房网络架构及安全系统,通过对机房网络架构合理性及安全性的考虑,提出了网络拓扑结构,调整了VLAN的划分,引入了VPN技术使得机房网络的稳定性和利用率得到了提升。并建立起一个基于防火墙、入侵检测系统的安全防护体系,通过测试验证达到了设计要求。

关键词VPN;网络架构;安全体系;入侵检测

建立合理的校园机房网络结构体系,健全校机房网络的安全防御体系,对学校以及使用者来说是重要的。随着互联网内容的逐渐增多,机房承载的数据传输率也越来越高,应用于FTP、VOD点播和 PSP技术需要巨大的网络流量,为保证使用者能正常快速的使用这些功能,这就对机房网络架构提出了新的挑战。未来是互联网的时代,对互联网的稳定性和安全性提出了新要求,保证互联网的稳定安全运行,也是必须面对的问题。本文提出了网络拓扑结构,调整了VLAN的划分,引入了VPN技术使得机房网络的稳定性和利用率得到提升。建立起一个基于防火墙、入侵检测系统的安全防护体系,达到了设计需求[1]。

1访问控制技术概述

访问控制(Access Control)是指系统按照用户身份及其所属的某预定义策略组来限制用户使用某项资源的能力。访问控制的主要作用是帮组系统管理员对用户进行管理和控制,其中就包括用户对服务器中的内容、信息、文件等的访问。访问控制的内容包括3个方面,分别为主体、客体以及控制策略。主体其实就是使用者或者需要使用网络资源信息的用户,用户可提出访问的请求,也可申请激活某个网络进程或者设备。客体是访问者需要访问的资源信息的总称[2]。具体来说就是可以被使用者操作的数据、信息和程序等,在信息社会中,客体可以是信息、文件、记录等的集合体,也可是网络上的硬件设施、无线通信中的终端,甚至可包含另一个客体。控制策略其实是客体在被访问时需要主体提供的规则集,即属性集合。控制策略就是管理人员对访问者的一种控制方式,也是对一些常规命令的默认操作。访问控制之所以是系统中比较重要的部分,就是因为其是保护系统隐身,防止恶意干扰,保护用户安全的基础,是网络安全防范和资源保护的主要策略。该策略的依据会根据使用者以及管理者的不同需求,动态地进行更改和保存。在保证管理者使用权限最大化的同时,尽可能为使用者提供安全、稳定的服务,保证网络资源的合理运用。为满足系统设计的需求,控制访问需要对每个请求登陆的用户进行授权,在授权成功后,才能打开某一特定资源供用户使用,并对使用的程度根据使用者的级别加以控制和监督。所以访问控制的内容包括认证、控制策略实现和安全审计[3],如图2所示。

图1 访问控制

2网络总体架构

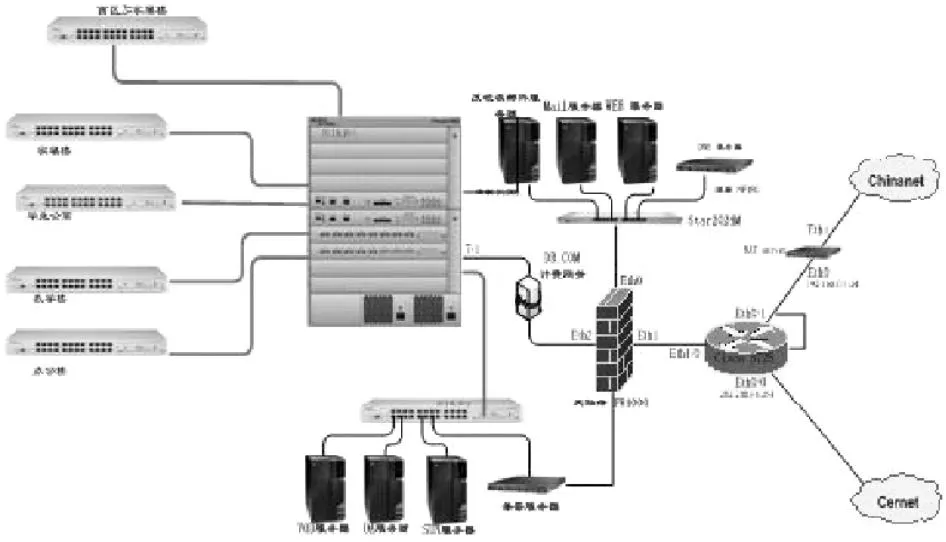

在机房网络机构的设计过程中,制定好总体的框架,是新系统设计的重要一步,因为一个好的框架结构,可更好地使网络协议及安全策略得到更大的发挥。根据传统的机房网络结构和如今用户和使用者的需求,经过分析和比对,得出以下几个构建原则。首先是可靠以及实用性原则,其次是可扩展性原则,以及有效控制与网络管理原则。综合上述分析的构建原则,本文设计的机房网络架构以原树型拓扑结构作为基本结构,在原有结构上进行合理化改造。普通校园网的结构被分为3个等级:第一级是总线网络,具有较大的带宽和很低的延迟;第二级是通过单模光纤上联核心交换机,并且核心交换机升级为 2 台,以便均衡核心交换机的负载;第三级是通过单模光纤下联三级交换机,同时在本地通过超五类双绞线直接连接用户的终端。使用这3个等级划分的结构在使用过程中有很多优势,首先通过分级,系统结构清晰、稳定性强,方便使用者的操作和管理者的控制;其次是分级结构可以最大程度的拓宽网络宽度,提高网络信息的承载量;最后分级结构可在网络传输量压力较大时可起到分流作用,不会因此而影响使用者操作的流畅性[4]。图2为校园机房网络的总体结构图。

图2 网络总体构架

3网络拓扑结构设计

本文在结构设计上采用在原有拓扑结构上进行拓展的星形网络拓扑结构,这种结构得优点是使用和管理更加灵活、易于扩展。在交换技术上采用交换式以太网作为基本网络结构,基本的网络架构是以千兆为主干,百兆交换到桌面,个别区域建有覆盖室外11 Mbit·s-1和室内54 Mbit·s-1无线网络。在机房网络系统中,设计时将每个使用模块,各类型的终端服务器、传输设备、网络维护设备等分别分配到不同的网段,并在安全设置中通过软件设置为用户划分不同的权限。同时系统在对最高级别的用户单独设立且划分了一个网段,在网络架构内,该使用者具有最高的权限,可控制使用者操作的权限以及控制资源的流动,并且该使用者的信息不会被其余人员访问。在机房系统的设计方法中,对象是最基本的模块,耦合是指不同对象之间相互关联的紧密程度,低耦合的优势就是可最大程度的将某一模块独立处理,在个别模块出现问题时将其他模块的影响范围降到最低,当系统达到成熟的条件下,对某一部分的测试或修改,无须涉及系统的其他部分。本机房网络架构为了增强系统的稳定性和传输速度,增加了众多额外的网络接入点,在所有 IP 地址不能满足多个使用者同时操作大流量数据时增加了无线局域网的发射装置,主干线使用的是传输速度最快的千兆光纤。在每个三层交换机上配置STP协议,同时为了减轻 DHCP 服务器在整个校园网中的通信,安排所有有自有服务器的单位各自在三层交换机上开启 DHCP 协议。并在所有三层交换机上运行 OSPF[5]。为防止机房外的网络对机房内网进行恶意攻击,为机房提供一个安全稳定的网络环境,该设计不仅在交换机以及核心区域加装了防火墙,还利用划分 VLAN 及应用ACL。对安全性以及低广播风暴的要求,各部门可单独划分 VLAN,在原有VLAN 的基础上细化划分,同时尽量减少不正常的网络流量的传播[8]。图3为网络拓扑结构图。

图3 网络拓扑图

4VPN 系统的建立和设计

VPN 即虚拟私有网络技术,该技术也是本系统设计中的主要技术之一,其只要目的就是保证了系统的安全性。VPN有着许多安全功能,如信息传输协议,数据加密传输与保存,身份认证和分析等。其工作原理其实并不复杂,使用者或管理者向机房网络系统内置的VPN发出使用请求,VPN系统及时作出响应,并根据申请使用的等级向使用者或管理者发送身份验证信息,使用者通过对问题的回答,将信息传回VPN服务器,服务器经过加密处理发送至服务器终端,终端根据数据库中的数据对传来的信息进行比对和识别,若账户被确定是有效信息,则用户就具备了远程访问的权限,系统将自动跳转到申请者希望使用的界面。该技术最突出的特点是在进行身份验证的过程中,对使用者输入和系统输出的信息都进行了加密处理,外界无法得知一切与身份验证过程中的信息,最大程度上的保护了系统的安全性。

用户进行登录时首先需要根据要求输入用户名,密码等相关信息,数据传送至服务器,服务器通过与数据库进行比对后验证用户身份的合法性,返回相应的信息,用户根据返回的信息进行相应的操作,对于成功登陆的用户,数据库服务器在返回接受信息的同时经用户填写的信息保存到总机中,提供给系统的管理者,管理者可通过管理主机控制使用者的计算机[6]。

5机房网络性能测试分析

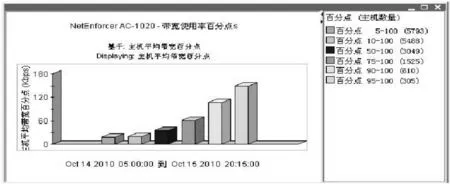

数据流量在普通网络监控过程中被看做是一个常规指标,但从网络安全这个角度来分析,确实有着重要的指导意义。这是衡量网络安全的一个标志性指标。因为对网络使用过程中流量的采集、运算、分析以及预测这一系列指标对于机房的管理者来说都有重要的意义[9]。图4是一款常用流量监控软件统计出的数据,通过对数据的加工和分析,与正常的峰值进行比对后发现,网络终端输出的总流量与系统及网络的最大承受量还有一定的盈余,且始终保持在一个有序且稳定的状态,在测试过程中及时偶尔遇到网络不稳定等突发情况时,系统仍能保持一个稳定的状态,且各项指标符合规定标准,VC 分布合理,整个网络性能良好。在对输出结果分析后,可看到各个端口,服务器以及各个交换机的安全性能都比较高,服务器的整体防范性能也比较好,这证明文中通过添加入侵检测系统、合理的改进拓扑结构,使机房管理者在管理机房时效率更高。

图4 带宽使用率

6结束语

本文在如今普遍使用的机房网络架构及安全体系的基础上,分析了存在的不足与问题,提出了一个有效的优化和改革方案。通过对需求的分析,提出了网络拓扑结构,调整了VLAN的划分,并引入了VPN技术使得机房网络的稳定性和利用率得到提升,建立起一个基于防火墙、入侵检测系统的安全防护体系,通过机房网络性能的测试与分析,该系统可稳定的完成各项测试条件,达到了设计要求。

参考文献

[1]吕冀宁.北京市电子工业干部学校校园网设计实施方案研究[D].天津:天津大学,2009.

[2]刘水.防火墙与入侵检测系统在校园网中结合应用的初探[D].南京:南京理工大学,2003.

[3]郑秋生.网络安全技术及应用[M].北京:电子工业出版社,2009.

[4]杨国富.网络设备安全与防火墙[M].北京:清华大学出版社,2005.

[5]张平.浅析防火墙技术[J].山东轻工业学院学报:自然科学版,2007(3):31-34.

[6]王群.计算机网络安全技术[M].北京:清华大学出版社,2008.

[7]张敏波.网络安全实战详解[M].北京:电子工业出版社,2008.

[8]李艇.网络安全基础教程[M].北京:北京大学出版社,2006.

[9]白云.关于计算机网络访问控制技术的分析[J].信息系统工程,2010(11):36-37.

Design and Development of Computer Room Network Architectureand Security System Based on VPN

LIAO Shan

(Construction and Management Center,Hunan Vocational College of Information Engineering,Changsha 410151,China)

AbstractWith the campus computer network as an example,the network technology and network security involved in the construction of computer room system are discussed.A computer network based on the VPN technology is designed and developed with an innovative network topology,in which the VLAN division is adjusted.The VPN technology is introduced for better computer network stability and efficiency.A security protection system based on firewall,intrusion detection system is also provided.Tests show all the design requirements are met.

KeywordsVPN;the network architecture;security system;intrusion detection

中图分类号TP393

文献标识码A

文章编号1007-7820(2016)04-187-03

doi:10.16180/j.cnki.issn1007-7820.2016.04.050

作者简介:廖珊(1983—),女,硕士,实验师。研究方向:计算机实训室管理。

收稿日期:2015- 10- 10