巧用脚本,清除未知病毒

引言: 提起反病毒,大家都会想到各种杀毒软件。杀软的确是保卫系统安全的利器,不过,在很多人印象中,只要装上了杀软,并及时更新病毒库,就万事大吉了,再也不用担心病毒木马等恶意程序的侵扰了。这种观点存在一定的误区。因为病毒技术实际上是领先于杀软的,往往是出现了新病毒后,杀软才通过提取特征码等手段,将其纳入查杀范围。。如果一种新型的病毒(包括免杀型病毒)来袭的话,杀软未必能够拦截清除。

提起反病毒,大家都会想到各种杀毒软件。杀软的确是保卫系统安全的利器,不过,在很多人印象中,只要装上了杀软,并及时更新病毒库,就万事大吉了,再也不用担心病毒木马等恶意程序的侵扰了。这种观点存在一定的误区,因为病毒技术实际上是领先于杀软的,往往是出现了新病毒后,杀软才通过提取特征码等手段,将其纳入查杀范围。如果一种新型的病毒(包括免杀型病毒)来袭的话,杀软未必能够拦截清除。甚至会出现杀软对该病毒视而不见,任其自由“活动”的尴尬。其实,很多杀软已经对此已经提供了防御之道,通过创建系统分析报告等技术,来发现深度隐藏的病毒木马。例如,卡巴斯基提供的创建系统状态报告,

图1 创建系统报告

NOD32提供的SysInspector等技术,就可以让未知病毒露出马脚。这里,我们以常用的卡巴斯基2014为例,来说明如何通过其内置的AVZ脚本,来清除未知病毒。

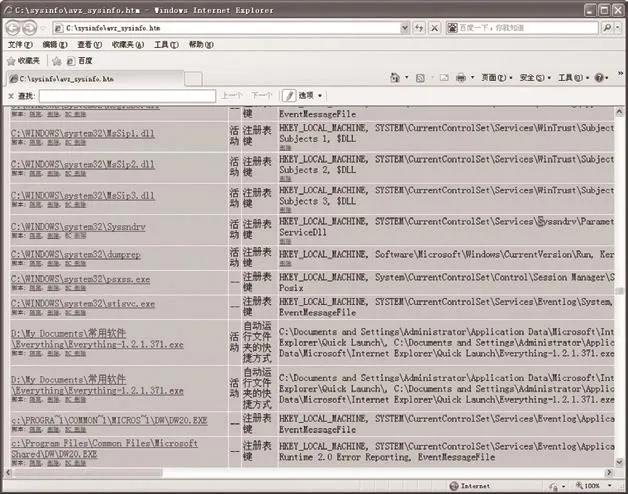

本例就以清除某病毒为例进行说明,单位的一台电脑最近出现运行异常的现象,怀疑是有病毒木马等恶意程序侵入。但是,使用卡巴斯基2014进行扫描,却没有发现病毒的行踪。看来。要么是新型病毒,要么是该病毒针对卡巴斯基进行了免杀处理。在系统托盘中的卡巴斯基2014图标右键菜单上点击“设置”项,在设置窗口底部点击“技术支持”链接,在弹出窗口中点击“支持工具”按钮,之后点击“创建系统状态报告”链接(如图1),卡巴斯基即开始分析系统数据,收集相关数据,对进程,加载的模块,系统服务,驱动,自运行程序等对象进行分析统计。

完成后点击“显示已收集的系统信息”按钮,会自动打开“C:Document sand SettingsAll UsersApplication DataKaspersky LabAVP14.0.0AVZ”文件夹,在其中看到以“sysinfo.zip”文件,其中包含具体的分析数据。注意,该压缩包受到卡巴斯基的保护,是无法直接解压的。可以将其复制到别的位置,进行解压处理。解压后得到“avz_sysinfo.htm”和“avz_sysinfo.xml”两个文件。双击“avz_sysinfo.htm”文件,在浏览器中就可以查看分析报告的内容了。

可以查看关于进程,已经加载的模块,内核空间模块,服务,驱动程序,自动运行程序,Microsoft Internet Explorr扩展模块,资源管理器扩展模块,打印系统扩展,计划任务,SPI/LSP设 置,TCP/UDP端口,Downloaded Program Files,控制面板程序,HOSTS文件,协议和管理者,共享资源,可能感染的对象,主要分析脚本等涉及系统方方面面的统计信息。

图2 查阅进程报告信息

为了便于观察,卡巴斯基会使用不同的色彩来标识相关信息的危险等级。例如,绿色的项目表示合法的系统信息,黄色的项目表示第三方的信息,红色的项目标识可能对系统安全造成威胁的对象。对于红色的项目,我们需要特别注意,尤其是与其对应的表格中没有版权,销售商,描述信息等数据,就说明该红色项目极具危险性。在每一行信息的下方,都有一个脚本操作区,包括隔离,删除,BC删除,终止等链接。例如,在进程列表中就发现两个名为“winreport.exe”和“config32.exe”的进程可疑,两者都没有具体的描述信息。在上述进程的底部分别点击“中止”,“删除”和“BC删除”链接,将上述进程中止并删除与之关联的程序。“BC”为“BootCleaner”,即在重新启动电脑进入系统之前将可疑文件删除之意。对于加载到内存又顽固不化的家伙(例如DLL木马等),只能使用该方式进行删除。

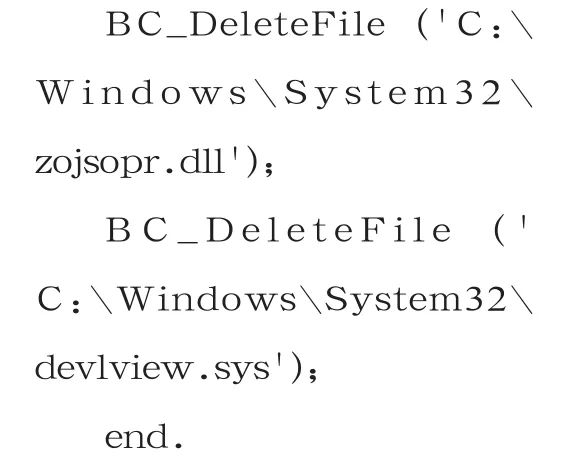

在报告的第二部分“内核模块”栏中发现了一个名为“zojsopr.dll”的模块很可疑,在其描述和版权信息栏为空白,估计是一个免杀的木马文件,点击其下方的“删除”链接,试图删除该文件,但是却无法正常删除。为此,可以点击“BC删除”链接,将其发送到删除列表中。在查看“驱动程序”信息时,发现名为“devlview.sys”的驱动文件形迹可疑,应该是木马用来隐藏服务端程序所用,同样点击“BC删除”连接将其发送到删除列表中。找到并清除了可疑的程序后,在报告底部的“脚本命令”栏中显示我们设计的清除脚本:

接下来继续分析系统报告,发现了用来启动该木马的服务项目,病毒服务的名称为“Syssndrv”。另外Hosts文件也被修改了。但若干,在具体的清理过程中,需要您过仔细检查系统报告的各个部分,将发现的可疑文件全部删除。例如,病毒文件“Ald2790.dll”插入到了进程“explorer.exe”中,就是通过对注册表中的“HKEY_LOCAL_MACHINESOFTWAREMicrosoftWindowsCurrentVersionExplorerShellExecuteHooks”分支下创建非法键值名来实现的。

在系统报告中只需在对应文件或者启动项位置点击删除链接,就可以将其清除。利用最后在上述脚本栏尾部有添加了“ExecuteSysClean;”,“BC_Active;”,“RebootWindows(true);”等语句,分别表示删除所有和病毒关联的启动项,激活BootCleaner并立即重启系统,最终的脚本为:

返回技术支持窗口,点击“运行脚本”链接,在脚本窗口中输入上述代码,之后点击“执行”按钮,系统就会自动重启,在下次进行系统之前,卡巴斯基就会执行该脚本,来清除木马程序了。当病毒清除完毕后,在打开系统路径下的“HOSTS”文件,将其中杂乱的地址信息删除恢复其原貌即可。