简易密码与破译

吉言

摘 要 本文简要地介绍了简易密码系统以及移位密码,仿射密码,以及仿射密码的破解。

关键词 密码学 简易密码 破译

中图分类号:TN918.2 文献标识码:A DOI:10.16400/j.cnki.kjdkx.2016.11.072

Abstract This article briefly introduces the simple password system and the shift password, affine password, as well as the affine password cracking.

Keywords cryptography; simple password; decoding

1密碼学简介

随着信息技术的发展,互联网的普及,以及网上交易的进行,密码在人们生活中占据着越来越高的地位。从生活到军事,都有着密码的运用。

密码有着悠久的历史,其最早可以追溯至古罗马时代。而自从1949年,美国科学家Shannon的《保密通信的信息理论》一文的发表,密码学研究进入了新的时代,并正式被作为一门科学的理论进行研究。

保密是密码学最重要的部分之一。即在通讯双方应用不安全渠道进行通信的时候,密码学被用来保证通信安全,不让第三方,也就是攻击者,了解通讯内容。其中,通讯双方交流内容被称为明文。为了保证明文不被攻击者所知晓,通讯一方需要在传递信息前将明文通过密钥进行加密,得到的结果称之为密文,同时将密钥通过安全通道发给另一方。另一方在收到密文以及密钥后可以进行解密,从而获得密文。攻击者可以截获密文,但因为缺少密钥,无法知道明文内容。

2 密码体制

密码体制需要包括以下几元素:

(1)M:明文消息空间,表示所有有可能的明文组成的有限集。

(2)C:密文消息空间,表示所有有可能的密文组成的有限集。

(3)K:密钥空间,表示所有有可能的密钥组成的有限集。

(4)E:加密算法合集。

(5)D:解密算法合集。

密码体制所需要满足的条件是:对于任意Key=K,存在加密规则dkey∈D,使得任意明文x∈M,ekey(X)∈C且dkey(ekey(X))=x。需要注意的是,密钥ekey需要具有可逆性,即可用ekey进行加密,也可用相应的dkey进行解密。

3 移位密码简介

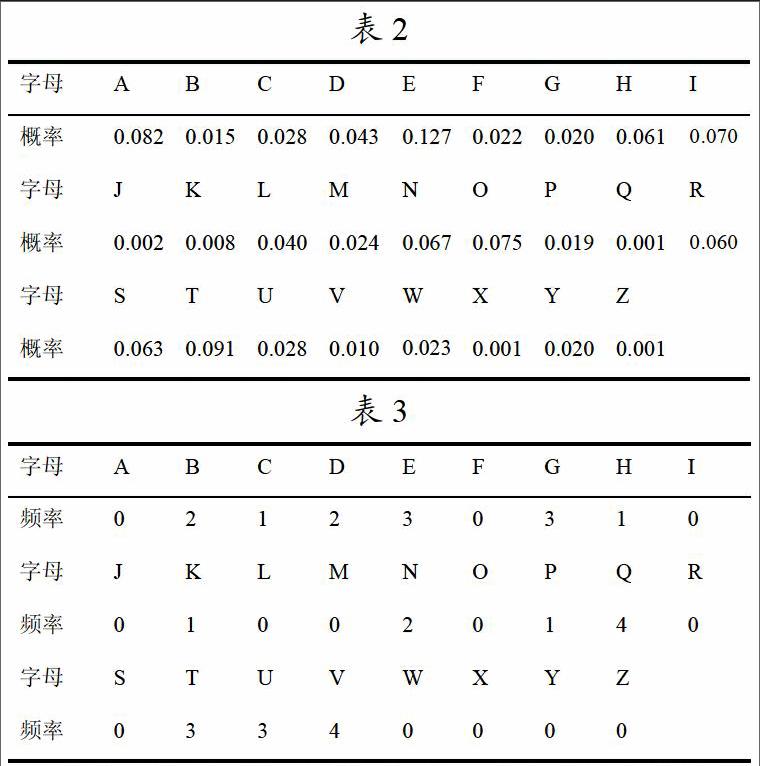

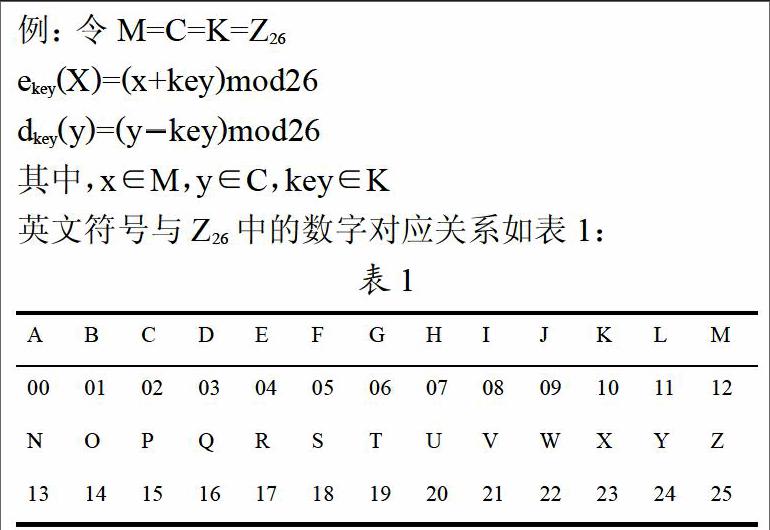

移位密码通常用来加密英文符号。采用每一个字母有序移动Key位的方法进行加密。因此,K=Z26,密钥空间与字母表一一对应。

此处结果出现了负数,而不是原本的明文。当解密出现负数的时候,从表格中最后一位数字向前推位,便可以得到应有的原文。这里从表格中最后一位25先前推12位,得到的便是排在14位的O。

5 破解仿射密码

破解密码的技术随着密码的发展也在进步。一般密码分析都在Kerckhoffs假设下(Kerckhoffs假设:攻击者知道对方所使用的密码系统,包括明文的统计特性,加密体制,密钥空间以及其统计特性,但不知道密钥)。

常见的密码分析攻击有四种:惟密文攻击,已知明文攻击,选择明文攻击,选择密文攻击。攻击强度依次增大。

首先需要明确的是,大部分简易密码都是为了英语进行加密的,所以很多密码分析都统计了英文语言的特性,以下表格显示了Beker和Piper统计的英文中各个字符出现的概率(表2)。

6 结语

密码学的研究是军事的产物,而在信息技术发达的今天,密码已经变成了一把钥匙,有了这把钥匙便可以知道一个人的全部信息。本文只提及了一些粗浅的皮毛,更多的例如Rabin算法,ElGamal算法感兴趣的也可以进一步学习。此外,大家也不妨学习一些基本的加密手段,例如本文中所介绍的,以保障密码的安全。

参考文献

[1] 范九伦著.密码学基础.西安电子科技大学出版社,2008.8.

[2] 北京交通大学交通运输学院:谢清霞,于灏,于海妹,余珊,于曼迪.重合指数法的研究,http://www.docin.com/p-147014653.html?ref=360.

[3] Stinson D R著.密码学——理论和实践.通信保密,1996(4).