网络信息安全中DES数据加密技术研究

赵 彩,丁 凰

(西安交通大学 城市学院计算机科学与信息管理系,西安 710018)

网络信息安全中DES数据加密技术研究

赵 彩,丁 凰

(西安交通大学 城市学院计算机科学与信息管理系,西安 710018)

网络信息安全关系到数据存储安全和数据通信安全,为了提高网络信息安全管理能力,需要进行数据优化加密设计,提出一种基于前向纠错编码的DES数据公钥加密技术,采用Gram-Schmidt正交化向量量化方法构建DES数据的Turbo码模型,通过三次重传机制产生密文序列,对密文序列进行前向纠错编码设计,结合差分演化方法进行频数检验,实现网络信息安全中DES数据加密密钥构造,选择二进制编码的公钥加密方案有效抵抗密文攻击;仿真结果表明,采用该加密技术进行DES数据加密的抗攻击能力较强,密钥置乱性较好,具有很高的安全性和可行性。

网络信息安全;数据加密;编码;密文

0 引言

网络信息技术的发展使得大量的信息数据通过网络实现云存储和传输通信,通过网络实现信息传输相比传统的光纤传输和有线数据传输更具有方便、快捷和低成本的优点,但由于网络传输的开放性和网络自组织性,网络信息安全形势不容可观,攻击者通过植入病毒和通过窃密的方法截取传输数据,严重影响了用户的信息安全[1]。因此,需要一种有效的数据加密技术,通过DES数据加密,通过设计网络安全协议,通过算术编码构造数字证书,增强数据传输的保密性能,研究DES数据加密技术在网络信息安全构造中具有重要的现实意义[2]。

由于DES数据组合结构简单,通常采用的是整数线性组合方案构建成一个单向函数,传统的加密密钥是一组线性无关向量的整数线性组合,导致对DES数据加密的难度较大,抗攻击性能不强,传统方法中,对DES数据加密技术主要有最短向量加密方案、单比特加密方案、身份验证加密方案和混沌保密通信加密方案等[3-4],上述方法通过对DES数据进行线性编码设计,采用广义隐写算法进行DES数据码元频数检测和链路层密钥设计,通过双线性映射机制构建加密数据的Hash函数,实现加密解密算法设计,具有一定的抗攻击能力,取得了一定的研究成果,其中,文献[5]中提出一种基于DCT变换与DNA运算相结合的加密技术,采用线性循环多径信道编码方法进行数字加密设计,采用比特序列调制方法进行随机性码元频数检测,降低了数据被破译的概率,但是该算法计算开销较大,影响了数字通信传输的实时性;文献[6]设计了一种分簇安全路由协议保密通信方法,采用NTRUd公钥加密进行无无线传感器网络信息通信中的分簇路由设计;文献[7]采用一种TinySBSec的轻量级 WSN 链路层加密算法,对DES数据通信中的隐写数据通同态数据融合和链路层重构方法进行对称加密和椭圆加密,提高了抗攻击能力,但上述方法存在的问题是抗干扰能力不强,密钥占据了比较大的资源空间。针对上述问题,本文提出一种基于前向纠错编码的DES数据公钥加密技术,采用Gram-Schmidt正交化向量量化方法构建DES数据的Turbo码模型,通过三次重传机制产生密文序列,对密文序列进行前向纠错编码设计,结合差分演化方法进行频数检验,实现网络信息安全中DES数据加密密钥构造,选择二进制编码的公钥加密方案有效抵抗密文攻击,实现加密算法改进设计,最后进行仿真实验分析,展示了本文方法在提高加密性能和抗攻击能力方面的优越性。

1 DES数据的Turbo码模型与密钥方案

1.1 Turbo码模型

图1 Turbo编码三次重传机制

构建有向图G=(V,E)进行链路重传设计,当存在一个标量kd,e,定义ΓO(v)={e∈E|tail(e)=v}即节点v的输出编码特征矢量,|ΓI(v)|为网络信息安全管理中心中协作传输节点v的入度。对Turbo码编码的向量量化函数C(x)=(cn-1xn-1+cn-2xn-2+...+c1x+c0)进行非线性时间序列重组,得到输出密钥mk={g1,a,β},计算DES数据加密链路层的有向统计量rkij,令t0=H1(g,g1,g2,g3,h),采用Gram-Schmidt正交化向量量化方法得到统计量z的计算公式为:

(1)

对序列随机性游程检验的公式:

(2)

通过Turbo码模型设计,在三次重传机制产生密文序列,构建驱动-响应模型,对密文序列进行前向纠错编码设计。

1.2 密钥方案构造

基于Turbo码模型结构进行DES数据加密密钥方案设计[10],在密钥设计之前,给出如下定义:

2)v表示一个n维的向量;

4)Hi(u)={x∈Rn:[x,u]=i} 是游程总数,其中i∈Z+,u∈Sn-1;

5)A是实数域Rn的一个子空间,且满足二维均匀分布:

A⊥={x∈Rn:[x,v]=0,∀v∈A}

(3)

6)假设{v1,v2,…,vm}是数据点的链距离分布的基向量,这组基向量的稀疏特征定义如下:

span(v1,v2,…,vm)={[v1,v2,…,vm]x:x∈Rn}

(4)

根据上述定义,基于密度相似邻居检验方法得到相似k距离邻居序列,对于任意一组向量v1,v2,…,vm,对象p的第k距离满足dist(p,o’)≤dist(p,o),正交化向量v1*,v2*,…,vm*定义如下:

v1*=v1

(5)

根据上述定义,密钥生成方案构造如下:

DES数据加密的明文序列:m=m1m2m3…;

各游程中的密钥序列:z=z1z2z3…;

一个周期内0与1的数目各占N/2,生产的密文序列:c=c1c2c3…;

对二进制序列的加密序列进行向量量化分解,得到加密变换:ci=E(zi,mi)(i=1,2,3,…);

密钥构造的解密变换:mi=D(zi,ci)(i=1,2,3,…);

计算C1=MYs,输入用户私钥SKL,更新存储密文ck,计算私钥SKL,初始化序列ck,对应cki值不为1的属性集合β,即通过解密运算可译得DES数据明文为:

mi=D(zi,E(zi,mi))=m1m2m3…(i=1,2,3,…)

(6)

通过上述密钥构造,完成DES数据的一次密码通信。

2 加密算法优化设计

2.1 前向纠错编码设计

当1≤i≤τ时,Cai-Cusick公钥加密的比特率ximodpj=2ri,j,其中ri,j←z∩(-2φ′-1,2φ′-1);

2.2 DES数据公钥加密方案

1)先在物理层输入DES数据标签索引位置,为xi,b=χi,b-δi,b(1≤i≤β),设用户(或敌手)的密钥参数δi,b=[χi,b]π+ξi,b·π-CRTpm,n(2ri,b,m,n)1≤m,n≤μ,ri,b,m,n←Z∩(-2φ′-1,2φ′-1),ξi,b←Z∩[0,2λ+log2(μ2)+μ2·η/π)。

结合差分演化方法进行频数检验,采用二进制编码得到加密密钥构造目标函数为:

x=(x1,x2,…,xm)∈X

(7)

差分演化的变异操作抽象为:

y=f(x)=(f1(x),f2(x),…,fn(x))∈Y

(8)

其中:x是标准的频数检验向量;X是游程检验函数;y是游程总数;Y是目标空间。对于所有的1≤i,j≤μ,使用二进制编码的公钥加密方案,得到DES数据的加密可靠性判断方式如下:

(9)

加密的可靠性问题演化为一个多目标优化问题中,选取序列密码有cmodpi,j=C?(c1,...,ct)modpi,j=C?(c1modpi,j,....,ctmodpi,j)modpi,j,DES数据加密的抗攻击度计算得到|C?(c1modpi,j,....,ctmodpi,j)|≤2η-4≤pi,j/8,输出密文的置乱度C?(c1modpi,j,....,c1modpi,j)modpi,j=C?(c1modpi,j,....,c1modpi,j),根据算法改进,得到加密算法的输入输出过程描述为:

Decrypt(sk,c):输出信源编码m=(m0,...,ml-1)其中mj←[c]pjmod2。

Add(pk,c1,c2):公钥回传链路层,输出c1+c2modx0。

3 仿真实验分析

为了测试本文算法在实现DES数据加密中的性能,进行仿真实验,实验采用Matlab仿真软件编程设计,实验的硬件环境为:CPU Inter Pentium 4,内存2.0 GHz的PC机,数据的采样频率为1.954 Hz,生成Turbo码间隔为100 Hz,其它参数配置检表1。

表1 实验参数设置

根据上述数据加密仿真环境和参数设定,进行数据,首先给出原始的DES数据序列描述如下:

DES数据序列1:

10110100011001110011000110001110110000111111010000

100111101101111111111110001110011001110001110000111001

000110011110001010011100101111010101001011011111001100

0001010110101010110011

DES数据序列2:

10111001110101011011000110100011000100001010111000

100010001000010011100010001110001001001000000110010000

010001011101101001011001001011010111000101010011010010

1010010000011001101

输出序列密码1:

11010110101001101110101010101100011011000100010101

010101010010100110100101010101000010000101010101010101

000010001001000010100100101001010101010010110010101010

101010101010100011

输出序列密码2:

01010101010011010101001001010101010101001001001001

010001010010101010101010010101001001010010100101010101

010101001010101010100110100111001011010101010100010100

10010100010100001

分析上述输入数据和输出密码序列对比得知,采用本文方法进行数据加密,输出密码具有较好的置乱性,能有效提高明文攻击,表2给出了上述两组密码序列的统计分析结果。

表2 密码序列结果统计分析

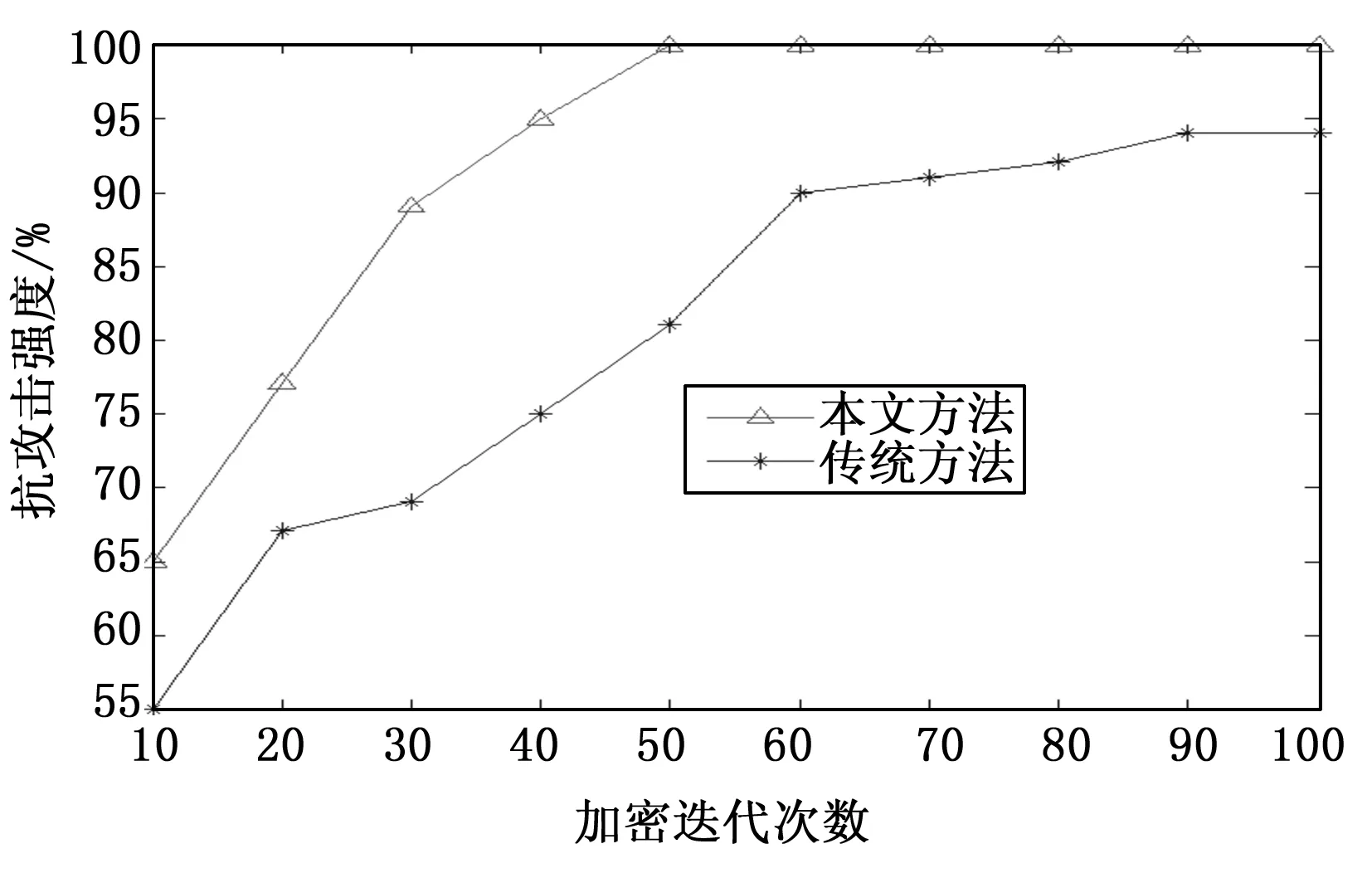

统计结果分析可以看出,采用本文方法进行数据加密设计,能更好地满足频数检验的要求,提高加密性能。图2给出了采用不同方法进行数据加密的抗攻击性效能对比,分析图2结果得知,采用本文方法进行DES数据加密,抗攻击能力较强,性能优于传统模型。

图2 加密抗攻击性能对比

4 结束语

本文提出一种基于前向纠错编码的DES数据公钥加密技术,采用Gram-Schmidt正交化向量量化方法构建DES数据的Turbo码模型,通过三次重传机制产生密文序列,对密文序列进行前向纠错编码设计,结合差分演化方法进行频数检验,实现网络信息安全中DES数据加密密钥构造,选择二进制编码的公钥加密方案有效抵抗密文攻击。通过加密算法设计和实验分析表明,采用该加密技术进行DES数据加密的抗攻击能力较强,密钥置乱性较好,具有很高的安全性和实用价值。

[1] 林如磊,王 箭,杜 贺.整数上的全同态加密方案的改进[J].计算机应用研究,2013,30(5):1515-1519.

[2] 刘乐柱,张季谦,许贵霞,等. 一种基于混沌系统部分序列参数辨识的混沌保密通信方法[J]. 物理学报,2014, 13(1): 010501.

[3] Lin Y P, Vaidyanathan P P. Theory and design of two-dimensional filter bank: A review[J]. Multidimensional System & Signal Processing, 1996, 7(3): 263-330.

[4] Suzukit, Kudo H. Two-dimensional non-separable block-lifting structure and its application to M-channel perfect reconstruction filter banks for lossy-to-lossless image coding[J]. IEEE Transactions on Image Processing, 2015, 24(12): 4943-4951.

[5] 徐光宪, 徐山强, 郭晓娟, 等. DCT变换与DNA运算相结合的图像压缩加密算法[J]. 激光技术, 2015, 39(6): 806-810.

[6] 龙昭华,龚 俊,王 波,等. 无线传感器网络中分簇安全路由协议保密通信方法的能效研究[J]. 电子与信息学报, 2015, 37(8): 2000-2006.

[7] 白恩健,朱俊杰. TinySBSec—新型轻量级 WSN 链路层加密算法[J]. 哈尔滨工程大学学报,2014, 35(2): 1-6.

[8] 汤殿华,祝世雄,曹云飞. 一个较快速的整数上的全同态加密方案[J].计算机工程与应用,2012,18(28):117-122

[9] 秦 怡,吕晓东,巩 琼,等.利用附加密钥旋转在光学联合相关结构中实现多二值图像加密[J].光学学报,2013,33(3): 7-9.

[10] Shen L, Sun G, Huang Q, et al. Multi-level discriminative dictionary learning with application to large scale image classification[J]. IEEE Transactions on Image Processing, 2015, 24(10): 3109-3123.

[11] Thiagarajan J J, Ramamurthy K N, Spanlas A. Learning stable multilevel dictionaries for space representations[J]. IEEE Transactions on Neural Networks & Learning Systems, 2015, 26(9): 1913-1926.

Research on DES Data Encryption Technology in Network Information Security

Zhao Cai,Ding Huang

(Department of Computer Science and Information Management, Xi′an JiaoTong University City College, Xi′an 710018,China)

Network information security related to the data storage security and data communication security, in order to improve the network information security management capabilities, the need for data encryption optimization design, this paper puts forward a DES public key data encryption technology based on forward error correction encoding before the construction of DES data using Gram-Schmidt orthogonal vector quantization method of Turbo code model to produce ciphertext sequence by the three retransmission mechanism, the ciphertext sequence of FEC encoding design, combined with the differential evolution method of frequency test, the realization of DES data encryption key structure in network information security, public key encryption scheme to choose binary encoding resist ciphertext attack. The simulation results show that the encryption technology used in DES data encryption has strong anti attack ability, good scrambling key, high security and feasibility.

network information security; data encryption; coding; ciphertext

2017-03-03;

2017-03-26。

赵 彩(1982-),女,甘肃陇西人,硕士研究生,讲师,主要从事数据挖掘方向的研究。

1671-4598(2017)08-0241-03

10.16526/j.cnki.11-4762/tp.2017.08.062

TP309.2

A