基于ISO/IEC 27701的隐私信息管理体系(PIMS) 实施探讨

摘要:分析ISO/IEC 27701:2019及其相关标准,探讨PIMS与信息安全管理体系(ISMS)如何从管理体系层次进行整合以及在安全控制层次进行结合。

关键词:隐私信息管理体系 信息安全管理体系 ISO/IEC 27701

1 引言

ISO/IEC 27701:2019《安全技术 ISO/IEC 27001与ISO/IEC 27002在隐私信息管理的扩展 要求与指南》(Security techniques — Extension to ISO/IEC 27001 and ISO/IEC 27002 for privacy information management — Requirements and guidelines)由ISO/IEC JTC 1/SC 27的WG 51)开发,于2019年8月6日正式发布。美国OneTrust公司在2019年8月19日获得了全球第一张ISO/IEC 27701:2019认证。

ISO/IEC 27701开发的初衷在引言0.1中被描述为:几乎每个组织都处理个人可识别信息(personally identifiable information,PII)。此外,PII处理的数量和类型正在增加,组织需要与其他组织合作处理PII的情况也在增加。在PII处理情境中的隐私保护是一种社会需求,也是全世界专门立法和/或监管的主题。

2 相关标准的组合应用

ISO/IEC 27701:2019并不是一个可以独立应用的标准,在规范性引用文件中就已经指明,其部署的基础至少要包括ISO/IEC 27001、ISO/IEC 27002以及ISO/IEC 29100。与其他ISO/IEC 27000标准族之间的关系虽然没有如此紧密,但是也多有引用。

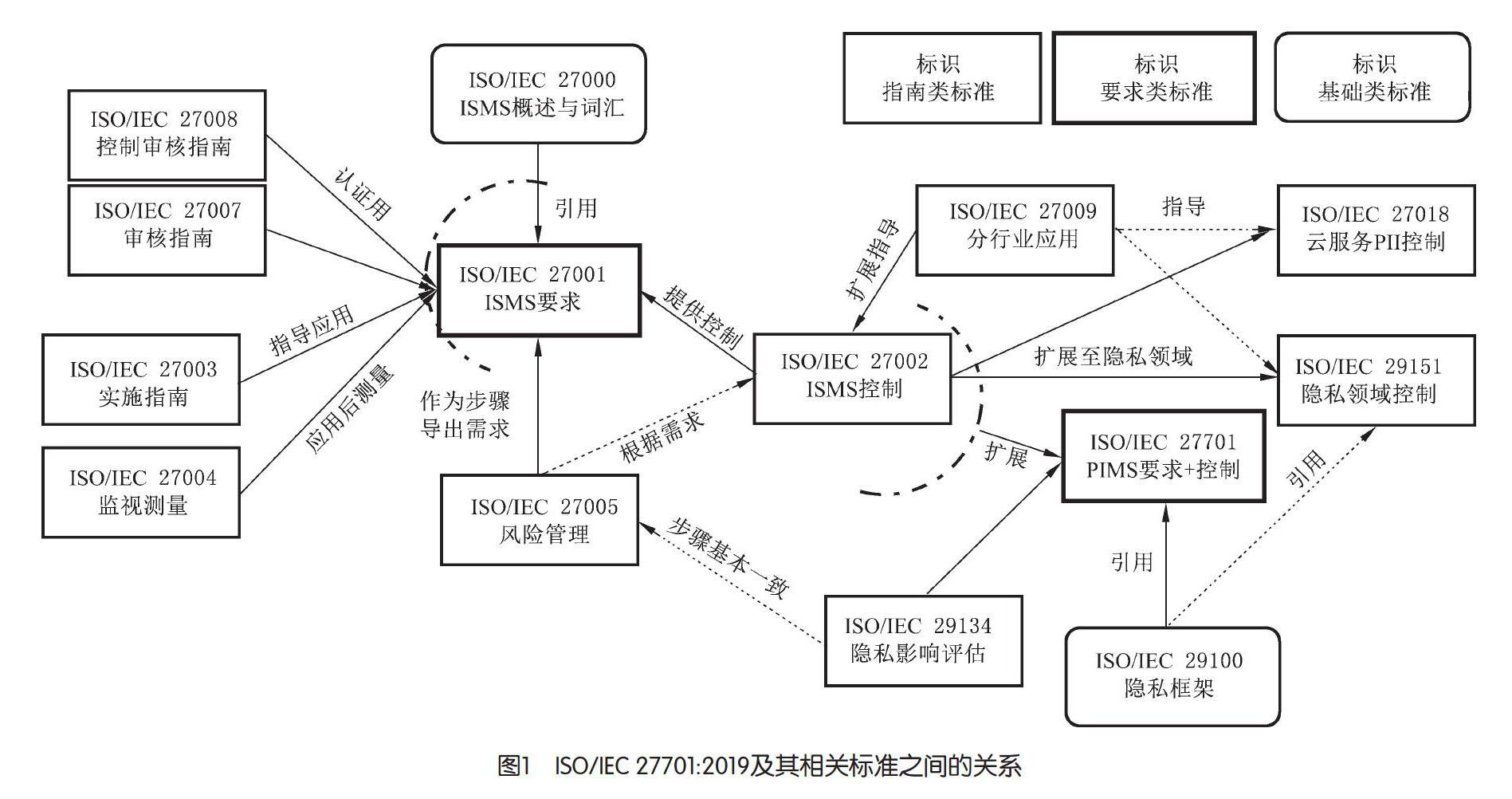

在ISO/IEC 29151:2017 《信息技术 安全技术 个人可识别信息保护实用规则》(Information technology—Security techniques—Code of practice for personally identifiable information protection)的“引言”部分对其中几个标准给出了梳理,限于标准发布的时间先后顺序,所列标准不够全面,图1标识了ISO/IEC 27701:2019及其相关标准之间的关系。

可以认为,ISO/IEC 27701:2019是ISO/IEC 27001:2013和ISO/IEC 27002:2013的扩展版本,但是并没有明确的标识依据ISO/IEC 27009,在这点上与ISO/

IEC 27151:2017还是不同的。因此,如上文所述,ISO/IEC 27701:2019既包括了要求,也包括了指南(实际是控制)。在基于ISO/IEC 27701:2019的PIMS部署过程中,并不能单独应用,而是建立在已有的ISMS(基于ISO/IEC 27001)基础上整合应用。

就控制集而言,ISO/IEC 27701:2019和ISO/IEC 27151:

2017主要存在以下区别:

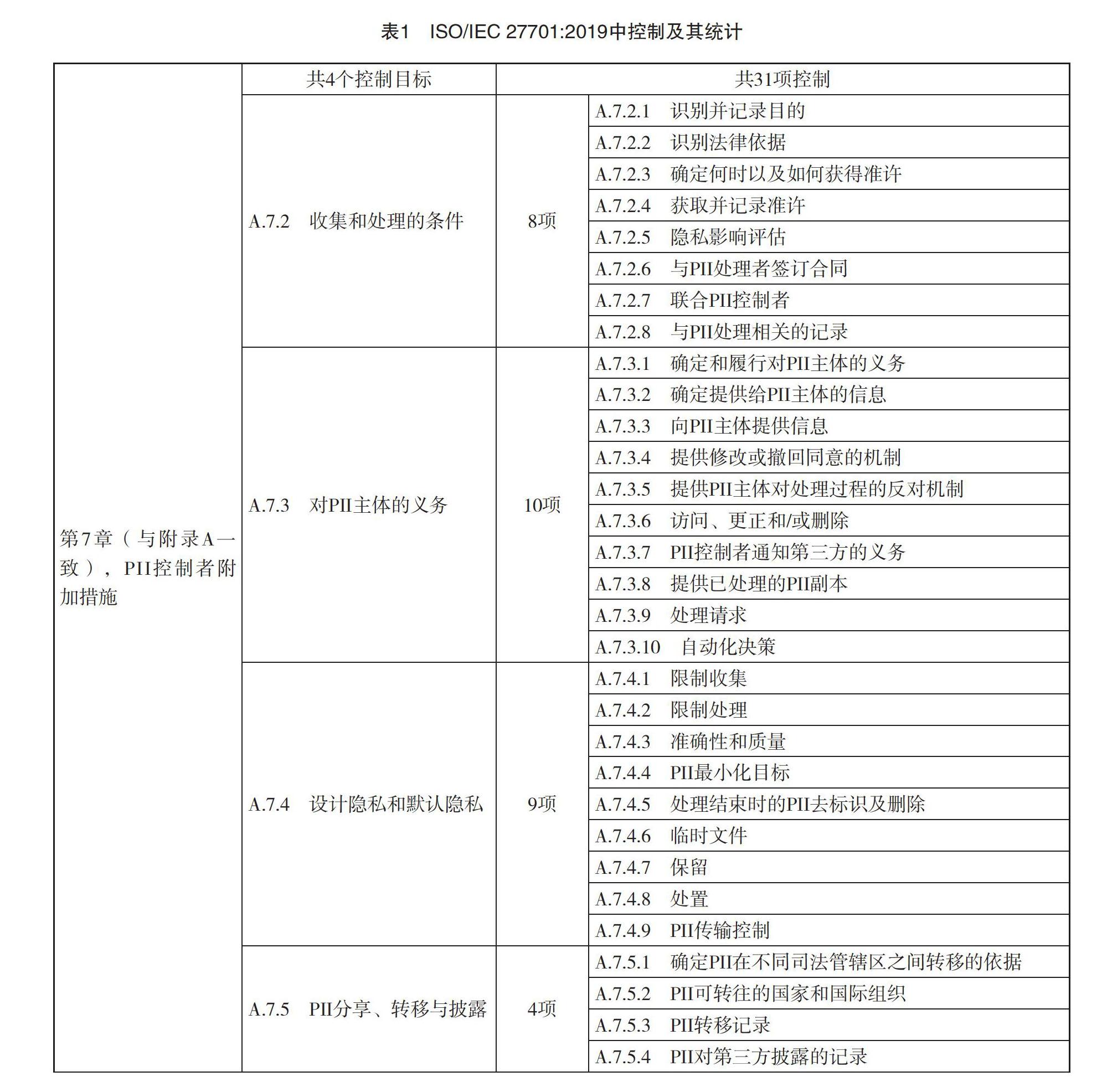

(1)ISO/IEC 27701:2019针对隐私保护的控制,按照PII控制者和PII处理者的不同的角色分开,分别对应第7章和第8章,同时对应至附录A和附录B。ISO/IEC 27151:2017并没有试图分开这两种角色,而是直接在附录A中给出了针对PII保护的附加控制。

(2)ISO/IEC 27151:2017中的控制按照ISO/

IEC 29100:2011的11项原则分类,ISO/IEC 27701:2019虽然也以此为基础,但是重新进行了分类,一共有4项,分别为:收集和处理的条件、对PII主体的义务、设计隐私和默认隐私、PII分享、转移与披露。这样分类的好处是更有利于部署。

ISO/IEC 27701:2019在建立过程中用到的风险管理,主要是基于ISO/IEC 29134:2017《信息技术 安全技术 隐私影响评估指南》( Information technology—Security techniques—Guidelines for privacy impact assessment)。

ISO/IEC 29134:2017描述了一个隐私影响评估(privacy impact assessment,PIA)的过程,其中主要步骤和ISO/IEC 27005等标准一样,与ISO 31000均保持了一致性。但所谓的PIA实际包括了风险评估及风险处置的过程,可以认为是隐私风险管理。

3 管理体系层面的整合

PIMS在ISO/IEC 27701:2019的3.2中定义为“解决可能受PII处理影响的隐私保护问题的信息安全管理体系”。也即是说,PIMS是ISMS的一种,主要致力于解决隐私保护问题。虽然在之前,“管理体系”已经成了一类标准,例如,质量管理体系

(ISO 9001)、IT服务管理体系(ISO/IEC 20000-1)和环境管理体系(ISO 14001)等,但是相互之间都是强调體系整合,并没有相互之间包含的关系。

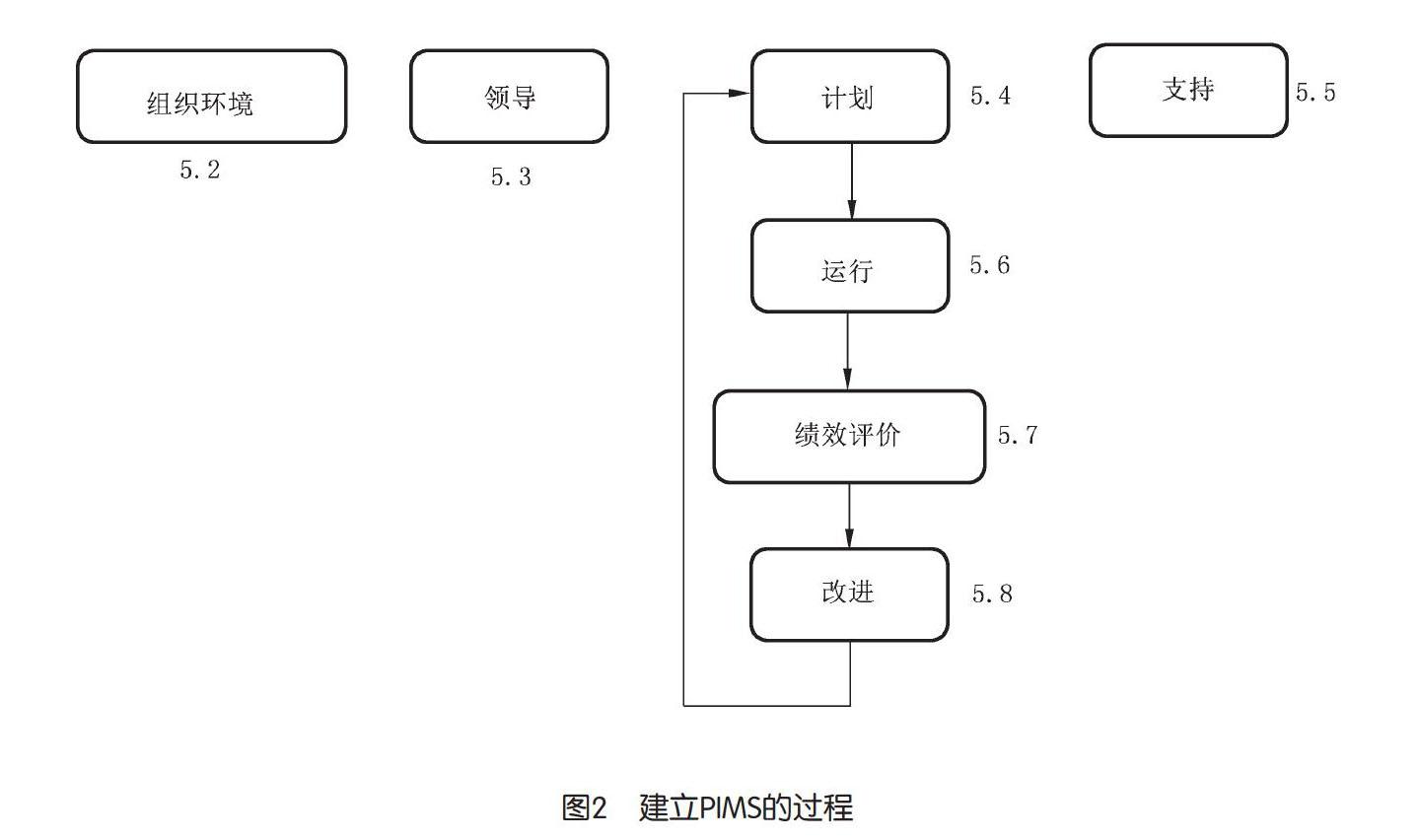

ISO/IEC 27701:2019第5章规定了与ISO/IEC 27001相关的PIMS具体要求,其中主要描述了建立管理体系的过程,由于管理体系标准一般都要遵循《ISO/IEC导则》第1部分附录SL中所定义的结构,因此所有的该类标准在架构上都是一致的,只是细节略有区别。大致如图2 所示。

在实践中,ISO/IEC 27001:2013中使用“信息安全”词汇的地方,则相应的修改为“信息安全和隐私”。

在图2中的步骤中,PIMS与ISMS相比较,区别最大的是“组织环境”和“计划”,而“领导”和“支持”基本是一致的,“运行”就是运行、绩效评价和改进,由于“绩效评价”和“改进”也不太涉及具体的控制,因此在描述上几乎一致,但是在实际操作中可能还是存在区别。

部署PIMS过程中,组织环境需要考虑PII的利益相关者,且更注重法律和/或法规的要求。在ISMS情境中,组织是事件的受害者,同时也是信息安全的行动者。但是在PIMS中,组织是行动者,无论是作为“控制者”还是“处理者”,但是一旦发生隐私事件,受害者却是“隐私主体”。其作为责任者,往往是因为行政当局的监管。

区别最大的是“计划”阶段,期间主要是进行风险评估,然后在风险处置过程中选择附录A和附录B中的“控制”。在本章节中,并没有指出可以参考ISO/IEC 29134,而是在7.2.5中将PIA作为一个具体的控制提供,并给出了该标准的索引。

4 安全控制层面的结合

在ISO/IEC 27701:2019中,第6章给出了与ISO/IEC 27002相关的PIMS具体指南,第7章和第8章,分别对PII控制者和PII处理者规定了附加的ISO/IEC 27002指南。

本文中不再讨论具体某项控制的结合,一般而言,信息安全控制与业务流程的结合[1]途径有三种:校准(align)、整合(integrate)以及嵌入(embed)。隐私控制与信息安全控制的结合也不外乎上述途径。

校准是指隐私控制也以流程的形式呈现,且无法通过其他途径精简,需要与其最相关的信息安全流程进行校准,以确保该流程尽量少影响或不会影响已有流程的运转。整合也是指隐私控制以流程的形式呈现,这个流程与已有的信息安全流程各有重点,但是存在程序上或逻辑上的共同之处,可以考虑将两者或者更多整合成一个流程,从而减少了流程的总体数量,同时降低了执行者的负担。实际上,更多的信息安全控制和隐私控制都是以控制点的形式呈现,并不能作为单独的流程。嵌入主要针对隐私控制点,是将这些控制点嵌入到现有的信息安全流程上。

无论是流程的校准、整合还是嵌入,最主要的目的之一是要降低对已有流程的干扰,以更节约的方式促进隐私保护制度的落地。

5 小结

基于ISO/IEC 27701的隐私信息管理体系是关注个人可识别信息(PII)保护的信息安全管理体系,其本身并不倾向于单獨部署,而是建议在已有的管理体系基础上重新整合。因此,本文从管理体系层次探讨了整合问题,在安全控制层次探讨了流程结合问题。

参考文献

[1] 赵秀堃, 谢宗晓. 信息安全与组织业务流程结合探讨[J]. 中

国标准导报, 2016(7):36-38.