时滞SVIR计算机病毒传播模型稳定性和Hopf分

岔曹春 段爱华 门秀萍 张子振

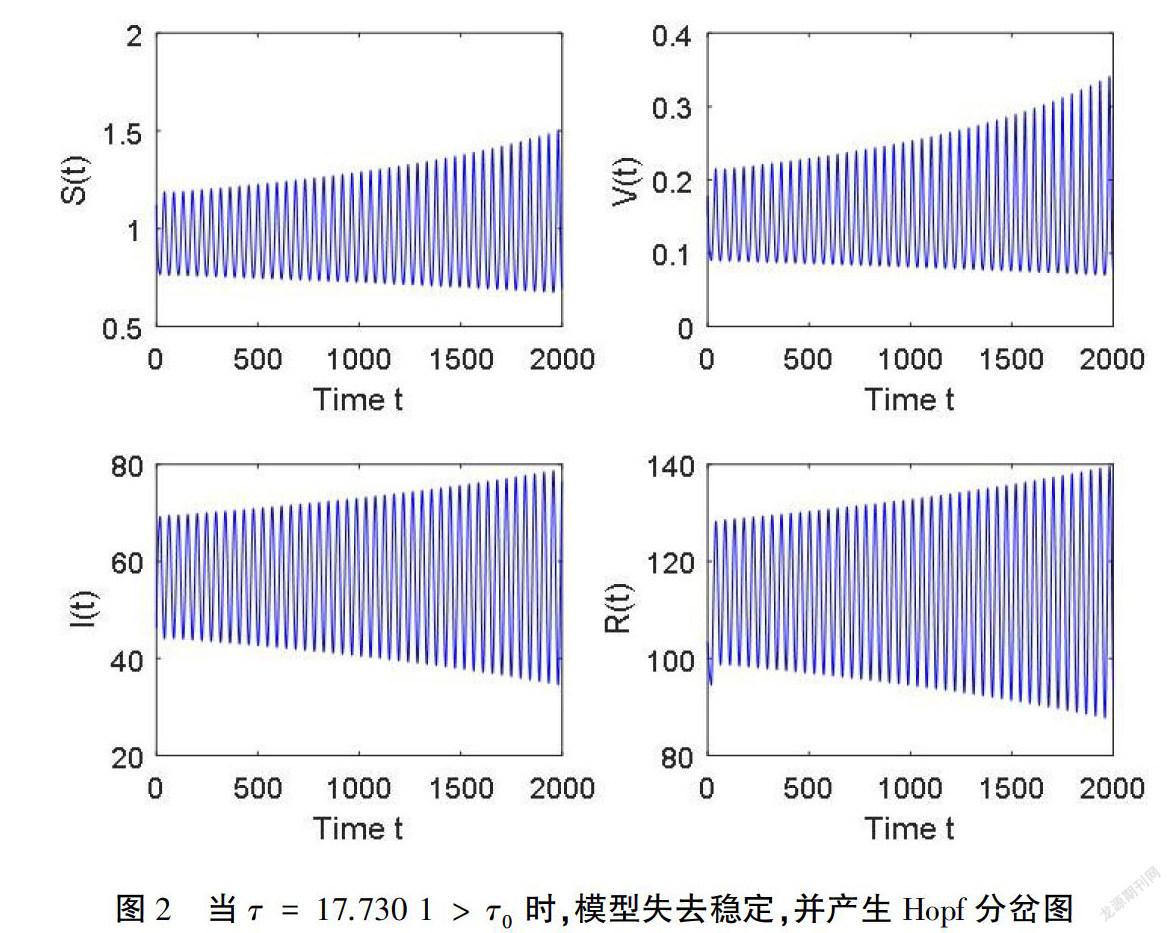

摘要:目的:本文以反病毒软件清理病毒需要的时间周期为分岔参数,研究了一类时滞SVIR计算机病毒传播模型的稳定性与Hopf分岔。方法:首先通过讨论特征根分布,得到模型局部渐近稳定性和产生Hopf分岔的充分条件,进而利用中心流形定理和规范型理论确定了Hopf分岔的方向和分岔周期解的稳定性。结论:理论研究和matlab仿真表明,当时滞τ∈[0,τ0)时,模型处于局部渐近稳定状态,当时滞τ>τ0时,模型失去稳定性,产生Hopf分岔。

关键词:计算机病毒;SVIR模型;Hopf分岔;中心流形定理;规范型理论

中图分类号:O175 文献标志码:A 文章编号:1008-4657(2019)05-0014-07

0 引言

根据第44次《中国互联网络发展状况统计报告》,截止2019年6月,我国网民规模达8.54亿,较2018年底增长2 598万,互联网普及率达61.2%,较2018年提升1.6个百分点[1]。互联网在给社会生产生活方式带来巨大变革、推动社会发展的同时,也使得网络安全成为国家和个人重点关注的问题。而计算机病毒是网络安全的最大威胁[2-3]。根据国家计算机病毒应急处理中心发布的 《计算机病毒疫情分析报告》,2019年6月,共发现新增病毒2 929万个,比5月上升48.9%,感染计算机21 704万台次,比5月上升4.7%[4]。计算机病毒的可复制性和破坏性使得其一旦爆发,便会给社会和个人带来难以估计的损失[5]。为了降低计算机病毒的危害,人们采取了各种各样的措施,最典型的就是安装杀毒软件。然而,没有什么软件可以清除所有病毒,而且,往往是病毒先出现,反病毒软件等措施后查杀病毒。

因此,为了更好地抑制网络病毒的传播,很多学者根据计算机病毒与生物病毒传播的相似性,利用研究生物病毒的数学模型来分析计算机病毒的传播规律[6-11]。尹礼寿等[9]考虑到免疫策略对病毒潜伏期计算机的影响,研究了一类离散时间的易感染-潜伏-已感染-恢复(Susceptible-Exposed -Infected-Recovered ,SEIR)计算机病毒模型。王刚等[10]根据网络中计算机节点动态增减的情况,研究了易感染-已感染-恢复(Susceptible-Infected-Recovered ,SIR)模型中各节点间转换率对病毒传播的影响。R.K.Upadhyay等[11]研究了一类非线性感染率的易感染-免疫-潜伏-已感染(Susceptible- Vaccinated -Exposed –Infected ,SVEI)计算机病毒传播模型的稳定性情况,得到了模型稳定性受基本再生数影响的结论。

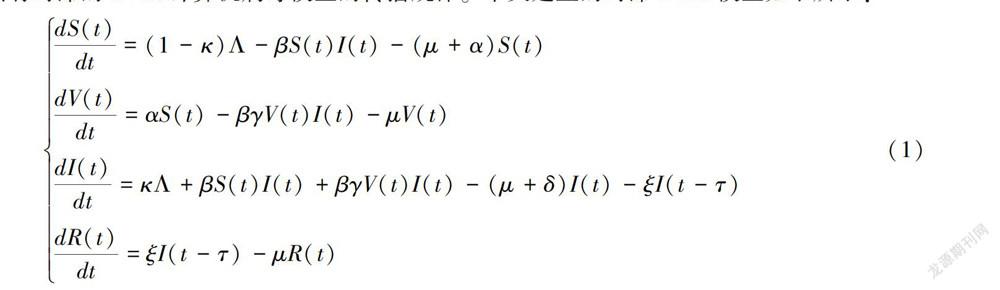

Yerra Shankar Rao 等[12]研究了一类具有免疫策略的易感染-免疫-已感染-恢复(Susceptible-Vaccinated-Infected-Recovered ,SVIR)计算机病毒模型,该模型假定新接入网络中的计算机中有一定比例已经感染病毒,同时网络内部的免疫措施能够对计算机病毒起到一定清除作用。本文在Yerra Shankar Rao 等[12]的研究基础之上,考虑杀毒软件等免疫措施在清理病毒的过程中存在时间延迟的实际情况,研究了一类具有时滞的SVIR计算机病毒模型的传播规律。本文建立的时滞SVIR模型如下所示:

4 结论

由于计算机病毒的可复制性、潜伏性和高破坏性等性质,对网络安全存在严重威胁,而现有反病毒措施因清理计算机病毒需要一定时间周期而存在时间延迟的情况使得查杀病毒的效率难以进一步提升。因此,本文基于Yerra Shankar Rao 等[12]的研究工作,考虑到杀毒软件等反病毒措施清理病毒需要一定的时间周期,进一步研究了具有时滞的SVIR计算机病毒传播模型的稳定性和Hopf分岔的存在性及性质,以期望了解计算机病毒传播规律,为反病毒措施的改进提供理论指导,从而帮助实现更快地查杀病毒,降低计算机病毒可能造成的损失。本文通过讨论特征根的分布,分析了该时滞SVIR模型在不同情况下的病毒传播情况,并根据中心流形定理和规范型理论确定了病毒传播失去稳定时产生的Hopf分岔的方向和分岔周期解的稳定性。通过研究和仿真可以知道,当τ∈[0,τ0)时,模型处于局部渐近稳定状态,此时便于控制网络病毒的传播,降低网络病毒危害。当τ>τ0时,模型失去稳定性,产生了Hopf分岔,此时计算机病毒的传播过程难以控制。因此,应当采取适当措施尽量延缓Hopf分岔的产生,使计算机病毒传播在可控范围之内。

参考文献:

[1] 中国互联网中心.第43次中国互联网络发展状况统计[R/OL].(2019-08-30)[2019-11-05].http://www.cac.gov.cn/2019-08/30 /c_1124938750.htm.

[2] 饶毓,李志辉.2019年6月网络安全监测数据发布[J].信息网络安全,2019(8):93-94.

[3] 国家计算机病毒应急处理中心.第十八次全国计算机和移动终端病毒疫情调查分析报告[R/OL].(2019-09-18)[2019-11-05].http://www.cverc.org.cn/zxdt/report20190918-4.htm.

[4] 付东楠,穆成菊.2019年6月计算机病毒疫情分析[J].信息网络安全,2019(8):91.

[5] 张旭龙.计算机病毒传播与控制研究[D].重庆:重庆大学,2017.

[6] Mishra B K,Pandey S K.Effect of Anti-virus Software on Infectious Nodes in Computer Network:A Mathematical Model[J].Physics Letters A,2012,376(35):2 389-2 393.

[7] Zhu Q,Yang X,Yang L-X,et al.A Mixing Propagation Model of Computer Viruses and Countermeasures[J].Nonlinear Dyn.2013,73(3):1 433–1 441.

[8] Gan Chenquan,Modeling and Analysis of the Effect of Network Eigenvalue on Viral Spread[J].Nonlinear Dyn,2016,84(3):1 727–1 733.

[9] 尹禮寿,张晋珠.含有免疫策略的一类计算机病毒模型稳定性分析[J].数学的实践与认识,2017,47(8):176-180.

[10] 王刚,胡鑫,陆世伟.节点增减机制下的病毒传播模型及稳定性[J].电子科技大学学报,2019,48(1):74-79.

[11] Upadhyay R K,Kumari S,Global Stability of Worm Propagation Model with Nonlinear Incidence Rate in Computer Network [J].International Journal of Network Security,2018(20)515-526.

[12] Yerra S R,Aswin K R,Tarini C P,et al.A Dynamic E-Epidemic Model for the Attack Against the Spread of Virus in Computer Network[J].Journal of Analysis and Computation.2019(6):1-12.

[13] Hassard B D,Kazarinoff N D,Wan Y H.Theory and Applica-tions of Hopf Bifurcation [M].Cambridge:Cambridge University Press,1981.

[责任编辑:郑笔耕]