探析网络安全管理防火墙存在的问题及改善策略

◆张晓东 朱洪刚

(1.鼎信信息科技有限责任公司 广东 510623;2.北京宏达隆和科技有限公司 北京 100007)

随着信息化的高速发展,网络安全的威胁和攻击更加频繁,对网络访问控制提出更严格的安全管理要求,网络安全已经成为保障信息系统安全可靠运行的重要前提。防火墙作为一种部署于网络边界的软硬件设备,可以根据策略对进出的流量进行管控,从而达到保证网络安全的目的。防火墙通过安全策略来进行安全防护,安全策略的正确配置对防火墙的安全防护功能起着至关重要的作用。

与此同时,随着业务的不断发展、网络规模的不断增长,网络安全设备不断新增,存在多个品牌网络安全设备,不同品牌多个型号、同一个型号存在不同版本的复杂情况,加之网络策略管理模糊又加大了漏洞风险,增加了网络安全遭受恶意威胁和攻击的可能性。目前,应重大保障和安全生产的要求,需要运维人员定期进行防火墙策略表梳理与优化工作,但由于防火墙策略普遍只增不减,单台防火墙存在几百、几千甚至上万条策略,运维人员定期逐条筛查工作量较大,且极易判断错误,特别是在策略数量成百上千、防火墙数量繁多和防火墙品牌众多复杂的情况下,人的判断已经难以胜任审计要求。

1 防火墙策略采集解析

要实现策略自动梳理,首先需将网络安全设备纳入系统进行集中管理,在系统中导入设备信息包含设备名称、IP地址、厂商、设备厂商、型号、策略采集指令等,关于安全设备配置文件的采集方式,可采用SSH模式或TELNET模式采集设备配置文件。启动单个或批量采集线程自动登录设备并执行配置文件采集指令,采集成功以后,将不同的文件分别存放在系统指定路径,并对系统配置进行加密操作,防止信息泄露。

策略解析模块从指定路径获取配置文件,分析配置文件的设备类型、厂商、设备平台信息,不同设备厂商建立不同的策略匹配模型,根据模型匹配配置文件中的接口信息,地址组对象信息,服务组对象信息、时间对象信息、NAT策略信息、安全策略信息等,从而达到不同品牌、型号的设备的安全策略集中可视化展示的目的。展示内容包含策略名、作用域、协议、源地址、目的地址、源服务、目的服务、动作、状态、有效日期、策略原型等。

2 防火墙策略审查分析

为减轻人工梳理策略的压力,降低人工审查产生的错漏风险,网络安全管理平台以规则库五元组方法为基准实现防火墙安全策略的自动分析审查。从策略开放范围、策略冗余和策略冲突等防火墙策略进行逐条分析,生成宽松策略、重复策略、冲突策略、过期策略、敏感策略等审查结果。

宽松策略:审查设备策略中作用IP或者端口过大的策略。宽松策略规则由用户在页面自定义,平台根据用户选择的设备进行宽松策略检查,统计每条策略的IP和端口数量,结合用户预设的阈值,进行宽松策略审计入库。

敏感策略:根据系统平台自定义的高危端口,以及用户定义的敏感端口进行策略分析,策略中有匹配高危敏感端口则为敏感策略。海量分析所有策略数据,包括端口组引用、多层引用等情况都需进行运算,为适应每个设备端口定义的多变性以及大量的数据,该子程序设定数据存储阈值,自动分表存储,提高审查效率。

重复策略:审查同一台安全设备中策略的源地址、目的地址、源服务、目的服务、协议五组信息以及动作是否完全一致,符合则标识为重复策略。为了提高策略审查速度,程序按照策略作用域进行分组,按不同分组进行多线程审查,相同分组中,快速比较标识五元组信息及动作是否完全一致。

重复冲突策略:审查同一台安全设备中策略的源地址、目的地址、源服务、目的服务、协议五元组信息是否一致且动作相反,符合则标识为重复冲突策略。同样,程序按照策略作用域分组处理,提高审查效率。

交叉策略:审查同步一台安全设备中策略的源地址、目的地址、源服务、目的服务、协议五元组信息是否有交叉,且动作相同,符合则标识为交叉策略。

交叉冲突策略:审查同一台安全设备中策略的源地址、目的地址、源服务、目的服务、协议五元组信息是否有交叉,且动作相反,符合则标识为交叉冲突策略。

包含策略:审查同一台安全设备中策略的源地址、目的地址、源服务、目的服务、协议五元组信息是否有包含关系,且动作相同,符合则标识为包含策略。

包含冲突策略:审查同一台安全设备中策略的源地址、目的地址、源服务、目的服务、协议五元组信息是否有包含关系,且动作相反,符合则标识为包含冲突策略。

根据以上策略审查规则,自动生成宽松、敏感、重复、重复冲突、交叉、交叉冲突、包含、包含冲突策略报表,运维人员依据审查结果可进行策略优化。

3 防火墙策略优化收敛

防火墙策略优化的目标是为了提高防火墙的工作性能,增强防火墙对企业应用系统的保护能力,进而减少安全事件发生的可能性。策略优化主要从以下两方面进行。

3.1 冗余策略优化

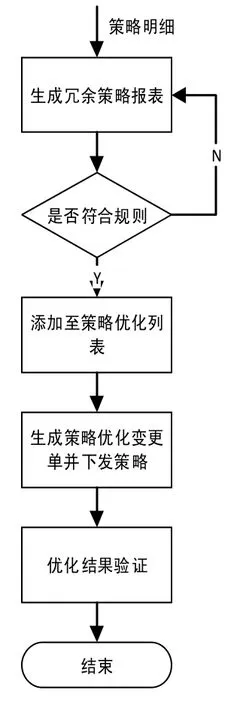

冗余策略优化包括策略审查结果中重复、包含、交叉以及冲突关系策略的自动优化。首先建立策略优化模型,系统依据优化模型将策略审查结果中符合条件的策略自动添加至策略优化管理列表中,再将策略优化列表中待优化策略生成策略优化变更单,根据变更单内容自动生成策略下发指令,自动登录防火墙设备下发指令,下发成功后再验证冗余策略是否优化成功(见图1)。

以包含策略优化为例,从以下几点规则建立包含策略优化模型:(1)审查结果是A策略包含B策略,且B策略的优先级低于A策略,将B策略添加到策略优化管理列表中;(2)审查结果是A策略包含B策略与C策略,B策略与C策略的优先级高于A策略,且B策略与C策略的五元组相加与A策略完全相等,将A策略添加到策略优化管理列表中;(3)审查结果为A策略包含B策略,B策略优先级高于A策略,且A策略与B策略之间没有与A策略动作相反的策略时,将A策略调序到B策略前面后,删除B策略。

某防火墙设备存在策略177与策略188,策略188包含策略177,且策略188优先级高于策略177,系统自动添加策略177至优化列表,系统根据优化对象与处置办法生成删除策略脚本,并自动登录防火墙设备下发指令。

生成的脚本如下:

security-policy

undo rulename策略177

quit

最后通过下发display security-policy rule name策略177指令验证策略是否删除成功。

3.2 宽松策略收敛

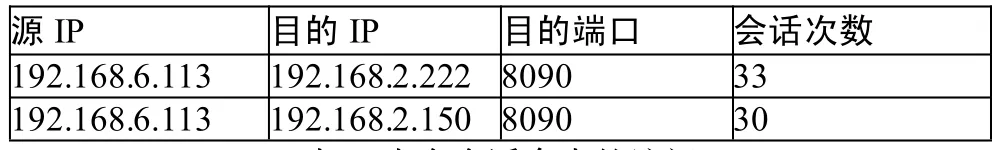

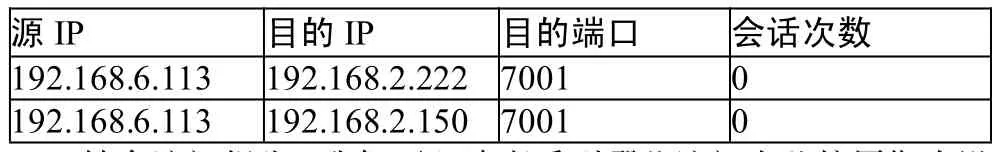

系统自动采集防火墙设备策略并按照源地址、源端口、目的地址、目的端口、协议五元组等信息进行格式化解析入库并展示,并通过对防火墙流量会话的持续跟踪监控和统计分析,实现防火墙上每条安全策略在监控周期内的会话命中统计,对策略中已经被命中的会话元素生成访问报告。

例如,某防火墙存在一条策略如下:

192.168.6.113 访问 192.168.2.222 8090端口。

192.168.6.113 访问 192.168.2.150 7001端口。

图1 冗余策略优化

表1 统计到已有会话命中的访问

表2 未有会话命中的访问

结合访问报告,我们可以清晰看到哪些访问在监控周期内没有发生访问会话。结合源端与目的端系统情况对存在未有会话命中的策略访问进行收敛。

4 结语

计算机技术的不断发展为人们的网络生活带来了许多的便利,与此同时也出现了许多的新问题,对于传统的网络安全管理平台提出了许多的新要求,主要包括网络策略数据收集、分析、安全告警等方面。本文以网络安全管理平台为研究对象,该平台实现对策略的自动采集、管理、分析和优化,确保采用的策略符合相关法律法规和网络安全的需要,提高系统内部网络访问控制的安全系数,有效规避安全风险,提高维护效率,降低维护成本。