云计算下的信息安全体系研究

李 鹏,李 华,石永红

(山西云时代技术有限公司,山西 太原 030000)

0 引言

近两年,信息泄露安全事件在全球范围内频频发生,网络安全问题日益严峻。尤其是在移动支付、大数据、云计算等新兴技术快速发展的当下,个人信息、数据资源得到更好地存储、分析、利用、共享的同时,也面临着越来越大的安全风险。2018年8月,互联网络信息中心(CNNIC)发布第42次《中国互联网络发展状况统计报告》,报告第五章的《互联网安全管理》数据显示,2018年上半年我国网民在上网过程中遇到安全问题的比例较2017年末略有提升,54%的网民表示在过去半年中曾遇到过网络安全问题。在新技术发展的前提下,一套先进的信息安全体系架构可以有效保障用户信息安全,为此,本文对云计算下的信息安全体系进行了研究。

1 云计算安全体系

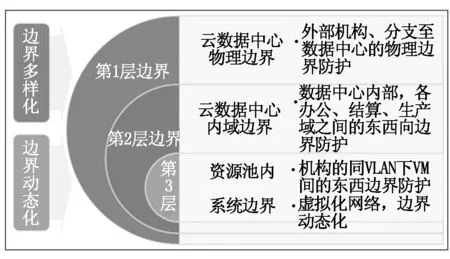

云计算安全体系规划应在统一的国家安全政策法律法规的指导下,通过物理边界、内域边界和资源池内系统边界等多区域进行管控,实现云计算的信息安全需求,形成集防护、检测、响应、恢复于一体的安全保障体系,如图1所示。

图1 云计算信息安全体系架构

1.1 云数据中心物理边界

从外部边界威胁云计算业务系统安全均来自于互联网,为保证接入互联网后云上各业务系统的安全,在物理边界处应增加多维度不同攻击类型的防护设备,建议从下列防护方向进行安全加固:物理边界访问控制由边界防火墙设置严格的访问策略,细化合法有效的安全访问规则,针对非法IP地址进行有效封堵;WAF防火墙及IPS入侵防御系统可对网络传输进行实时监控,当发现可疑传输时应进行主动封堵或采取相应措施,可有效防护SQL注入、跨站脚本检测等常见攻击,也可监视、分析用户及系统活动,对异常行为进行统计分析并跟踪管理;链路负载及应用负载设备保证网络出口及应用层负载功能,提升业务系统的可靠性。

1.2 云数据中心内域边界

云数据中心内域安全主要指同一云计算平台内,不同用户之间的信息安全隔离,比如同一云平台内部某企业与某医院之间,此情景下可选择建设安全资源池的模式,用于控制用户间的安全访问。通过静态路由策略,将用户流量引入安全资源池,在安全资源池内各用户边界建设虚拟防火墙、虚拟化WAF、虚拟IPS入侵防御系统等虚拟防火设备,使流入安全资源池的数据经过处理后再返回网络设备。这样既实现了云计算中心内域各用户的集中管理和部署,又实现了虚拟流量的入侵检测,能够直观地展示内域安全的流量情况,使得网络安全人员可以从不同的层次查看IP的流量情况,用户之间的实际流量连接关系拓扑等,从而有效地避免云计算平台内虚拟资产黑箱化的风险。

1.3 资源池内系统边界

资源池内系统边界主要指系统内部各虚拟机之间的防护隔离,同样可通过安全资源池的内部隔离体系进行优化完善,在各虚拟机中安装代理程序,通过访问策略的严格限制,可有效确保各虚拟主机之间的安全防护。通过这种将多个安全产品虚拟在一台虚拟主机上的方式,大量节约了硬件成本的同时,缩短了系统上线时间。

1.4 配套安全防护

除了上述的安全防护措施和手段,还需增加配套的安全防护措施,比如在运维方面的VPN网关和堡垒机,可有效保护运维接入并对运维行为进行监控审计;杀毒软件和防毒墙的部署可防止恶意后门程序的入侵;数据库审计、网络审计、日志审计可加强追踪溯源;配备一套完善的监控平台和运维平台可有效发现内部设备运行状态并提升运维效率;综合的安全态势感知平台能够对潜在的安全风险进行及时的发现并主动防御。

2 结语

综上所述,一套完整的信息安全体系涉及多方面的安全防护,当然,技术的“横向到边,纵向到底”还不足以使安全体系固若金汤,还需配合严谨的管理制度,在措施落地和人员管理方面加强推进,才能保证安全体系行之有效。