云架构桌面虚拟化的安全问题研究

◆王欢 胡磊 李志宇

(1.空军预警学院信息技术室 湖北 430019;2.空军预警学院办公室 湖北 430019)

1 引言

虚拟化技术主要包括服务器虚拟化、桌面虚拟化、存储虚拟化、网络虚拟化和桌面虚拟化等,其中桌面虚拟化技术发展迅速、应用非常广泛。本质上云桌面是一种基于分布式云计算存储技术的应用,采用高度加密的算法,通过客户端设备或者其他网络连接设备实现跨越平台连接使用。桌面虚拟化技术将PC 机的桌面操作系统虚拟化,与实际运行环境分离开,使用户可以在任何时间、任何地点通过非指定设备(如笔记本、台式机、瘦客户机以及便携移动设备等)对桌面系统进行操作或访问[1]。

2 桌面虚拟化的特点

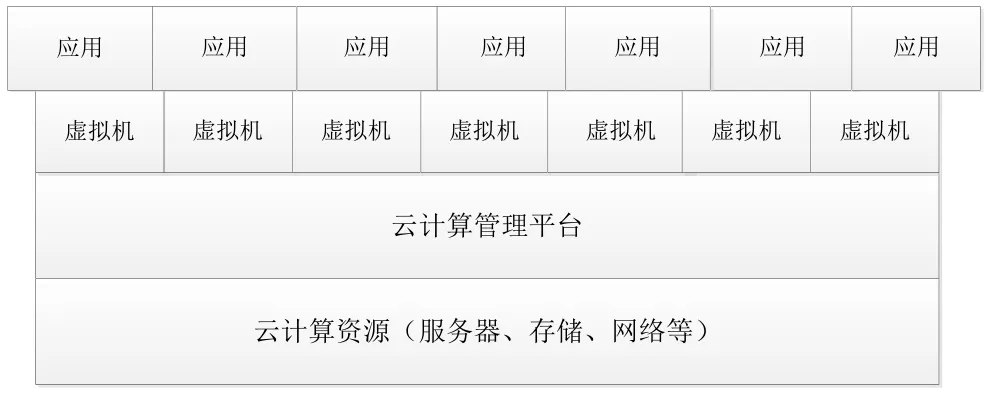

在云计算中,虚拟化技术采用虚拟化层将服务器的硬件资源重新整合分配,虚拟化层负责与用户进行交互,并调用底层所有的硬件设备及计算资源[2]。云计算中虚拟化模型如图1 所示。

图1 云架构虚拟化模型

目前主流的虚拟化架构包括裸金属架构(“Bare Metal”Architecture)和寄居架构(Hosted Architecture),如图2、3 所示。

图2 裸金属结构

裸金属架构采取硬件上直接安装运行虚拟化软件,将硬件资源统一管理调配再在其上安装操作系统和应用的方式,主要依赖虚拟化程序内核和服务器控制单元进行管理;寄居架构先在硬件上安装常规操作系统(Windows、Linux 等),再安装和运行虚拟化程序,它主要依赖于主机操作系统对设备的支持和物理资源的管理。

图3 寄居结构

桌面虚拟化技术(Desktop Virtualization 或 Virtual Desktop Infrastructure)是一种基于服务器的计算模型,概念由虚拟化厂商VMware 提出,现已成为计算机标准术语。桌面虚拟化采用云计算中的裸金属结构,在物理服务器上安装虚拟化软件,由虚拟化软件将服务器硬件资源整合模拟出虚拟机操作系统运行所需要的硬件资源(CPU、内存、硬盘和网卡等),虚拟机的操作系统则调用这些虚拟化软件虚拟出硬件资源,从而达到多个虚拟机共享物理服务器的硬件资源,达到提高服务器硬件资源利用率的作用。虚拟桌面上的文件存储和应用程序的执行包括操作系统、应用程序和用户数据,实际上都集中在服务器端的数据中心,用户使用终端设备通过网络远程协议(比如微软的RDP 协议、Citrix 的ICA 协议、Vmware 的PCoIP 协议等)与服务器数据中心进行交互操作[3],达到用户终端不存储信息,所有桌面虚拟机在数据中心进行统一管理的目的,同时用户也能获得完整PC 的使用体验。桌面虚拟化由服务器端完成运算,是一种将虚拟机操作系统的桌面呈现在用户面前的技术[4],可以结合服务器虚拟化和应用虚拟化进行。用户通过瘦客户机、改造旧PC 机等终端设备在局域网或者互联网中远程访问获得与传统PC 一致的用户体验。

桌面虚拟化技术与传统的PC 比较有以下几大优势:

(1)使用灵活和访问便捷。用户可以利用网络远程访问桌面系统,就获得与传统PC 完全一致的体验,用户还可以通过任何一种满足接入要求的设备在任意时间和地点访问云桌面。

(2)终端访问设备更简化和广泛。终端设备可以是瘦客户机、也可以将传统PC 利旧改造后利用起来,甚至是上网本、智能手机,Pad 以及键盘,鼠标或者其他外设(比如有wifi 的手柄),都可以访问云桌面或者虚拟应用。

(3)管理统一高效、数据集中安全。在桌面虚拟化模式下,所有桌面和其中的应用程序可以由管理员在后台统一安装配置调试和管理,对于终端数量多、配置相同的学校计算中心机房、图书馆电子阅览室等场所非常适用,只需管理员更换桌面镜像模板,就能够更改所有终端桌面的应用和配置。另外,云桌面环境下电子信息是集中存储在数据中心的,用户只是通过显示器查看运行的信息以及鼠标键盘进行信息交互和指令的传达,涉密信息不需要传输到终端,增强了数据安全性,还可以通过桌面策略配置管理终端,不允许将数据下载到终端,不允许使用外设保证数据安全,保证涉密信息不会泄露[5]。

(4)灵活的资源分配机制。云桌面系统中,可对各类硬件资源进行灵活分配和调整。可以根据用户的需要,随时快速增加或减少CPU、内存、硬盘存储空间以及专业显卡等资源,从而满足用户的个性化需求。

(5)硬件利用率提高和降低能耗。采用云桌面系统可以有效减低终端的采购价格以及维护的成本,首先瘦客户机负载低,使用寿命是传统PC 的两倍,价格也比普通PC 便宜一半,另外老旧的PC 也可以改造为普通终端,极大降低了终端成本。能耗方面,传统PC 功率一般在200W 以上,是瘦客户机的八倍左右,能耗节约量相当可观,而且终端规模越大,节约成本越高。

3 桌面虚拟化存在的安全威胁及应对措施

云计算机技术能够不断向前发展首要考虑的就是数据安全与隐私保护[6],2011 年美国国家标准与技术研究院(NIST)公布的标准报告将云安全划分为云虚拟化安全、云数据安全以及云应用安全[7],如图4 所示:

图4 云基础架构和安全分类

云虚拟化安全主要研究对象为虚拟化底层架构,包含物理服务器上运行的虚拟机、后台数据中心以及云基础设施的非法入侵;云数据安全主要包括云存储数据的机密性(Confidentiality)、完整性(Integrity)和可用性(Availability);云应用安全主要包括云外包计算安全以及云平台提供的应用服务的安全,包括业务系统和各种办公软件等服务的安全[8]。

3.1 云虚拟化安全

云计算技术中的核心就是虚拟化技术,传统的安全措施很难来解决虚拟化的安全问题,需要根据云计算的虚拟化环境来运用新的安全策略。当前云计算技术下的虚拟化安全隐患主要有几点[9]:

(1)虚拟机安全隔离。在服务器虚拟化环境中,在同一平台上会同时运行着属于不同用户的虚拟机。传统的安全防护措施,例如防火墙等只关注南北向的安全问题,对同一的服务器上运行的虚拟机之间基本不设防,如果一台虚拟机被病毒或者黑客所破坏,那东西向的其他虚拟机将会承受巨大的安全风险。为保护用户的隐私和云平台的虚拟化环境安全,虚拟机都存在着安全隔离的需求。管理员要能够严格划分虚拟区间,以避免安全失陷和数据泄露,目前可以采用虚拟机监视器和虚拟化安全软件如VmwareNSX 等一些软件来实现虚拟机的安全隔离。

(2)虚拟机迁移。虚拟机动态迁移是指一台虚拟机根据设定的规则自动从一台宿主物理服务器迁移至另一台物理服务器,而迁移过程中虚拟机继续执行原有指令而不会中断的一种技术。在云计算基础架构中,虚拟机动态迁移已成为云桌面虚拟化技术的必备功能。在云计算环境中虚拟机能够跨越多个物理服务器,根据用户需求实现功能扩充等工作。虽然虚拟机能在多个物理设备之间迁移带来业务高可用等许多技术优势,但是在迁移的过程中会使得安全管理工作变得更加复杂,更加容易受到安全威胁。

目前云环境下的虚拟机动态迁移安全问题,主要分为虚拟机监控器安全、迁移数据安全和迁移模块安全三类。源虚拟机监视器和目的虚拟机监视器之间必须进行认证以保证虚拟机迁移目标一致;系统管理员可以使用访问控制策略来管理虚拟机动态迁移,保障虚拟机内存信息、迁移的通道和数据流的安全;采用加密、物理或虚拟网络划分以及隔离虚拟机动态迁移保证传输路径安全。

(3)虚拟机逃逸。在正常情况下,虚拟机可以分享宿主物理服务器的资源并提供隔离的运行环境,虚拟机里运行的程序是无法影响到宿主机和其他虚拟机的。由于技术的不完备以及虚拟化软件的安全漏洞,虚拟机里运行的程序可能会利用安全漏洞绕过虚拟化底层从而控制宿主机,这种技术就叫作虚拟机逃逸技术。虚拟化环境的安全威胁已由理论变为现实,从虚拟机中逃逸,获取宿主机操作系统的管理权限进而控制宿主机上的其他虚拟机。由于宿主机的特权地位就会导致整个安全模型完全崩溃。

应对方法:

①保证虚拟机管理器安全。在硬件配置方面满足高配置与稳定性需求。在软件方面,由于采用裸金属结构,虚拟化软件层位于裸机之上,虚拟化服务器软件层作为虚拟机的核心必须有足够的安全防护,并及时安装和升级系统补丁,并安装虚拟化版本的杀毒软件并及时更新病毒库。

②防范恶意行为。对虚拟化服务器攻击通常采用应用程序接口攻击、网络攻击以及利用虚拟化服务器管理下的虚拟机进行攻击。对此应该加强对虚拟化软件层的访问控制,禁止任何没有授权的用户访问,限制相关的虚拟化层次的物理与逻辑访问。

③设计虚拟机的访问控制策略。加强访问控制、身份认证以及虚拟机管控,禁止用户虚拟机进行非授权的访问,可以保护虚拟化环境的安全防止虚拟机逃逸。

④数据加密与备份。利用安全高效的算法进行数据加密,保障用户数据的隐私与安全;备份虚拟机,遇到虚拟机故障就可以启动备份虚拟机进行迁移,实现无缝对接转换,避免在迁移过程中遭到攻击。

3.2 云数据安全威胁

传统计算模式下用户数据的所有权和控制权高度统一,而云架构虚拟化计算模式下,用户数据的控制权是分离的。云架构桌面数据都是集中存储在数据中心,所以云数据安全也成为云安全必须关注的重点内容[8]。

加密处理是有效的保护数据的方法,先将用户数据进行加密存储在数据中心,用户需要时进行身份认证对数据进行解密。数据的身份鉴别可以利用代理重加密算法与属性加密算法[10-11],数据的访问授权可以使用访问控制技术,包括自主访问控制(DAC)、强制访问控制(MAC)、基于角色的访问控制(RBAC)和基于属性的访问控制(ABAC)四种访问控制模型,采用代理重加密、属性加密与细粒度访问控制以及不经意传输和匿名证书的新型访问控制等几种访问控制的方法;可搜索加密技术可以实现对密文数据的检索[12],最后还需验证数据的完整性与所有权证明,防止用户数据丢失。

3.3 云应用安全威胁。

应用本身存在的安全漏洞是首要预防和控制的,云应用本质还是传统应用迁移到云架构上,其本身存在的安全漏洞不但不会消失,反而因云平台的结构特性而扩大漏洞的影响,打好应用的补丁以及设计出保障安全与隐私的方案以提高应用的安全性;其次云应用的安全性与所属网络的安全性密不可分,网络协议本身存在的漏洞也会招致一系列的对云应用的攻击和破坏[13],例如音频隐写攻击[14]、僵尸网络攻击[15]和DoS 攻击[16]等等都可能导致云应用瘫痪和用户数据非授权访问或丢失。因此,在部署云应用环境的同时,需要做好已知应用安全攻击的防御工作,设计针对性的安全与隐私保护方案从而保护云应用的安全性与用户的数据隐私。

4 小结

云架构桌面虚拟化技术给我们带来高效便捷,低终端成本的同时也因其结构特点带来一系列的安全挑战。云桌面计算节点多,位置分散并且无法控制,用户数据的所有权与控制权分离,隐私数据在传输、处理和存储中都有泄露风险,另外已知信息系统的安全漏洞也会转移到云桌面系统并有扩大风险的可能。因此,只有针对性的制定相应的安全策略和方案,从云虚拟化安全、云数据安全和云应用安全出发,才能在不断的优化与改善中得到最大程度的安全防护,取得效益和安全的最大公约数。