防御虚假数据注入攻击的多目标优化模型

张 杰, 陈佳佳

(山东理工大学电气与电子工程学院, 淄博 255000)

随着网络组件和信息通信技术的融合,电力基础设施逐步向智能电网转型[1]。电力系统的这些进步也使得电力系统更加开放,与外部的联系日益密切,但是这些进步也带来了新的电力信息物理融合系统 (cyber physical system, CPS) 的安全危机,并且威胁到了电力系统的安全可靠运行。具体而言,随着新的接入点引入电力系统,潜在复杂的物理攻击也随之而来,这些攻击可以通过误导电力系统操作者的决策来破坏电力CPS[2]。事实上,对电网的网络物理攻击并不是单纯的猜测,而是既定的事实,并且已经对电力系统带来了严重的威胁[3]。例如,2015年12月,一种名为“Black Energy”的木马病毒破坏了乌克兰地区的配电系统,导致电力中段,影响了约22.5万名用户长达数小时,2010年7月,Stuxnet蠕虫病毒攻击了伊朗的核设施,并影响了离心机的速度,造成了很大的危机[4-5]。

虚假数据注入 (false data injection, FDI) 攻击是最受关注的网络攻击之一,FDI攻击的概念第一次被Liu等[6]提出,如果电网的拓扑结构和参数信息已知,精心合成的恶意数据可以绕过能源管理系统 (energy management system, EMS) 的坏数据检测 (bad data detection, BDD),从而对系统造成破坏。在网络层,黑客通过注入恶意的测量数据,可以破坏系统数据的完整性和错误的诱导电力系统运作中的调度信息。造成在物理层的电力系统线路过载,甚至造成设备的损坏进而触发级联故障[7]。因此,FDI攻击会扰乱智能电网的运行,造成经济损失,更严重的是FDI攻击会干扰测量数据,误导操作者发出错误的调度信息。

大规模的失负荷 (loss of load demand, LoLD)会造成电力系统的级联失效和停电的危害。为了处理这个问题,文献[8]构建了低频减载的负荷模型来评估FDI攻击对微电网的影响,从而降低它对系统造成的危害。文献[9]运用复杂网络理论和熵理论,提出了一种基于元件综合影响力的安全性风险评估方法来预防大规模停电事故发生。另外,一些工作已经开始研究如何部署安全防御设备来防御FDI攻击。文献[10]基于不完全信息的多目标方法分析了攻击者和防御者之间的策略交互。然而从可靠性和安全性的角度来看,安全防御设备的安装遵从经济政策优先原则,这可能会限制这些设备的实际应用效果。此外,现有的文献对电力系统运行中防御FDI攻击的防御预算和LoLD之间的关系的研究还很有限。因此,提出多目标优化模型来减轻FDI攻击造成的LoLD。该模型在保护电力系统免受FDI攻击的最低防御成本、降低电力系统网损和免受停电可能性的最小预算成本之间进行权衡。

1 虚假数据攻击过程

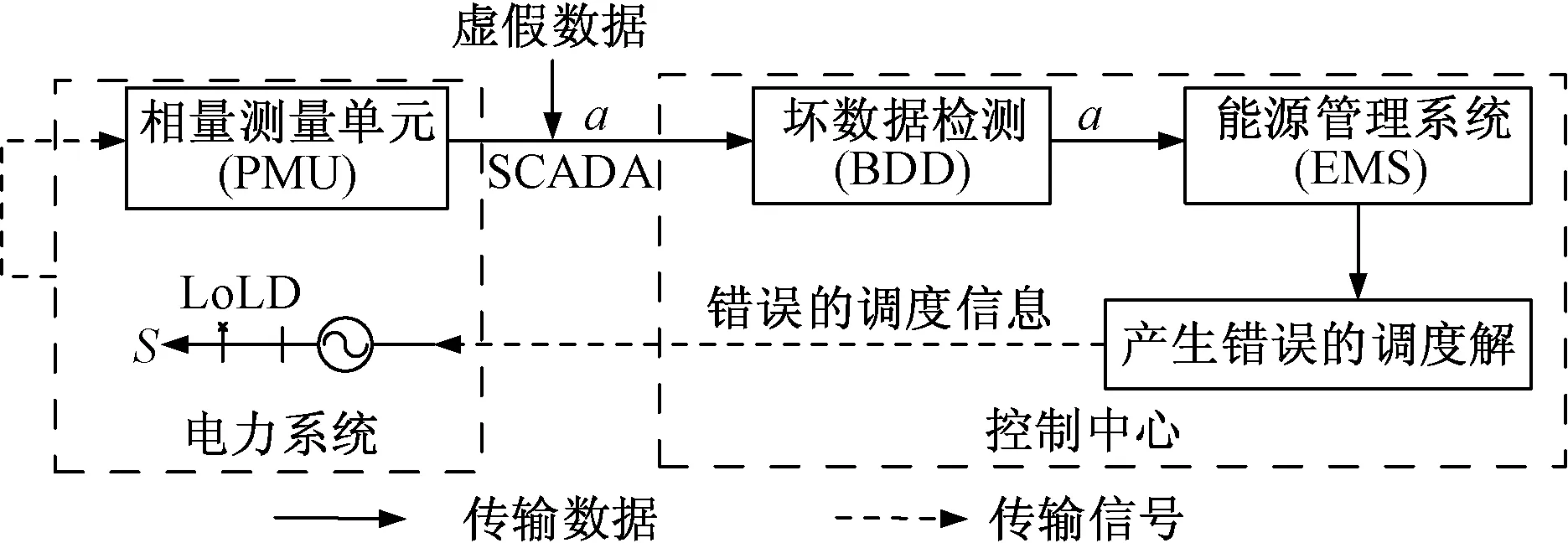

所谓FDI攻击是指向调度系统数据采集与监控系统 (supervisory control and data acquisition, SCADA) 注入恶意数据[11],产生错误的调度信息造成大规模的LoLD,从而造成安全危害和设备损坏。FDI攻击的一个显著特征是攻击者可以通过发起不被检测的数据注入来造成物理损害。如图1所示,精心合成的虚假数据 (ɑ) 可以绕过BDD误导操作者并影响调度解。随后,这个错误的调度信号被送到控制中心,使得操作者在错误的调度信息下对系统做出调度动作,会造成电力系统LoLD,从而达到攻击者的目的。

图1 虚假数据注入攻击过程

2 目标函数构建

加装安全防御设备可以提高系统防御FDI攻击的能力,确保电力系统可以安全稳定运行,如若配置不当,将会造成系统失负荷风险提高。因此,从电网经济性和用户满意度角度考虑,应当做出优化。现以失负荷最低、网损最低和总成本最低为多目标函数,建立优化模型。

2.1 安全防御设备及电力系统运行总成本模型

成本是电力系统运作中应该考虑的主要问题之一,它关系着电网运行的经济性能。总成本包括安全防御设备的购置和运作成本,另外还包括发电机消耗燃料产生的成本。从防御者的角度看,他们的目的是构建以最低的安全防御设备组合成本达到最优的防御性能的保护组,因此安全防御成本可表达为

minFtotal=Cdefense+Cfuel

(1)

(2)

式中:Cdefense为防御成本;Cfuel为发电机运行中消耗的燃料成本;Cj为第j类防御设备的购置成本;oj为第j类防御设备的运行成本;Ns为安全防御保护组的数量;qi为第i个安全防御保护组里面安全防御设备的类型数量;Pgk为第k个发电机的有功输出,可以通过潮流计算得出;ak、bk和ck分别为第k台发电机的燃料曲线系数;Ng为系统中发电机的数量。

2.2 失负荷模型

本文研究中强调潜在的FDI攻击与LoLD联系的风险,LoLD是指电力系统遭受到FDI攻击后节点的负荷随FDI攻击的严重程度而丢失的多少。综合分析FDI攻击的成功率和严重程度后,将LoLD定义为FDI攻击成功率与节点负荷的乘积。LoLD的值主要取决于FDI成功攻击的概率,因此FDI攻击后总的LoLD定义为

(3)

(4)

式中:pai为成功攻击的概率,这里表示若第i个安全防御保护组里所有的安全防御设备均未防御成功才为一次成功的FDI攻击;PDi为第i个节点的负荷需求;qi为被分配在第i个安全保护组(实际中安全防御设备不止一种,安全保护组为几种类型安全防御设备组成)里面的安全防御设备的类型数量;n为失负荷节点的集合;xij为第j类安全防御设备被分配在第i个安全防御保护组里面的冗余量;pdj为安全防御设备成功防御的概率;Sj为脆弱性;Cj和oj分别为第j类安全防御设备的购置和运行成本;lj为攻击安全防御设备j所付出的攻击成本;m为强度参数,通常定义为1[10]。

在FDI攻击的环境下,如果没有部署安全防御设备,那么一次成功的攻击将会破坏整个系统。因此,安全防御设备被用来减轻FDI攻击造成的危害,式(4)中的脆弱性Sj定义为安全防御设备不能执行防御FDI攻击任务的能力。这意味着如果脆弱性是0,那么期望的性能(能够防御FDI攻击)将会是1;如果脆弱性是1,那么期望的性能将是0。

然而,由于安全防御设备在实际中是复杂的,成功防御的概率不止与脆弱性相关联,而且也与系统的可靠性(rj)有关。因此,将可靠性考虑在内,第j个安全防御设备能够成功防御FDI攻击的概率将会是pdj=(1-Sj)rj。这就意味着可靠性(rj)应该被考虑在电力系统运作中的一个重要的因素。例如,如果rj是0,那么成功防御的概率已经与安全防御设备的脆弱性毫无关系;如果rj是1,则成功防御的概率直接与脆弱性相关。但是在实际中,由于攻击环境和强度的不确定性,可靠性难以达到1。

2.3 网损模型

由于FDI攻击造成操作者的错误调度,使得电网的网损出现起伏,会造成网损的增加。因此将网损作为优化目标是提高电力系统可靠性的重要途径之一。因此输电线路的网损为

(5)

式(5)中:Floss为电力系统总的网损;L为总的电力系统支路数;ri为第i条支路的电阻;Pi、Qi和Ui分别为第i条支路的有功、无功和电压值。

2.4 多目标风险规避模型

风险规避模型(MoRA)的目标是降低FDI攻击后造成的LoLD和网损,并且同时保证电力系统的总成本最小。据此,MoRA模型构建为

(6)

式(6)中:g和h分别为系统的等式约束和不等式约束;X为状态变量;U和xij为决策变量;xij为第j种类型的安全防御设备被分配到第i个安全防御保护组的数量,xij属于集合[0,wi/(Cij+oij)];wi为第i个安全保护组的防御资源。

状态变量X的表达式为:XT=[PG1,VL1…VLND,QG1…QGN,S1…SNE];其中PG1为松弛节点的有功输出;VL1和VLND分别为负荷节点1和负荷节点ND的电压向量;ND为总的负荷节点数;QG1和QGNG分别为发电机机组1和NG的无功输出向量,NG为总的发电机机组数;S1和SNE分别为节点1和节点NE的视在功率向量,NE为系统总的节点数。

控制变量U的表达式为UT=[PG2…PGNG,VG1…VGNG,T1…TNT,QC1…QCNC],其中PG2和PGNG分别为发电机机组2和NG的有功输出;VG1和VGNG分别为发电机机组1和NG的电压向量;NG为总的发电机机组数;T1和TNT分别为变压器分支1和NT的变压器分抽头;QC1和QCNC分别为无功补偿装置1和NC的功率输出;NT和NC分别为总的变压器分支和补偿装置。

3 算例仿真

为了验证所提模型的性能,仿真分析构建在典型的IEEE 30节点测试系统中。IEEE 30 节点测试系统的拓扑图如图2所示。FDI攻击的位置设为节点2、5、7、8和21。从市场购得3种安全防御设备,这3种安全防御设备的可靠性和各成本如表1所示[10]。假设每个安全保护组的防御资金为6 947美元。采用个人计算机的MATLAB编程优化计算,计算机平台为Intel酷睿i7,主频为2.60 GHz,内存为16 GB。

1~30为节点

如表1所示,如果一个防御设备的成本很高,那么它将对应着很高的可靠性,这说明在保证高可靠性时并不能保证经济性,这两个指标是相互对立的,应该同时考虑。因此构建了MoRA模型来保证电力系统遭受FDI攻击时的防御成本、网损和LoLD三者的均衡。

表1 安全防御设备的成本和可靠性

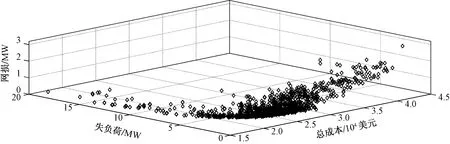

由多目标进化捕食策略 (multiple preys based evolutionary predator and prey strategy, MPEPPS)计算得到的Pareto前沿如图3所示。从图3可以很明显地看出,大的成本对应低的风险,另外,随着总成本的增加,失负荷在减少的同时网损在缓慢增加。这说明不能同时得到一个低成本和低网损而又低失负荷的解,换句话说,总成本、失负荷和网损三个目标需要同时考虑。此外,从图3可以很清楚地发现,最终解的分布具有很好收敛性。

图3 MPEPPS进行独立仿真得到的最优的帕累托前沿

为了进一步分析MPEPPS得到的帕累托解集,采用多属性决策方法 (technique for order preference by similarity ideal solution, TOPSIS) 获得最终的调度解,决策后排名前五的解如表2所示。从表2中可知,并不是总防御成本越高失负荷越少,如排序第二和第三;也不是总的防御成本越高,网损越大,如排序第三和第四;而是高的防御成本得到了LoLD和网损之和最小,其中防御成本、LoLD和网损的最优解分别为30 187美元、1.65 MW和0.18 MW,与只考虑LoLD和总成本两个目标的优化(LoLD为1.6 MW和总成本为27 022 美元)相比,虽然总成本提高了3 165美元,但是网损降低了5.12 MW。另外,与未配置安全防御设备的系统相比,失负荷降低了184.55 MW,本模型展现了更高的可靠性。这三种安全防御设备被分配在节点2、5、7、8和21的数量分别为(4 2 1)、(5 3 2)、(5 3 1)、(3 1 1)、(4 2 1)。

表2 决策后的五个最优解

为了更加直观地比较加装安全防御设备对系统的影响,电压分布的比较图如图4所示。从图4中可以明显看到节点25、26、27、29和30在受到攻击后处于欠电压运行的状态。但是加上安全防御设备后,电压全部恢复到安全运行限制以内,且与正常运行情况下的电压波动几乎相当。可见,本文模型确实有实际意义。

图4 节点电压的比较

另外,表3给出了攻击前后和防御后的电压均值、方差、最大和最小值进行比较。可见,加装防御设备后的电压偏差和方差上都优于攻击后的电压偏差,甚至优于正常工作时的电压情况。结果表明,利用MoRA模型可以显著提高电力系统的稳定性。

表3 电压偏差、均值和变量的比较

4 结论

针对FDI攻击造成的电力系统失负荷问题,提出了多目标风险规避模型,并通过MPEPPS算法提供帕累托解,最终引用TOPSIS决策方法得到最终的调度解,得到以下结论。

(1)通过仿真算例表明,本文提出的多目标风险规避模型减轻了FDI攻击造成的电力系统LoLD,与不配置安全防御设备相比,失负荷降低了184.55 MW。另外,与不考虑网损的两目标优化相比,网损降低了5.12 MW,该模型可以为电力系统防御FDI攻击提供模型参考。

(2)模型可以有效权衡FDI攻击下防御成本、电力系统网损和失负荷风险,保证了电力系统运行的经济性与供电的可靠性。因此,该模型对抵御FDI攻击具有一定的实际意义。本模型也可应用于新能源接入下的配电网或微电网针对FDI攻击的防御中,可以有效地降低FDI攻击对电力系统的危害。