媒体融合下总控传输网络安全与监测的一种有效方法

杜春 许柳竣熙 杨开荣

摘要:文章在介绍广播电视台总控传输网络安全需求基础上,通过配置网络安全设备、设置网络安全策略、监测设备运行参数等技术方法,在确保广播电视信号传输安全的同时,为业务系统的高可用性提供有效保障。

关键词:媒体融合;网络安全;监测;高可用性

doi:10.3969/J.ISSN.1672-7274.2024.03.029

中图分类号:TN 926 文献标志码:B 文章编码:1672-7274(2024)03-00-04

1 研究背景

融合媒体是现代信息传输渠道多元化下的新型传播模式,通过对全媒体功能、传播手段、组织结构等核心要素的汇聚和融合,让广播电视信号呈现出多渠道传播[1]。媒体融合下网络安全问题对于广播电视信号的传输和业务系统的高可用性保障提出了新的挑战,传统的广播电视台总控传输网络通常只在出口处部署防火墙,未对系统内的设备进行管理监测,因而其安全性和可用性难以得到保障。

为了提高广播电视总控系统安全性和可靠性,应增加预警监测功能[2],在传输网络或者设备产生故障前,监测到可能存在性能劣化或故障隐患并产生预警信息,使技术维护人员能够及早发现问题,在故障产生前即排除设备隐患,最大限度减少广播电视播出事故[3]。

为实现广播电视台总控传输网络的安全和系统的高可用性,本文通过合理使用日志审计的自定义告警事件功能和引入设备监测手段,科学设置传统媒体传输链路和新媒体传输链路的安全策略,对服务器重要参数进行监测,在发出告警的同时就有效处置,在确保系统服务不受影响的情况下,及时排除故障和隐患,较好地满足广播电视台总控传输网络对安全保障的要求,在实践中取得既能保障网络信号传输安全,又能保障业务系统高可用性的成效。

2 总控传输网络的安全需求

总控传输网络的安全需求是为了保护传输网络和相关业务系统免受各种安全威胁和攻击的影响,确保数据的安全传输和业务的正常使用。

2.1 传输网络安全需求

主要有6个方面的具体需求。

(1)机密性需求:确保传输的数据在传输过程中不被未经授权的人员访问或泄露,保护信息的机密性。

(2)完整性需求:确保数据在传输过程中不被篡改或损坏,保证数据的完整性和准确性。

(3)可用性需求:确保传输网络和相关业务系统的正常运行,防止因网络攻击或故障导致服务中断或不可用。

(4)身份认证需求:确保传输网络中的用户和设备的身份真实可信,防止未经授权的用户或设备访问网络资源。

(5)访问控制需求:确保只有经过授权的用户和设备才能进行访问和操作。

(6)监测和响应需求:建立实时监测系统,及时发现和应对潜在的安全威胁,保障传输网络的安全性和稳定性。

2.2 业务系统安全需求

(1)系统服务安全需求。针对收录系统、监控系统、总控调度系统共有60多台服务器完成不同业务功能的实际情况,一旦服务器工作不正常就会导致系统功能异常,尤其是Web服务器、调度服务器、策略服务器等,出现磁盘满、CPU负荷过高等问题时会导致对应服务停止,进而影响系统大部分功能。因此,通过监测服务器的磁盘利用率和CPU利用率,可及时处理网络安全相关问题,从而保证系统的高可用性。

(2)IP编转码系统安全需求。IP编转码系统承担了电视信号的编码、转码、协议转换等功能,负责为不同的平台和系统提供不同的信号格式和传输方式,其安全、稳定运行至关重要。与IP编转码系统相关联的IPTV平台、OTT平台和有线电视信号通过专网传输,专网的核心交换机通过PIM和IGMP搭建组播传输网络,通过组播方式分发电视信号,这样可大大减少源端压力和网络负载;而云平台需要穿越互联网,通过RTMP、RTSP、SRT等单播协议进行传输,需要在边界防火墙上配置对应的安全策略并匹配到协议端口来实现安全访问。

3 总控传输网络的安全设计

3.1 网络的安全设计

根据总控传输网络安全要求和业务系统的安全需求,對业务系统尽量进行物理隔离,各业务系统之间都通过防火墙隔离,配置防火墙和访问控制策略,以限制对网络的未经授权访问。只允许特定的IP地址或用户访问网络资源,并禁止不必要的端口和服务。有应用访问则需要将安全策略尽量匹配到应用、服务甚至是端口。

本文通过部署运维审计系统来实现远程访问操作,通过部署设备监测实现服务器等设备的状态信息收集及告警。由于总控传输网络中有很多交换机,交换机端口状态信息会产生大量日志,通过部署日志审计系统来实现端口掉线告警,这可在很大程度上满足高可用性要求。此外,日志审计系统还可通过配置安全审计和日志记录机制,将总控传输网络中的所有活动和事件进行记录,以辅助追踪和调查安全事件。

3.2 网络的拓扑设计

总控传输网络的拓扑设计根据具体的业务需求和安全要求进行定制,并综合考虑网络的可用性、安全性和扩展性等因素。随着网络技术的不断发展和安全威胁的不断演变,拓扑设计也需要不断优化和更新,以适应新的挑战和需求,具体如图1所示。

4 总控传输网络安全与监测功能实现

4.1 系统的拓扑实现

监控系统和收录系统有资源上的互相访问,所以分别接到FW1和FW2,同时FW1和FW2通过HA口互连并配置为主备关系实现热备份,然后连接到核心交换机和安管交换机;将总控调度系统连接到UTM2,将IP编转码系统连接到UTM3,再分别连接到核心交换机和安管交换机;UTM1连接办公网和核心交换机。以上部署可更大限度地保证访问安全,如办公网的某些用户欲访问收录系统,需要先在UTM1上设置对应的访问策略,还要在FW1上设置同样的访问策略方能实现。与此同时,将终端管理及防病毒系统、运维审计系统、日志审计系统和设备监测系统连接到安管交换机,可对系统内的设备进行安全管理和监测。

4.2 系统的安全实现

(1)防火墙。防火墙可以提高网络系统的安全防护效果,合理使用防火墙能对病毒入侵与黑客入侵产生良好的防护作用,进而增强广播电视台的网络安全防御能力[4]。防火墙具备访问控制功能,对进、出的数据包进行细粒度的访问控制,防火墙通过白名单机制实现系统内外交互资源的控制,拒绝一切未被允许的访问请求,以保证网络的安全性。防火墙的访问控制功能可对源地址和目的IP地址、端口及协议进行限制,以保障网络边界安全,其吞吐量可满足带宽要求。对此,在设置中尽可能将安全策略匹配到应用、服务甚至是端口,添加自定义服务,表1中的nfs、LAS-agent、1521都是自定义服务。

(2)终端管理及防病毒系统。由于传输网络中的各业务系统无须访问互联网,这样可避免黑客利用终端系统漏洞入侵终端,同时避免安全漏洞对各业务工作产生不利影响[5]。部署终端管理与防病毒系统,遵循最小安装的原则,仅安装需要的组件和应用程序,并确保系统补丁及时更新。通过设置升级服务器等方式,定期更新操作系统补丁。

(3)运维审计。通过运维审计系统可在运行维护人员进行操作时对网络设备、主机系统、数据库等对其进行身份认证和权限管理。运维安全审计系统支持Telnet、FTP、SSH、RDP、VNC等协议进行审计。通过系统自身的用户认证、授权以及访问控制等功能来详细记录整个会话过程中用户的全部行为。对被记录的行为支持6种方式的查询和操作:按服务器方式进行查询、按用户名方式进行查询、按登陆地址方式进行查询、按照登陆时间进行查询、对命令发生时间进行查询、对命令名称进行查询。通过六个查询条件的任意组合查询,可以查询“谁什么时间登录服务器,并在什么时间在服务器上执行过什么操作。

(4)日志审计。日志审计通过配置安全审计和日志记录机制,以记录总控传输网络中的所有活动和事件。通过这些日志记录可以帮助追踪和调查安全事件,以及满足合规性要求。

在接口服务器、Web服务器、应用服务器、数据库服务器和重要终端上均开启安全审计策略,通过在Windows服务器上部署Agent并结合WMI采集,在Linux服务器用Syslog方式统一采集安全审计日志,并发送到日志审计系统进行集中分析与管理。

通过设置内置事件规则,还可支持按需自定义事件规则配置,如端口Down时触发告警、非法访问时触发告警等,对可能存在的网络安全问题进行有针对性监测,确保网络安全运行[6]。

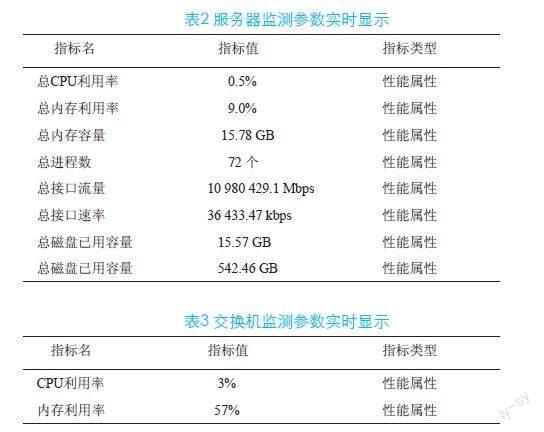

(5)设备监测。在需要监测的服务器端配置SNMP协议,厂商一般会提供设备的MIB库,根据MIB中的对应字段编写监控项[7],确定需要监测的参数,通过具体配置,实现监测报警管理。其中,服务器可监测到总CPU利用率、总内存利用率、当前进程数、磁盘使用容量等参数;交换机可监测到CPU利用率、内存利用率等参数。通过设置门限值,可实现当CPU利用率和内存利用率达到80%或者其他数值时触发告警,当磁盘使用达到磁盘总容量的90%或者其他数值时触发告警。

5 结束语

随着媒体融合和业务系统的多元化,总控传输网络对安全性要求越来越高。考虑总控传输网络与一般的传输网络不同,连接互联网不多,更多是与设置专网相连,在具体部署时可根据工作要求,合理使用各种安全防護技术来确保网络安全。本文提出了总控传输网络安全与监测的方法,通过配置网络安全设备、设置网络安全策略、监测设备运行参数等技术,在确保广播电视信号传输安全的同时,为业务系统的高可用性提供了有效保障,在工作实践中发挥了积极有效作用。

参考文献

[1] 何杰.媒体融合背景下的网络安全研究[J].广播与电视技术,2017,44(06):16-20.

[2] 王江亭,靳丹,俞俊.基于大数据的电力信急通信预警技术研究[J].电力信息与通信技术,2017(9):68-73.

[3] 许柳竣熙,丁洪伟,施伟凡.广播电视台总控系统传输环网故障监测研究[J].数字通信世界,2018(10):20-33.

[4] 郭华.广播电视台网络安全技术的应用研究[J].西部广播电视,2019(23):233-234.

[5] 高进忠,李雄志.广播电视台网络安全工作存在的主要问题分析及防护策略研究[J].广播与电视技术,2019(3):119-123.

[6] 琚宏伟,喻峰萌.电视台信息系统网络安全监测业务实践探讨[J].广播与电视技术,2019(5):115-119.

[7] 余伟,何寰.Zabbix在IPTV运维过程中的应用与实践[J].现代电视技术,2023(9):152-156.