基于同态加密算法的网络信息安全保护

鲍海燕

(晋中学院信息技术与工程学院,晋中030619)

0 引言

常规的网络信息通常用不加密的方式存储及处理,所以在同态加密算法中,网络信息在处理过程中有着很大隐患,如被窃取、篡改及被破坏等安全隐患。网络信息存储及处理安全性是个难题,传统的加密网络信息无法进行直接处理,必须将其转换成明文信息再进行处理,为了保证网络信息的安全性,处理之后还需要转换成为不加密的网络信息,效率非常低,对服务器资源也是一种极大地浪费[1]。同态加密是解决此问题的理想方法,但是同态加密概念自提出以来,经过大量的学术研究,仍然在应用方面不能做到令人满意的地步,本文对传统同态加密算法提出了一些改进,并对其进行了验证。

1 基于同态加密算法的网络信息安全保护方法设计

1.1 引入同态加密

1978 年由RIVEST 等人提出了被称为“学术皇冠上的明珠”的同态加密概念。同态加密是对加密的网络信息和未加密的网络信息执行相应的操作,首先对加密的网络信息进行特定的加密运算,对未加密的网络信息也进行另一种特定的运算(与前者的运算不一定相同)。根据本文对同态加密的理解,对同态加密的定义如下[2]:

设网络信息的加密操作用J 表示,加密的网络信息用M 表示,网络信息的解密操作用j 表示,未加密的网络信息用m 表示,对未加密的网络信息操作表示为h,则可以得出M=J( m),m=j( M )。如果对网络信息的加密操作表示成J,存在一个特殊操作F,使得两者之间满足下列关系:F( M )=J(h(m))。那么这时就可以称J 就是h 的同态加密算法。一般情况下同态加密分为两种,分别是加法同态加密与乘法同态加密。加法同态加密的具体表示为:设m 与i 为未加密的网络信息,如果存在一种特殊的有效操作⊕,可以使得J( m+i)=J( m )⊕J(n )成立,那么这时就称J 是加法同态加密。同理,乘法同态加密的表示方法为:同样设m与i 为未加密的网络信息,如果存在有效操作⊗,使得J( m*i)=J( m )⊗E(i )成立,那么这时就可以称E 为乘法同态加密。

本文引入的同态加密算法相比于其他加密算法,不仅能完成网络信息的基本加密操作,还具有加密网络信息的计算功能,既可以先解密后计算,又可以先计算后解密。同态加密算法的这一特性对于网络信息的安全保护具有重要意义,利用同态加密算法进行网络信息的安全保护可以先对多个加密的网络信息进行计算后再进行加密操作,节省了对加密网络信息的解密过程花费的计算成本;同态加密算法在进行加密网络信息的计算时可以不经过密钥方直接开始计算,这样不仅可以转移计算方面的任务,还可以减少通信方面的代价;由于本文引入的同态加密具有安全性能高、网络通信的复杂性以及计算网络信息的复杂性等优点,已经有越来越多的学者开始研究同态加密的理论与实际应用。如今云计算被不断推广使用,但是云计算技术在实际应用中不能够确保网络信息的私密性,因此引入同态加密来进行网络信息的安全保护。

1.2 改进同态加密算法

传统同态加密算法被提出时,共有四种方案,其中一个方案可以表述为:设定两个大素数分别为p 和q,令m=pq,选择一个整数群Zm作为网络信息的不加密空间,可以对网络信息进行的运算包括F={+m,-m×m}。加密网络信息空间为Zp×Zq,基于这一空间可以得出F与F′是等价的。将加密网络信息的密钥定义为k=(pq),用函数表示为Ek(a)=[a mod p,a mod p]。

在这种情况下,根据前文同态加密的引入,可以通过中国剩余定理对网络信息进行解密处理。但是学者在后来的进一步研究中,传统同态加密算法被证明出不满足已知的网络信息安全。本文想通过利用中国剩余定理以及具有同态属性的加密算法来对传统同态加密进行改进。

如果一个网络信息的同态加密是有序的,那么对于抵抗加密的网络信息是具有一定难度的。本文对传统的同态加密算法进行了相应的改进,改进的同态加密算法思路如下[3]:

(1)首先,设定M、N 分别是网络信息当中的安全大素数,则令P=M*N;

(2)设Q 代表网络信息的安全参数;

(3)未加密的网络信息空间可表示为X=YP,加密的网络信息空间可以表示为X′=(YM* YN)Q;

(4)在网络信息中任意选取两个素数,分别表示为DM和DN,并且还要满足DM∈YM,DN∈YN;

(5)确定网络信息的加密密钥,将密钥表示为K=( M, N,DM,DN);

(6)执行同态加密算法:

(7)对网络信息进行解密操作,即Dk( X)

同理:

采用中国剩余定理计算可得:

D(X)=(XNN-1+XMM-1)mod P,

其中NN-1=1 mod M,MM-1=1 mod M。

1.3 确定网络信息安全保护体系结构

根据同态加密算法的改进构建网络信息安全保护体系结构,对网络信息的攻击者以及它的攻击的目的、造成的后果和技术手段来分析判断该系统收到的已知的、已经确定的和网络信息有关的威胁,然后对构成各零部件的缺陷及未知错误造成的安全风险进行考虑,然后网络信息的安全目标就可以建立起来。

网络信息安全保护体系的最高部门认为必须注意的那些方面,是一个恰当的安全网络信息注意力所需要集中的部分,这样可以最大限度的对网络信息的拥有者和管理者的安全管理意志进行体现。总体来说,当网络信息在进行一般的操作时,明确的指出在安全范围内什么是不允许的以及什么是允许的,这是保证网络信息安全的实质。

技术上保证网络信息安全的准确实现是信息安全体系结构的目的所在。想要实现该目的就需要确定必须的安全机制、安全服务以及对它们的配置进行技术管理。网络信息安全体结构内容分为以下三点[4]:

(1)为网络信息提供安全服务和有关安全体制,这些机制和功能必须是专门为网络信息所装配的;

(2)确定提供这些功能在网络信息的存在位置;

(3)完全准确地对安全服务进行配置,并且在安全服务运作期间不断维持,安全功能的强度要求一定要达到标准,如此一来网络信息安全体系结构就可以完成对原信息的扩展,也可以对原信息的概念进行一定的补充。

为了对网络信息安全进行保障,本文对管理、技术及人员等三方面进行增强。网络信息的安全保护主要应用的技术为防火墙技术、身份认证技术以及防病毒技术,等等,合理的管理则是保证网络信息安全的基础。保障网络信息安全光有技术并不能保证信息的安全,合理的管理则是非常重要的。在平常管理网络信息时必须按照安全规则,还要对一些内部网络的违规操作进行约束,还要通过法律来进一步加强对违规操作的约束。有了技术和合理的管理,也需要相关人员来实行这些。操作的人是三方面中的关键一面,因为所有都需要人来操作,是至关重要的一个环节[5]。

1.4 实现基于同态加密算法的网络信息安全保护

根据网络信息安全保护体系的构建,对网络信息的管理、技术以及人才等三方面进行增强,基于同态加密的引入,对同态加密算法进行改进设计,实现基于同态加密算法的网络信息安全保护。

构建同态加密改进算法可以实现基于同态加密算法的网络信息安全保护,其基于同态加密算法的网络信息安全保护流程如图1 所示。

图1 基于同态加密算法的网络信息安全保护流程图

基于同态加密的引入,构建同态加密改进算法,依托网络信息安全保护体系的构建,实现基于同态加密算法的网络信息安全保护,完成本文的基于同态加密算法的网络信息安全保护方法设计。

2 实例验证

为了验证本文设计的基于同态加密算法的网络信息安全保护方法的可靠性,采用传统安全保护方法,以及基于同态加密算法的网络信息安全保护方法,制定网络信息安全保护性能对比实验。

2.1 实验方法及步骤

为了确保网络信息安全性能实验的结果具有鲜明的对比性,实验过程中,选择同一网络信息安全体系,保证网络信息的稳定性和完整性,实验的具体操作步骤如下:

(1)首先选择一套网络信息安全体系,在体系中选取20 组网络信息数据,实验开始前检查选取的网络信息是否完整;

(2)为了提高本次对比实验的精准度,引入网络信息安全系数作为本次实验的对比指标;

(3)将20 组网络信息分为十组,分别采用传统网络信息安全保护方法,以及基于同态加密算法的网络信息安全保护方法,进行网络信息安全性能实验;

(4)记录实验结果并绘制网络信息安全系数曲线。

2.2 实验结论

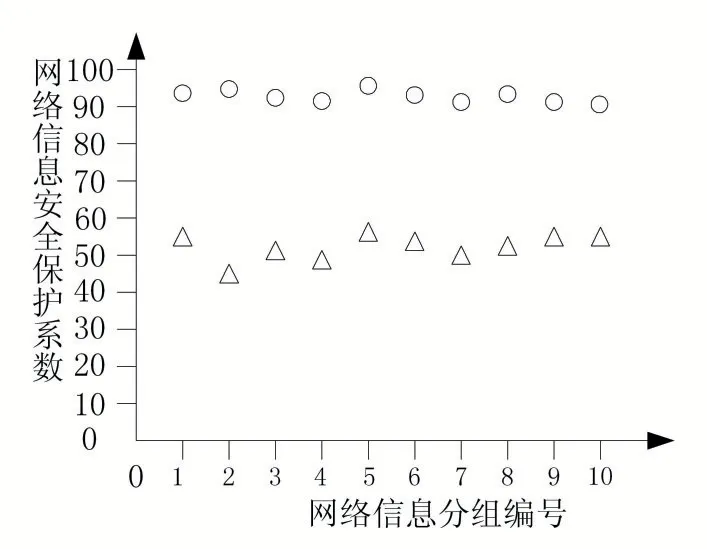

图2 网络信息安全保护系数曲线

根据采用不同安全保护方法得到的网络信息安全系数曲线可知(如图2 所示),两种安全保护方法对网络信息安全保护性能有很大差别,本文设计的基于同态加密算法的网络信息安全保护方法对于网络信息具有较高的安全保护性能能力,平均安全系数为91.62,而传统安全保护方法对网络信息的安全保护能力明显低于本文设计的安全保护方法,因此可以得出本文设计的基于同态加密算法的网络信息安全保护方法可以完成网络信息的安全保护工作。

3 结语

本文提出了基于同态加密算法的网络信息安全保护方法研究,基于同态加密的引入,构建同态加密改进算法,再结合网络信息安全保护体系的构建,实现基于同态加密算法的网络信息安全保护实现本文的设计。实验数据表明,本文设计的安全保护方法相比于传统安全保护方法,对网络信息具有较高的安全保护性能。希望本文的研究可以为网络信息的安全保护方法提供理论依据。