基于攻击意图的工业网络抗毁性评价研究*

赵剑明,曾 鹏,王天宇

(1.中国科学院沈阳自动化研究所机器人学国家重点实验室,辽宁 沈阳 110016;2.中国科学院网络化控制系统重点实验室,辽宁 沈阳 110016;3.中国科学院机器人与智能制造创新研究院,辽宁 沈阳 110169;4.中国科学院大学,北京 100049)

0 引言

当下,工业网络(Industrial Wireless Internet)作为先进制造业的核心,已经广泛应用于工厂自动化、供应链管理、设备监测等领域[1-3]。然而,随着工业物联网(Industrial Internet of Things,IIoT)技术的迅猛发展,安全问题逐渐浮现,成为制约其进一步发展的主要瓶颈之一。工业物联网系统中涉及的大量设备、传感器和网络架构,为潜在的攻击者提供了可乘之机,可能导致生产中断、数据泄露、设备损坏等严重后果。工业物联网中常见的安全威胁包括[4-8]:

(1)设备漏洞和弱点:IIoT系统中的设备和传感器可能存在未修补的漏洞和弱点,攻击者可以利用这些漏洞来获取非法访问、控制设备,或者干扰设备正常运行。

(2)恶意软件和病毒:攻击者可以通过恶意软件和病毒感染IIoT系统,从而损坏设备、窃取数据或干扰生产流程。

(3)网络攻击:IIoT系统的网络通信可能受到各种网络攻击,如DDoS(分布式拒绝服务)攻击、入侵、劫持等,从而导致网络不稳定或瘫痪。

(4)供应链攻击:攻击者可能通过操纵供应链中的元件或设备,在制造过程中引入恶意代码或漏洞,从而影响整个生产流程和产品质量。

(5)未经授权的访问和权限提升:攻击者可能通过窃取凭证、密码破解等手段获取未经授权的访问权限,从而操纵设备、更改配置或篡改数据。

(6)物理攻击:IIoT系统中的物理设备和传感器可能受到物理攻击,如破坏、劫持等,进而干扰生产过程。

(7)人为因素:内部员工的不慎操作、错误配置或恶意行为也可能成为IIoT系统的安全威胁来源。

安全风险测度是安全风险评估的基础,是衡量工业物联网安全运行状态的重要指标[9-10]。通过监测风险指标,可以及早发现异常情况,采取措施阻止潜在的攻击。因此,深入研究基于攻击意图的工业物联网安全风险测度,不仅对于保障工业系统的正常运行和信息资产的安全,也对于维护整个制造业的稳定和可持续发展具有重要意义。

现有针对工业物联网网络拓扑结构测度大都仅从单个方面对工业物联网结构或功能的安全风险进行描述[11-12],然而任何一个度量指标都无法全面地表示工业物联网状态。鉴于现有工业物联网网络拓扑安全风险测度的不足,本文将基于不同攻击者的意图,从攻击目标的角度,更加准确地对安全风险进行针对性的评估,使得该测度能够刻画工业物联网在面对复杂外界攻击下的安全风险。

1 工业物联网安全风险测度相关研究

工业物联网的快速发展为工业生产带来了许多便利,但同时也引入了各种安全风险。近年来,已经有很多学者利用复杂网络理论对工业物联网的安全风险进行研究[13-15],在该理论模型下,工业物联网的网络拓扑可由N个节点组成,其中每个节点代表工业物联网中的智能设备及传感器,工业物联网网络拓扑中如果两个节点之间有连线,则表示这两个节点所代表的设备或传感器之间存在数据交互。基于以上说明,本文中的工业物联网可定义为:G=(V,E),其中G表示工业物联网网络拓扑,V表示工业物联网网络拓扑中的节点集合,E表示工业物联网网络拓扑中的连边集合。在以上描述的网络模型下,当受到相同外界攻击时,工业物联网所受到的安全风险在不同的性能指标考虑下是不同的,且差异较大。现有研究已从多个角度对网络拓扑的安全风险测度展开讨论:

(1)连通性[16]

连通性可以描述工业物联网中节点之间数据交换可达范围。网络拓扑连通性是指一个网络中各个节点之间是否存在有效的通信路径,使得信息能够在节点之间传输,而不会遇到不可达的情况。通信路径可以是直接的,也可以经过一些中间节点,但最终要能够从一个节点到达另一个节点。网络拓扑连通性是网络设计和管理中非常重要的概念,因为它直接影响了网络的可用性、稳定性等性能。网络结构的连通性通常由网络中的最大连通子图所包含的节点数量规模(GCsize)表示:

GCsize=N(Giant_component)/N×100%

(1)

其中,N(Giant_component)表示最大连通片中所包含的节点数量,N表示初始网络中所包含的节点总数。

(2)网络平均效率[17]

网络拓扑平均效率是一个用于衡量计算机网络性能的指标,它反映了网络中数据传输的效率程度。这个指标主要用于分析和评估网络的整体性能,特别是在大规模网络中,如互联网或分布式系统中,对于数据包传输和通信效率的评估非常重要。网络平均效率(AE)可表示为:

(2)

其中,dij表示节点i和j之间的最短路径长度,N表示网络中所包含的节点总数。

(3)崩溃阈值[18]

网络崩溃阈值是指网络中的一个临界点或条件,当网络的某种特定性能或功能达到或超过这个临界点时,网络会出现严重的故障或崩溃。在工业物联网中,少部分节点失效后,其他连通子网仍能够维持系统功能的正常运行,因此,在评价整体网络性能时,仅关注最大连通子网具有一定的局限性。网络崩溃阈值(Crash Threshold,CT)可定义为,能够使整个系统某项功能指标崩溃的最小失效节点数量,它表示系统面对外界安全风险时的抵抗能力,即网络崩溃阈值越大,网络抵抗外界安全风险的能力越强,具体可表示为:

CT=CN(ai)/N×100%

(3)

其中,ai表示某种类型的外界安全风险,CN(ai)表示在此类安全风险下网络崩溃时的失效节点数量,N表示初始网络中所包含的节点总数。

通过对现有相关安全风险测度的研究可以发现,目前学者们大都从某一个或者几个角度对网络整体性能指标进行评价,暂未从攻击者的角度出发评价系统受到的安全风险。随着攻击者目标的改变,系统性能受到影响的角度也发生改变,如果在评价系统整体安全风险的过程中始终采用单一的评价标准,会严重影响对系统安全风险评估的准确性和有效性。因此,本文将基于攻击者的意图,研究工业物联网的安全风险测度,为工业物联网的系统设计、恢复等技术提供理论支撑。

2 基于攻击意图的安全风险测度

2.1 攻击意图问题描述

工业物联网通常面临各种安全风险,现实中的复杂系统所受到的攻击可以分为两大类——随机攻击和蓄意攻击。这两种攻击类型具有不同的特点,对于系统的安全和稳定构成了不同的威胁。

随机攻击是指没有特定目标或动机的攻击行为。这类攻击通常是由自动化程序或计算机病毒发起的,其目的可能只是寻找系统的弱点,而无意于窃取敏感信息或破坏特定数据。因为随机攻击的攻击意图不确定,系统所受影响不可根据攻击意图进行判断,所以针对随机攻击对工业物联网系统造成的安全风险应该从系统性能的多个维度度量指标进行综合评价。

区别于随机攻击的不确定性,蓄意攻击是有目的和动机的攻击行为。攻击者在蓄意攻击中通常会选择特定的对象,并追求明确的利益或目标。因为蓄意攻击的攻击意图通常比较固定,系统所受影响一般都同攻击意图强相关,所以针对蓄意攻击对工业物联网系统造成的安全风险应该从攻击意图的角度针对性地进行评估。

通过对工业物联网通常情况下所受的外界安全风险进行统计,蓄意攻击可大致分为两类攻击意图:(1) 旨在降低工业物联网系统物联范围的攻击;(2) 旨在降低工业物联网系统物联效率的攻击。在复杂网络理论中,已有较多研究对蓄意攻击类型进行分析,其中针对以上两类攻击意图的最为典型的度量指标分别为第1节中所介绍的网络最大连通子图所包含的节点数量规模(GCsize)和网络平均效率(AE)。在面对相同外界攻击时,不同度量指标下系统所受到的安全风险的评估值会有很大差异。例如在图1中,当两个节点受到外界攻击时,工业物联网结构由上图变为下图,分别从物联范围和物联效率两个方面对该系统所受到的外界攻击进行评估。通过计算可得,该网络最大连通子图所包含的节点数量规模(GCsize)从16变为了6,下降了62.5%;而网络平均效率(AE)从0.425变为了0.213,下降了50%。不论是从度量数值还是直观上都可以发现,受到攻击后,该工业物联网系统被分割成了3个连通子系统,最大物联范围受到了较为严重的影响,而从物联效率方面考虑,虽然每个子系统内的节点之间物联通信并未受到较大影响,但是子系统之间已完全断开连接,不可进行物联通信,而从单个测度指标来看物联效率变化率(50%)却小于物联范围变化率(62.5%)。

针对外界攻击的攻击意图,建立具有针对性、指向性的度量指标是现阶段亟需解决的问题。然而,在工业物联网实际运行中,由于越来越多智能设备的接入,整体网络系统规模近年来急剧增大,分布区域范围越来越广,通常情况下,一个大规模的工业网络可能同时受到来自多个敌方的攻击。在此背景下,单一通过某种度量指标对工业网络的抗毁性进行评估显然是不全面的。因此,本文通过识别多种攻击类型及其潜在影响,构建了一个综合性的抗毁性评价模型。

2.2 抗毁性评价方法

本方法首先基于所受外界攻击的不同类型对工业网络系统进行区域划分,按照各区域对全局影响的大小对不同区域的安全风险影响力进行赋值;然后,在不同攻击类型的区域内,根据攻击意图对该区域的抗毁性进行评估并得到标准化的评估值;最后,将各区域的评估值按照安全风险影响力进行加权求和得到该工业网络整体的抗毁性值。本方法与传统抗毁性评价方法的区别在于区域划分并进行安全风险影响力赋值。图2描述了基于攻击意图的工业网络抗毁性评价模型的具体流程。整体上来讲,抗毁性评价模型可分为三个模块:(1)区域划分并进行安全风险影响力赋值;(2)对每个划分区域根据攻击意图进行抗毁性评估;(3)将各区域评估值标准化后进行整合得到全局的抗毁性评价值。

图2 抗毁性评价模型

模块一:区域划分并进行安全风险影响力赋值。

因为在实际场景中外界攻击规模一般不会超过50%,所以在构建度值、介数值序列时,本文只选取前50%的节点集合作为Jaccard计算中的序列集。接着,将网络中受到安全风险的节点序列分别与度值序列和介数值序列做Jaccard相似度计算,当相似度值低于0.5时,则为同一划分。将工业网络运行过程中面对的典型外界攻击归类为度攻击、介数攻击、随机攻击三种,然后将每个物联网划分对应的物联通信连边个数比值作为不同攻击意图的风险指标数值的比例,即设度攻击、介数攻击、随机攻击对应的工业网络划分中包含的物联连边个数分别是l1、l2、l3,则该划分受到攻击意图对应的抗毁性评价的权值比例为l1:l2:l3。假设度攻击、介数攻击、随机攻击下的抗毁性评价值分别为EDeg、EBetw、ERand,工业网络总抗毁性评价值为EGlob,则可得:

(4)

模块二:对每个划分区域根据攻击意图进行抗毁性评价。

度攻击、介数攻击、随机攻击,这三种外界攻击类型所对应的攻击意图分别为工业网络物联范围、工业网络物联效率、综合影响。根据复杂网络科学中对相关评估指标的描述和定义,本文定义最大连通子图所包含的节点数量规模(GCsize)、网络平均效率(AE)、以上二者的平均值分别作为工业网络物联范围、工业网络物联效率、综合影响的评价指标。因此,可以得到:

MDeg=GCsize=N(Giant_component)/N×100%

(5)

(6)

(7)

(8)

(9)

(10)

其中,S代表式子∑(A(rand)=L(A(Deg)))+ ∑(A(rand)=L(A(Betw)))。A(attack)表示在attack类型攻击下的按照攻击顺序排序的节点集合,G(N,L,A)表示一个具有节点集合N、连边集合L在受到攻击A时的受损网络,Amax和Amin分别表示受到攻击的最大和最小范围比例,L(A(attack))表示在attack类型攻击下的按照攻击顺序排序的节点集合的前50%,dij表示节点i和j之间的最短路径长度。

模块三:将各区域评估值标准化后进行整合得到全局抗毁性评价值。

在模块一和模块二中,讨论了工业网络总抗毁性评价值EGlob的计算公式,并且定义了计算公式中的每个元素如何赋值。然而,根据前文中介绍的最大连通子图所包含的节点数量规模(GCsize)和网络平均效率(AE)的定义,这两个指标的数值并不在同一个数量级,为了使得EGlob的计算公式具有实际意义,需要将最大连通子图所包含的节点数量规模(GCsize)和网络平均效率(AE)转化为同一数量级后,再进行不同权值下的求和计算。数据标准化是将数值转化为相同数量级的典型算法之一。本文使用数据标准化中的归一化方法,将数据压缩在0~1范围内,具体的归一化计算公式为:

(11)

根据以上归一化计算公式,当某数据刚好为最小值时,则归一化后为0;如果数据刚好为最大值,则归一化后为1。根据最大连通子图所包含的节点数量规模(GCsize)和网络平均效率(AE)两个指标的定义,本文模型中设定GCsizemax为初始网络中的节点数量,AEmax为0.5(0.5表示网络结构为全连接网络)。

按照以上抗毁性评价模型的描述,可以根据工业网络面对的外界安全风险类型及分布特点,针对性地计算出系统的抗毁性评价值。

3 仿真实验

本节将建立几个具有典型网络结构特征的工业网络模型,并在这些模型上分别利用传统的单一抗毁性评价方法和本文提出的抗毁性评价模型对不同类型的外界攻击进行评估。通过数据对比可以发现,相较于其他传统的单一抗毁性评价数值,本文模型的评估数值具有较明显的差异,说明本文模型可以有效对现有的工业网络抗毁性评价过程进行理论支撑和补充。

3.1 实验数据说明

为了验证本文算法的普适性、有效性,本节使用了两类具有不同结构的模型网络(BA和WS网络)作为工业网络的划分单元进行模型验证。

(1)BA网络构建

①首先构建一个基于m0个节点的全连通网络,然后在m0个节点的基础上进行网络扩充,每一次扩充一个新的节点,并在这个节点与已存在的节点之间创建m(m≤m0)条新的连边。

在t时刻,以上两个步骤可以构建一个具有N=t+m0个节点的网络。在本节仿真验证中,设定节点总数N为200和500,m为3。

(2)WS网络构建

②随机重连。网络中的每个连边都以概率p随机重新连接,即连边的一个端点保持不变,另一个端点作为网络中随机选择的节点。任何两个不同的节点最多只能有一条连边,每个节点不能有连接到自己的连边。

在WS网络中,当p=0时为规则网络,当p=1时为随机网络。WS网络的结构与参数的大小直接相关。在本节仿真验证中,设定节点总数N为200和500,邻居节点数量为4,重连边的概率p为30%。

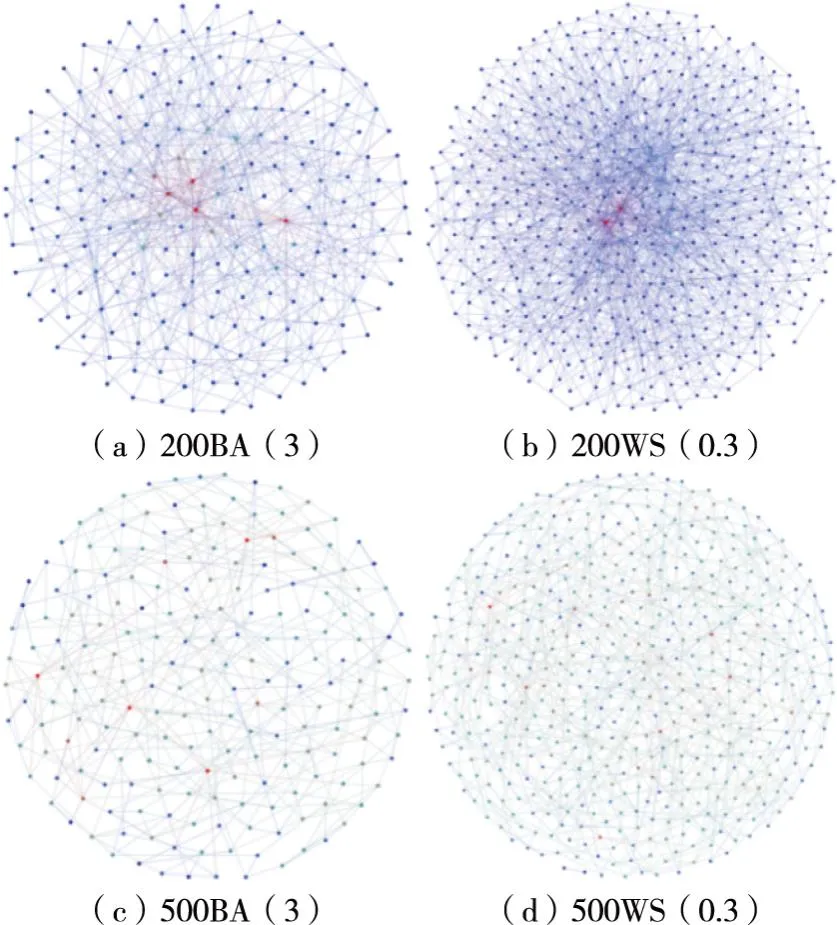

图3分别对四个工业网络模型进行了可视化。这里使用的网络可视化方法为Fruchterman-Reingold力引导布局算法。表1展示了这两个现实网络的度量指标统计值,其中Avg.Deg表示网络平均度值,Avg.Betw表示网络平均介数值,ASPL表示网络平均最短路径长度,CC表示网络平均聚类系数,community表示网络所含社团数目,通过这些度量指标数值,可以初步掌握网络的结构特性。从表1中统计值和图3可见,这两种网络在结构上存在着巨大的差异,并可将其应用于不同结构的网络上。

表1 模型网络划分的统计参数

图3 模型网络划分结构可视图注:200BA(3)表示具有200个节点、生成参数为3的BA网络,其他网络名称构成类似。

为了符合本文研究对象——工业网络的结构特点(通常在某一工段区域内物联节点连接较为紧密,工段之间连接较少,此处的工段也可理解为前文中提到的工业网络划分),在得到4个模型网络划分后,需要在不同划分之间构建若干条连接,形成一个整体的工业网络模型,如图4所示。

图4 总体工业网络示意图

3.2 实验结果

为了验证本文提出的抗毁性评价模型在面对不同类型的外界攻击时的有效性,本节在总体模型工业网络中假设6种不同组合的外界攻击场景,如表2所示。

表2 模型工业网络面对的不同攻击场景

为了验证本文提出的抗毁性评价方法相较于传统基于单一固定指标的抗毁性评价方法的区别,分别使用三种传统的抗毁性评价方法,即针对物联范围的抗毁性评价方法、针对物联效率的抗毁性评价方法、针对综合影响的抗毁性评价方法[19],对图4所示的总体模型工业网络在面对表2描述的6种具有不同外界攻击特征的抗毁性进行评估,并与本文的抗毁性评价方法进行对比。

分别按照不同子网划分的安全风险意图对该区域内的物联节点进行攻击,攻击规模为0~50%,通过分析不同网络节点在不同环境下的抗毁性评估结果及数值变化,比较分析所建立的抗毁性评价模型的效果。

由图5中曲线趋势可以看到,传统的抗毁性评价方法由于物联效率(网络平均效率)的计算公式及其实际意义的限制,该数值在整个区间内相应较低,而物联范围(连通性)则始终处于较高数值区间,随机意图的抗毁性评价方法的数值处于以上二者之间,这三种抗毁性评价方法在该工业网络模型中对安全风险描述的变化趋势在6种场景下较为相似。在同一物联网络面对相同外界攻击场景的情况下,随着攻击的持续进行,系统的抗毁性评价值持续降低,而不同的外界攻击场景对抗毁性刻画值的影响较小。以上现象表明,在相同工业网络系统和相同外界攻击下,本文方法评价值在全攻击范围内比现有方法更加稳定,说明本文提出的抗毁性评价方法受攻击影响较小,能够支持未知范围攻击下的系统抗毁性溯源,计算结果可以辅助拓扑重构决策。

图5 抗毁性评价效果

如上所述,上述抗毁性评估数值只能评价针对某一攻击规模的安全抗毁性,不能直观地在不同的外界攻击场景下做全范围攻击规模的方法对比。在复杂网络领域,已经有很多学者从连接度的角度给出了网络的全局抗毁性的定量描述。同一网络系统受到不同外部攻击时,其整体抗毁能力也各不相同。在遭受外界攻击时,网络的整体抗毁性值定义为[20]:

(12)

其中A表示网络中受攻击节点的规模,GCsize(A)表示在此攻击下的网络最大连通片规模。由定义可知,该指标可以描述一系列规模的外界攻击下的系统整体抗毁性。

为了更好地说明各个抗毁性评价方法在全域受攻击节点数目区间上的评估效果,本节计算了每个抗毁性评价方法在整个区间上的累积评估效果,该累积效果由每条曲线与坐标轴围成的面积表示,分别为EDeg、EBetw、ERand。表3展示了在表2描述的6种外界安全风险类型下,总体模型工业网络根据不同抗毁性评价方法计算得到的累积数值。通过对表3中的数值进行比较分析可以发现,传统的抗毁性评价方法在刻画不同外界攻击场景的抗毁性时,数值波动较小,数值波动范围最低的物联效率刻画值波动区间仅为0.02。本文提出的基于攻击意图的工业网络抗毁性评价方法相较于传统方法,评价值更具区分度,相对于传统方法突出描述抗毁性差异,并反映是否遭受不同类型外界攻击的影响。本研究成果可以为工业网络抗毁性评价提供新的理论支撑和评价依据。

综上所述,随机攻击和蓄意攻击在特点和动机上存在显著差异,了解这些差异对于建立有效的网络和系统安全策略至关重要。防范随机攻击需要重点关注漏洞修补、入侵检测和自动化安全措施。而对抗蓄意攻击则需要更复杂的安全措施,包括威胁情报分享、高级入侵检测系统和专业化的安全团队来追踪和应对攻击者的行为。在不断演化的网络威胁环境中,理解这两种攻击类型的特点对于确保系统的安全至关重要。

4 结论

本文探讨了工业网络中的安全问题,以攻击意图为研究核心,进行了一项系统性的抗毁性评价方法研究。为了更好地了解和解决工业网络面临的威胁,本文分析了已知攻击案例,从中识别出了多种攻击类型及其可能引发的潜在影响。基于对攻击意图的深入了解,本文进一步构建了一个综合性的抗毁性评价模型,与传统的抗毁性评价模型相比,该模型特别考虑了攻击的潜在意图。这一考量不仅仅是对攻击发生的可能性进行评估,还包括了攻击可能造成的影响范围以及可能引发的后果。为了更准确地衡量不同类型攻击的威胁程度,本文方法为每种攻击行为赋予了相应的权重,综合考虑了攻击的多方面因素。仿真实验结果表明,相较于传统方法,本文提出的抗毁性评价模型在评估不同外界攻击场景的抗毁性时,可以更加显著地体现出抗毁性的差异,本研究成果可以为工业网络抗毁性评价提供新的理论支撑和评价依据,也为未来的研究工作提供了有力的支撑。