电力设备三维网格模型自适应鲁棒水印算法

朱少敏 刘建明

(1.中国电力科学研究院 北京 100192 2.国网信息通信有限公司 北京 100761 3.北京市电力公司变电公司 北京 100054)

1 引言

随着电力企业信息化程度提高和多媒体信息技术广泛普及,电力生产和管理过程中应用大量图像、音频、视频和三维模型等多媒体信息[1]。保证多媒体信息安全正成为电力信息安全研究与发展中亟待解决的难题之一[2-4]。数字水印技术是解决多媒体信息安全的一种重要且有效的方法[5-7],在电力数字信号版权保护、可信文档传输、电量交易、数字信号质量评价及分析等方面有着广泛应用[8-9]。

三维网格模型水印算法按照嵌入领域不同,分为空间域算法和变换域算法。空间域算法通过直接修改网格顶点坐标、拓扑结构或定义特定面积比、体积比及距离值,实现水印嵌入。Ohbuchi等[10]首次提出三维模型两个水印算法:三角形相似四元组(Triangle Similarity Quadruple,TSQ)算法和四面体体积比(Tetrahedral Volume Ratio,TVR)算法。通过调整网格模型顶点坐标,改变距离比和体积比实现水印嵌入,算法可以抵抗仿射攻击,但抗噪声和网格拓扑攻击较差。文献[11]通过将三维模型多次映射到两个约束集中并修改约束集顶点位置嵌入水印,可以抵抗网格连通性攻击。文献[12]提出利用模型顶点局部集信息选取恰当的水印嵌入点,通过修改嵌入点顶点坐标嵌入水印信息,算法可以抵抗网格加噪、平滑滤波等攻击。Yu等[13]通过修改网格顶点到模型质心距离实现水印嵌入,所加水印强度不能太大,容易改变网格模型的视觉保真度。文献[14]提出利用网格模型具有仿射不变量特性的重心交点距离比(Ratio of Barycenter and Crosspoint,RBC)嵌入水印,利用加速的顶点和重心连线与模型求交的方法,求得连线与模型的交点,计算出重心交点距离比。通过修改一个三角形面片三个顶点对应的RBC嵌入多个水印字符。算法可以抵抗仿射变换、顶点乱序和噪声攻击。

变换域算法一般首先对网格模型进行某种变换,在变换域内实现水印嵌入。水印嵌入完后通过反变换得到含水印后的模型。Kanai等[15]基于网格多分辨率分析的思想,将原始三维网格模型进行小波变换,通过修改小波系数嵌入水印信息。Olbuchi等和Cayer等[16-17]提出的算法都是通过利用网格模型拓扑关系建立Laplace矩阵,通过修改伪频谱系数实现水印嵌入。与空间域算法相比,变换域算法能将水印嵌入到整个网格模型中,通常算法鲁棒性高于空间域算法,但相对比较复杂,计算效率不高。

本文首先利用电力设备三维网格模型离散曲率估计,确定网格模型脐点。将选取的模型脐点离散法向量与其局部粗糙度结合起来,自适应地将脐点坐标分别投影到其最大主方向和最小主方向,修改脐点坐标值实现水印嵌入。水印提取过程是嵌入过程的逆过程。在有原始设备模型参与下,准确提取具有版权保护功能的鲁棒水印。实验结果表明,算法不仅具有良好的视觉保真度,而且对多种网格模型处理和攻击具有较强鲁棒性。

2 离散曲率估计和主方向分析

一般来说,曲面的一阶微分量是指曲面的切平面方向和法向量,二阶微分量是指曲面的曲率等有关量[18]。目前,估算离散曲面微分量方法并不统一。针对三维网格曲面,许多学者纷纷提出各自的离散高斯曲率或离散平均曲率计算方法。Moreton等[19]利用微分几何欧拉定理,建立曲面法曲率与曲面主曲率及主方向关系。Taubin等[20]利用曲率张量方法,对三角网格中每一点估计一个局部矩阵,通过求解该矩阵特征值和特征向量获得主曲率和主方向。但是利用这些方法,主曲率方向或曲率张量的估计并不准确和鲁棒。为了更准确地估计离散微分量,Cohen-Steiner利用法线环(Normal cycle)理论在给定顶点周围选取小的邻域求平均值,实现对曲面上每点曲率张量准确估计,具有良好收敛性[21]。

Cohen-Steiner方法利用顶点测地邻域的矩阵特征值和特征向量获得主曲率和主方向[22]。对网格上每个顶点pi,将所有满足到点pi的测地距离不大于给定距离ri的点,作为顶点pi的测地邻域B。只考虑邻域内的点和边,定义以下矩阵

将Epi(B)最小特征值的特征方向作为顶点pi处网格曲面法向量估计式。以最大特征值和最小特征值作为网格顶点主曲率k1,k2估计。法曲率取得最大值的方向k1为最大主方向e1,最小值k2的方向为最小主方向e2。

图1 点pi测地邻域B和角度β(e)Fig.1 The neighborhood B and angle β between the normals of the faces adjacent to the edge e

3 自适应鲁棒水印算法

3.1 水印嵌入算法

(1)脐点的概念最早源自于微分几何,将曲面上所有方向的法曲率都相等的点定义为脐点。这些脐点是曲面张量场中的拓扑奇异点,反应了模型内在特征,对常见的网格处理操作具有鲁棒性,是网格模型特征点[23]。利用脐点可以较好地对网格模型进行形状分析和特征提取,因此本文选取电力设备三维网格模型的脐点作为水印嵌入点。水印嵌入过程如图2所示。

(2)生成鲁棒水印并加密预处理。采用与网格模型脐点相同个数的随机实数作为水印,满足以0为中心l为方差的高斯分布,由模型作者版权信息哈希值组成的密钥key1作为随机数生成器种子数,产生水印向量,L为水印长度,其等于网格模型脐点数。为了进一步加强水印安全性,利用Logistic混沌密钥key2产生的混沌序列异或加密鲁棒水印。

(3)以高斯曲率KG和平均曲率KH作为约束条件,计算得到曲率张量的两个特征向量e1和e2,分别为最大主方向和最小主方向。

(4)借鉴文献[23]的方法,将通过预处理混沌加密后的鲁棒水印自适应沿着最大主方向和最小主方向修改嵌入脐点坐标值,实现鲁棒水印嵌入。

式中,ξi为对应嵌入脐点的嵌入强度。

3.2 自适应嵌入强度

在水印嵌入过程中(见图2),为了保证含水印的三维网格模型失真度降低到最小,同时能够抵抗一定程度网格攻击,需要根据网格模型局部几何特征并结合人眼视觉掩蔽特性,确定水印嵌入强度。但是因为三维网格模型是由离散点面信息组织起来,缺乏统一参数化信息,无法直接将已有的视觉掩蔽特征直接应用到三维领域。本文将网格模型顶点的一维微分估算和二维微分估算结合起来,提出一种基于离散微分估算的视觉掩蔽模型,为水印嵌入顶点加入一个局部强度函数,使水印嵌入强度根据网格局部特征自适应变化,实现自适应水印算法。

根据顶点vi一环邻居,计算其离散法向量ni

式中,Ni表示与顶点vi相连的顶点个数。

将其每个分量的绝对值作为在此邻域内的顶点坐标变化的量度,并用它们作为这个顶点水印强度的控制因子[24],定义顶点vi水印掩蔽因子M1(vi)为

同时,考虑利用网格顶点局部粗糙度作为水印掩蔽因子M2(vi)。模型粗糙度越小,表示模型表面越光滑,水印嵌入强度不能过大;反之,粗糙度越大,则可以嵌入强度更大的水印信息。基于高斯主曲率分割方法,文献[25]提出一种网格模型局部粗糙度计算方法,定义过程如下:

(1)对原始网格模型进行自适应平滑滤波。

(2)分别计算原始网格模型和平滑后模型的顶点最大曲率。

(3)定义网格模型的局部窗口大小,利用已计算的顶点最大曲率,分别计算原始网格模型和平滑后模型的顶点平均曲率。

(4)利用式(5),确定网格模型顶点vi粗糙度,即

式中,kav(vi) 和kav(vsi) 分别表示原始网格模型和平滑后模型的平均曲率。同时,原始模型中某些陡沿特征中经过平滑后,其kav(vi) 可能不大于kav(vsi),将这些点的粗糙度置零。

将网格顶点vi一阶微分量和二阶微分量结合起来,定义如下顶点嵌入强度函数[27]:

式中,M2(mean)和M2(min)分别为网格模型顶点局部粗糙度平均值和最小值;α1,α2为嵌入强度参数。

图2 水印嵌入过程Fig.2 Watermark embedding process

3.3 水印提取算法

本文水印算法是一种非盲水印算法,在水印提取过程中需要原始电力设备三维网格模型。水印提取过程如图3所示,提取算法步骤简介如下:

(1)含水印的电力设备三维网格模型可能会遭受到网格仿射变换或连通性攻击,这些攻击会导致网格模型位置关系或拓扑关系发生改变,所以在水印提取前,需要利用原始模型来对待检测模型进行网格重定位或网格重采样的预处理。

(2)以Cohen-Steiner方法估算出原始电力设备三维网格模型离散曲率信息,找出原始模型脐点位置,确定水印嵌入位置。

(3)计算原始电力设备网格模型和含水印模型脐点的向量,并对其归一化处理。

(4)将归一化后脐点向量qi分别在最大主方向和最小主方向进行投影。通过比较qi在e1和e2方向上投影大小,提取水印信息。

图3 水印提取过程Fig.3 Watermark extraction process

4 实验结果与分析

4.1 实验条件

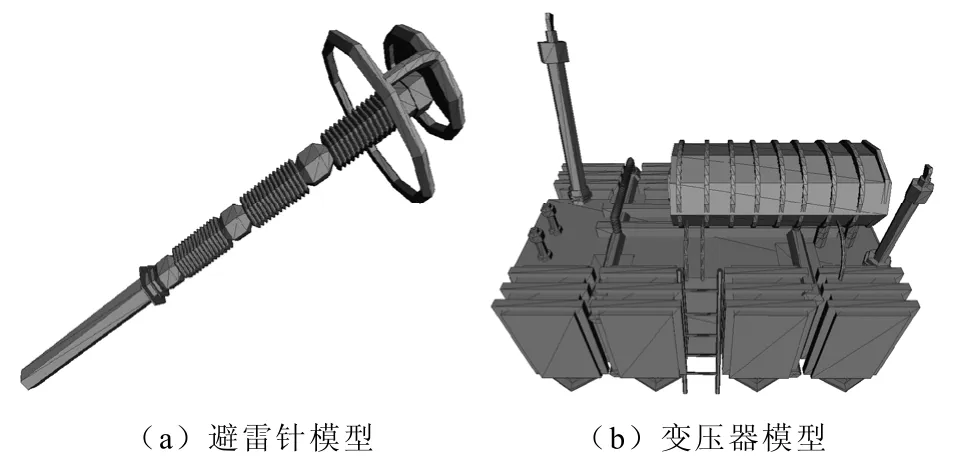

为了验证本文所提出的鲁棒水印算法性能,以P4 2.4GHz,2G内存计算机为平台,并以三维激光扫描仪获得的电力系统中实际应用的电力设备模型为实验对象,选取常见的避雷针和变压器两种三维网格模型,进行实验。两种原始电力设备网格模型如图4所示,模型基本情况见表1。

图4 原始电力设备三维网格模型Fig.4 Original electric power equipment 3D mesh models

表1 电力设备三维网格模型的基本情况Tab.1 Electric power equipment 3D mesh models basic information

4.2 不可见性分析

目前大多数三维模型水印算法的不可见性均是直接通过主观视觉评测来判读水印算法的保真度,缺乏对含水印三维模型客观评价。有的算法采用最大根方均差 (Maximum Root Mean Square Error,MRMS)[26],信噪比 (Signal Noise Ratio,SNR)[12]等客观评价方法,但这些评价标准均是基于网格顶点之间的误差,并不能完全准确反映不同模型之间的视觉差异,这是因为人眼在观察三维模型时,主要提取的是三维网格模型结构信息,而不是网格模型顶点坐标之间的误差。与图像类似,三维网格结构失真才是网格模型质量评价中至关重要的因素。

本文选取网格结构失真度(Mesh Structural Distortion Measure,MSDM)作为网格水印不可见性客观评价标准。对于待比较的含水印模型和原始模型,文献[27]通过定义曲率、对比度和结构比较函数,实现对两个模型结构失真度的客观度量。设原始模型M和含水印模型M′各自局部窗口大小为p和q,两个模型局部MSDM的距离定义如下:

LMSDM(p,q)

式中,L,C,S分别是曲率、对比度和结构之间的比较函数;μp和σp表示M模型局部窗口的均值和标准差;μq和σq表示M′模型局部窗口的均值和标准差;σpq表示M和M′模型局部窗口的协方差。

M和M′模型之间全局MSDM定义为n个局部MSDM之间的Minkowski和。MSDM值越小,表明两个网格模型之间失真越小,视觉保真度也就越好。

水印嵌入强度直接影响含水印模型不可见性和鲁棒性。文献[28]指出当MSDM值在0.1以下时,三维网格模型失真度很小,具有很好的水印不可见性。兼顾考虑模型结构失真度以及水印抗网格攻击鲁棒性,在两者之间进行折中,图5分别表示避雷针和变压器模型选取不同调节因子后水印嵌入前后的MSDM值,以MSDM 0.07左右为限,确定嵌入强度参数,见表2。

图5 嵌入强度参数选取Fig.5 Embedding strong parameters selection

表2 水印嵌入前后模型间的MSDM值Tab.2 The values of MSDM

4.3 鲁棒性分析

三维网格模型水印算法鲁棒性的评价标准通常是以提取水印与原始水印的相关系数(Correlation Coefficient,COR) 的值为参考:

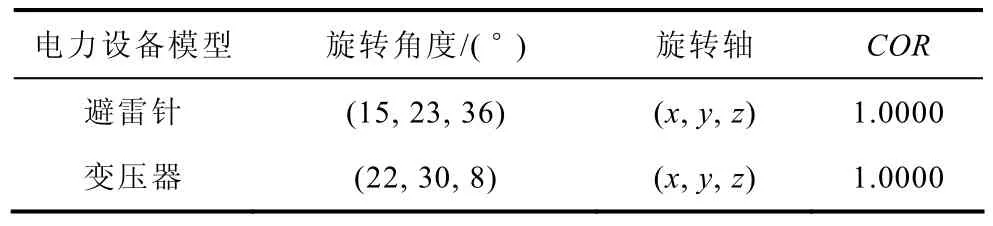

式中,w和分别是原始水印及其平均值;w′和分别是提取水印及其平均值。当含水印的模型未受到攻击时,提取水印均有COR=1.0000。这说明本文水印算法能完全正确提取所嵌入的水印。相关系数COR的取值在[-1,1]之间。当相关系数大于某一设定的阈值T时,认为待检测电力设备三维网格模型包含水印;否则不能证明包含水印。为了确定阈值,需求出随机生成的水印信息和正确水印信息的相关值。通过大量实验得到的最大相关值约为0.47[29],所以本节将实验阈值T设置为0.50。

(1)噪声攻击。含水印的模型在传输过程中常受到外部环境噪声干扰等影响而成为含噪的三维网格模型。对已经含水印模型的顶点坐标加入均匀分布随机噪声,定义噪声强度为模型顶点相对于到模型中心的平均距离的比值。网格噪声攻击后效果如图6所示,抗噪声攻击实验结果如图7所示。可以看出算法对一定程度网格噪声攻击有较好的鲁棒性。

图6 噪声攻击效果图Fig.6 Mesh noise attack map

图7 抗网格噪声能力Fig.7 Ability of resisting mesh noise attack

(2)仿射变换攻击。当含水印网格模型遭受到平移、旋转和均匀缩放等仿射变换时,模型位置、方向和尺度将发生改变,在提取水印前需要对受到此种类型攻击的待检测模型预先进行网格重定位,以便恢复与原始设备三维模型相同的位置、方向和比例。本文利用迭代最近点(Iterative Closest Point,ICP)对遭受到仿射变换攻击的模型进行重定位,实现网格对齐[30]。实验表明本文算法具有很好的抗几何变换攻击能力,结果见表3~表5。

表3 抗网格旋转能力Tab.3 Ability of resisting mesh rotating attack

表4 抗网格平移能力Tab.4 Ability of resisting mesh translation attack

表5 抗网格均匀缩放能力Tab.5 Ability of resisting mesh uniform scale attack

(3)简化攻击。当网格模型遭受到简化攻击时,网格模型拓扑结构发生改变,本文利用网格重采样技术将受攻击模型恢复成原始模型拓扑结构[31-32]。网格简化率为简化掉的顶点数占原始模型总顶点数的百分比。简化攻击后网格效果如图8所示,抗简化攻击实验结果如图9所示。可以看出该算法抗网格简化攻击能力较强。

图8 简化攻击效果图Fig.8 Mesh simplification attack map

图9 抗网格简化能力Fig.9 Ability of resisting mesh simplification attack

(4)剪切攻击。网格剪切攻击是网格模型连通性攻击的另一种形式,与遭受到简化攻击类似,当含水印的网格模型遭受到剪切攻击时,利用网格重采样技术将受攻击模型恢复成原始模型的拓扑结构关系。网格剪切率为裁剪的顶点数占原始模型总顶点数百分比。剪切攻击后网格效果如图10所示,抗剪切攻击实验结果见图11。可以看出该算法对一定程度的网格剪切攻击有较好的鲁棒性。

图10 剪切攻击效果图Fig.10 Mesh cropping attack map

图11 抗网格剪切能力Fig.11 Ability of resisting mesh cropping attack

5 结论

本文提出一种电力设备自适应三维网格模型水印算法,通过对设备模型离散曲率估计,找出模型脐点位置。将网格模型顶点离散法向量和局部粗糙度相结合,构造符合人类视觉特性的嵌入强度函数,将水印自适应嵌入到网格脐点中。实验结果表明,本文所提出的算法既能满足电力设备网格模型的不可见性,又能保证设备模型抗攻击的鲁棒性。在深入研究网格模型曲率特征和不可见性的前提下,需要进一步改进算法抗网格连通性攻击特性,并探索更有效的盲水印检测算法。

致谢:感谢浙江理工大学孙树森博士给予的指导和帮助。

[1] 孙凤杰,崔维新,张晋保,等.远程数字视频监控与图像识别技术在电力系统中的应用[J].电网技术,2005,29(5): 81-84.Sun Fengjie,Cui Weixin,Zhang Jinbao,et al.Application of remote digital video monitoring and image recognition technology in power system[J].Power System Technology,2005,29(5): 81-84.

[2] 胡炎,谢小荣,韩英铎,等.电力信息系统安全体系设计方法综述[J].电网技术,2005,29(1): 35-39.Hu Yan,Xie Xiaorong,Han Yingduo,et al.A survey to design method of security architecture for power information systems[J].Power System Technology,2005,29(1): 35-39.

[3] 胡炎,谢小荣,辛耀中.一种定量化的电力信息系统安全体系设计方法[J].电网技术,2006,30(2):7-13.Hu Yan,Xie Xiaorong,Xin Yaozhong.A quantitative security architecture design method for power information system[J].Power System Technology,2006,30(2): 7-13.

[4] 傅书逷.2007年IEEE PES学术会议电网调度自动化部分综述与讨论[J].电网技术,2008,32(5): 31-37.Fu Shuti.Summary and discussion on 2007 IEEE PES general meeting (power system dispatch automation part)[J].Power System Technology,2008,32(5):31-37.

[5] 尹浩,林闯,邱锋,等.数字水印技术综述[J].计算机研究与发展,2005,42(7): 1093-1099.Yin Hao,Lin Chuang,Qiu Feng,et al.A survey of digital watermarking[J].Journal of Computer Research and Development,2005,42(7): 1093-1099.

[6] 刘岩,伍祥生,郑东,等.基于相位信息的旋转、缩放、位移不变的图像水印技术[J].中国电机工程学报,2005,25(10): 89-96.Liu Yan,Wu Xiangsheng,Zheng Dong,et al.Phase information in RST invariant image watermarking[J].Proceedings of the CSEE,2005,25(10): 89-96.

[7] 涂蓉晖,赵继英.基于小波变换和量化理论的半脆弱数字声音水印算法及在电力系统中的应用[J].中国电机工程学报,2005,25 (12): 78-85.Tu Ronghui,Zhao Jiying.A semi-fragile audio watermarking scheme based on digital wavelet transform and quantization and its application in power system[J].Proceedings of the CSEE,2005,25(12): 78-85.

[8] 王先培,游文霞,王泉德,等.数字水印技术在电力系统文档可信传输中的应用[J].电力系统自动化,2002,26(18): 61-64.Wang Xianpei,You Wenxia,Wang Quande,et al.Application of digital watermarking technique to credible delivery of documents in power systems[J].Automation of Electric Power Systems,2002,26(18):61-64.

[9] 吴军基,盛琪,贺济峰,等.小波数字水印在电力系统信息安全中的应用[J].电力自动化设备,2004,24(12): 40-42.Wu Junji,Sheng Qi,He Jifeng,et al.Application of wavelet-based digital watermark in power system information security[J].Electric Power Automation Equipment,2004,24(12): 40-42.

[10] Ohbuchi R,Masuda H,Aono M.Embedding data in 3D models[C].European Workshop on Interactive Distributed Multimedia Systems and Telecommunication Services,Darmstadt,1997: 1-10.

[11] Lee S H,Kwon K R.Mesh watermarking based projection onto two convex sets[J].Multimedia Systems,2008,13(5-6): 323-330.

[12] 张朝辉,刘文予,郑玉婷,等.局部集的3D模型水印方法[J].中国图象图形学报,2009,14(7):1298-1306.Zhang Chaohui,Liu Wenyu,Zheng Yuting,et al.Watermarking 3D objects using local set information[J].Journal of Image and Graphics,2009,14(7): 1298-1306.

[13] Yu Zhiqiang,Horace H S Ip,Kwok L F.A robust watermarking scheme for 3D triangular mesh models[J].Pattern Recognition,2003,36(11): 2603-2614.

[14] 廖学良,王瑀屏.一种新的三维模型水印嵌入空域算法[J].计算机学报,2008,31(10): 1848-1856.Liao Xueliang,Wang Yuping.A new spatial domain method for watermarking in 3D Models[J].Chinese Journal of Computers,2008,31(10): 1848-1856.

[15] Kanai S,Date H,Kishinami T.Digital watermarking for 3D polygons using multiresolution wavelet decomposition[C].International Workshop on Geometric Modeling,Tokyo,1998: 296-307.

[16] Ohbuchi R,Mukaiyama A,Takahashi S.A frequencydomain approach to watermarking 3D shapes[J].Computer Graphics Forum,2002,31(2): 373-382.

[17] Cayre F,Rondao-Alface P,Schmitt F,et al.Application of spectral decomposition to compression and watermarking of 3D triangle mesh geometry[J].Signal Processing,2003,18(4): 309-319.

[18] 方惠兰,王国瑾.三角网格曲面上离散曲率估算方法的比较与分析[J].计算机辅助设计与图形学学报,2005,17(11): 2500-2507.Fang Huilan,Wang Guojin.Comparison and analysis of discrete curvatures estimation methods for triangular meshes[J].Journal of Computer-aided Design &Computer Graphics,2005,17(11): 2500-2507.

[19] Moreton H P,Sequin C H.Functional optimization for fair surface design[C].19th ACM Annual Conference on Computer Graphics and Interactive Techniques,New York,1992: 167-176.

[20] Taubin G,Kobbelt L.Geometric signal processing on large polygonal meshes[C].ACM Conference on Computer Graphics,Log Angeles,2001,Course 17.

[21] Petitjean S.A survey of methods for recovering quadrics in triangle meshes[J].ACM Computing Surveys,2002,34(2): 211-262.

[22] Cohen-Steiner D,Morvan J M.Restricted delaunay triangulations and normal cycle[C].19th ACM Annual Symposium in Computational Geometry,San Diego,2003: 237-246.

[23] Rondao P Alface,Macq B.Blind watermarking of 3D meshes using robust feature points detection[C].IEEE Conference on Image Processing,Italy,2005:693-696.

[24] 孙树森.三维模型数字水印技术及防重构技术研究[D].杭州: 浙江大学,2006.

[25] Ashourian M,Enteshary R.A new masking method for spatial domain watermarking of three-dimensional triangle meshes[C].IEEE Conference on Convergent Technologies for the Asia-Pacific Region,Bangalore,2003: 428-431.

[26] Guillaume Lavoué.A local roughness measure for 3D meshes and its application to visual masking[J].ACM Transactions on Applied Perception,2009,5(4): 21.

[27] 朱少敏,刘建明.特高压设备三维网格模型自适应量化水印算法[J].电网技术,2010,34(11): 6-11.Zhu Shaomin,Liu Jianming.An adaptive watermarkquantifying algorithm for 3-D meshs model of ultra high voltage equipment[J].Power system technology,2010,34(11): 6-11.

[28] Cignoni P,Rocchini C,Scopigno R.Metro:measuring error on simplified surfaces[J].Computer Graphics Forum,1998,17(2): 167-174.

[29] Lavoué Guillaume,Gelasca E D,Dupont F,et al.Perceptually driven 3D distance metrics with application to watermarking[C].Proceedings of SPIEThe International Society for Optical Engineering,2006.

[30] Kai Wang,Guillaume Lavoué,Florence Denis,et al.Hierarchical watermarking of semiregular meshes based on wavelet transform[J].IEEE Transaction on Information Forensics and Security,2008,3(4):620-634.

[31] 周昕.三维几何模型数字水印技术及算法研究[D].杭州: 浙江大学,2002.

[32] Besl P J,McKay N D.A method for registration of 3-D shape[J].IEEE Transaction on Pattern Analysis and Machine Intelligence,1992,14(2): 239-256.

[33] Jerome Maillot,Hussein Yahia,Anne Verroust.Interactive texture mapping[C].20th ACM Annual Conference on Computer Graphics and Interactive Techniques,Anaheim,1993: 27-34.

[34] Emil Praun,Hugues Hoppe,Adam Finkelstein.Robust mesh watermarking[C].26th ACM Annual Conference on Computer Graphics and Interactive Techniques,Los Angeles,1999: 49-56.